Способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом

Номер патента: 3921

Опубликовано: 30.10.2003

Авторы: Хамитов Ильдар Магафурович, Золотарёв Олег Анатольевич, Мошонкин Андрей Геннадьевич, Кузнецов Иван Владимирович, Смирнов Александр Леонидович

Формула / Реферат

1. Способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, включающий выпуск карточек, имеющих идентификатор, с каждой из которых связано обязательство эмитента, считывание приобретателем идентификатора с карточки, предоставление приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, проверку эмитентом действительности карточки по предоставленным приобретателем идентификатору и указанию и признание эмитентом обязательства, соответствующего обязательству по карточке и указанию приобретателя, отличающийся тем, что выпускают карточки, каждая из которых дополнительно снабжена верификатором, соответствующим идентификатору и, по меньшей мере, частично скрытым при помощи маскирующего приспособления, при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент проверяет, что ранее он никому не предоставлял подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, формирует ответ приобретателю, связывающий предоставленные идентификатор и указание, подписывает сформированный ответ и предоставляет подписанный ответ приобретателю, приобретатель, получив предоставленный эмитентом подписанный ответ, проверяет подпись под ответом, а также то, что подписанный ответ связывает идентификатор и указание, которые приобретатель предоставил эмитенту, после чего приобретатель считывает с карточки верификатор и предоставляет верификатор эмитенту, который, получив верификатор, проверяет, что предоставленный приобретателем верификатор соответствует предоставленному приобретателем идентификатору, завершая проверку действительности карточки.

2. Способ по п.1, отличающийся тем, что при выпуске карточек идентификаторы карточек выбирают такими, что вероятность того, что случайно выбранные данные совпадут с идентификатором одной из выпущенных карточек, меньше наперед заданной вероятности.

3. Способ по п.1, отличающийся тем, что выпускают карточки с идентификатором, скрытым, по меньшей мере, частично маскирующим приспособлением.

4. Способ по п.3, отличающийся тем, что выпускают карточки, вскрытие маскирующего приспособления верификатора которых приводит к вскрытию маскирующего приспособления идентификатора.

5. Способ по п.3, отличающийся тем, что при считывании идентификатора с карточки приобретатель вскрывает одно из имеющихся маскирующих приспособлений, считывает данные, которые были скрыты вскрытым маскирующим приспособлением, и использует эти данные в качестве идентификатора.

6. Способ по п.1, отличающийся тем, что выпускают карточки, состоящие из нескольких частей с дополнительными данными, которые определяют соответствие между частями карточки.

7. Способ по п.1, отличающийся тем, что при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент дополнительно проверяет совпадение предоставленного идентификатора с идентификатором одной из выпущенных карточек.

8. Способ по п.1, отличающийся тем, что при осуществлении процедуры подписи сформированного ответа используют цифровую подпись.

9. Способ по п.1, отличающийся тем, что считанный идентификатор и указание по исполнению обязательства, связанного с карточкой, предоставляют эмитенту по телекоммуникационным каналам.

10. Способ по п.1, отличающийся тем, что подписанный ответ предоставляют приобретателю по телекоммуникационным каналам.

11. Способ по п.1, отличающийся тем, что верификатор предоставляют эмитенту по телекоммуникационным каналам.

12. Способ по п.1, отличающийся тем, что при предоставлении приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, идентификатор и указание шифруют.

13. Способ по п.1, отличающийся тем, что при предоставлении приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, эмитенту дополнительно предоставляют ключ для шифрования, который эмитент использует для шифрования подписанного ответа приобретателю.

14. Способ по п.1, отличающийся тем, что в указание по исполнению обязательства, связанного с карточкой, включают идентифицирующие данные субъекта, дополнительно контролирующего выполнение признанного обязательства.

15. Способ по п.14, отличающийся тем, что в идентифицирующие данные субъекта, дополнительно контролирующего выполнение признанного обязательства, включают открытый ключ субъекта в наперед заданной системе цифровой подписи.

16. Способ по п.1, отличающийся тем, что вместе с верификатором карточки приобретатель повторно предоставляет эмитенту идентификатор карточки или его часть.

17. Способ по п.1, отличающийся тем, что при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент дополнительно проверяет предоставленное приобретателем указание на соответствие заранее определенным критериям.

18. Способ по п.1, отличающийся тем, что при проверке эмитентом того, что ранее он никому не предоставлял подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, эмитент не учитывает любой ранее предоставленный ответ, подпись под которым утратила силу, а обязательство по карточке, идентификатор которой связан с указанием этим ответом, не признано.

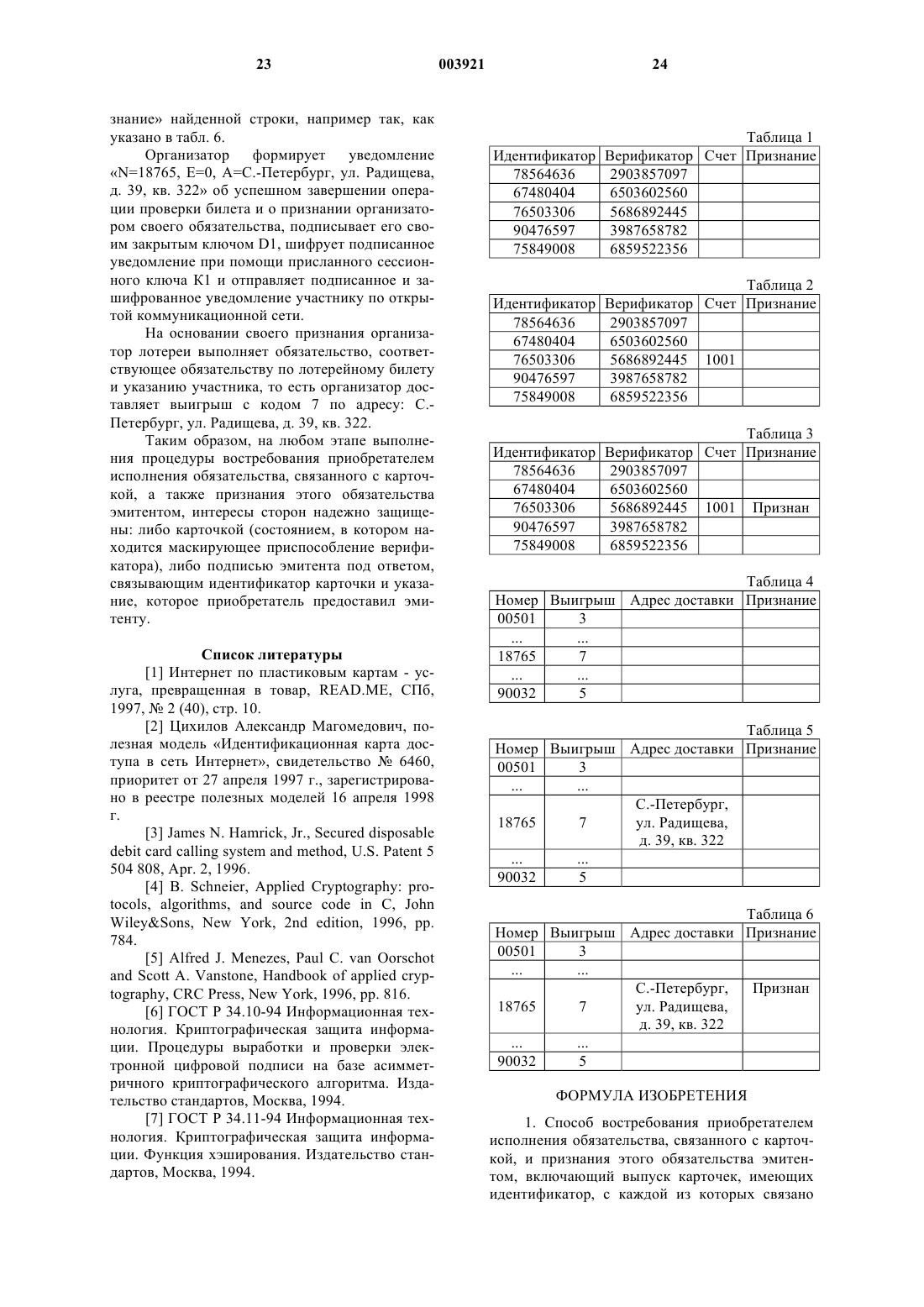

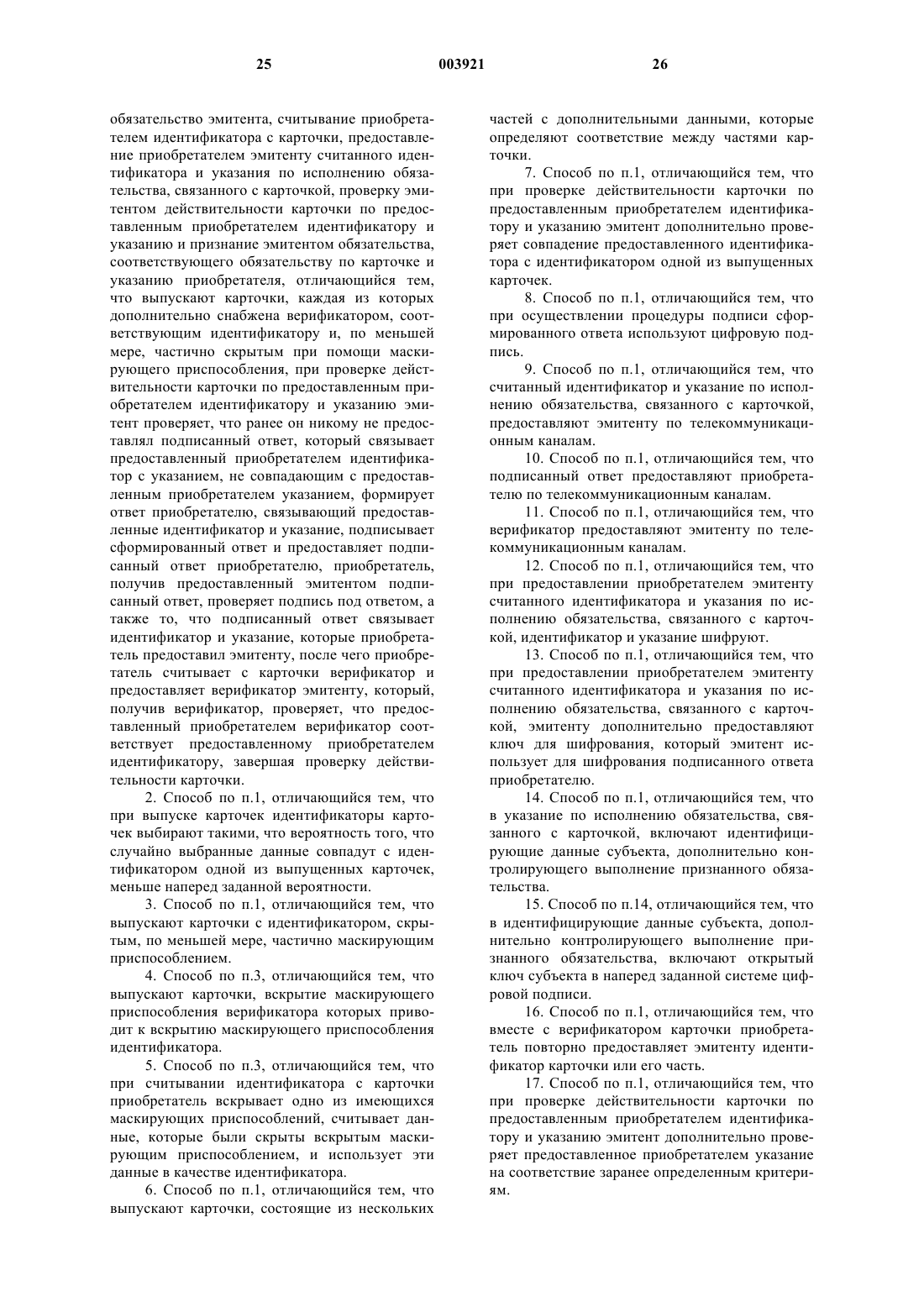

Текст

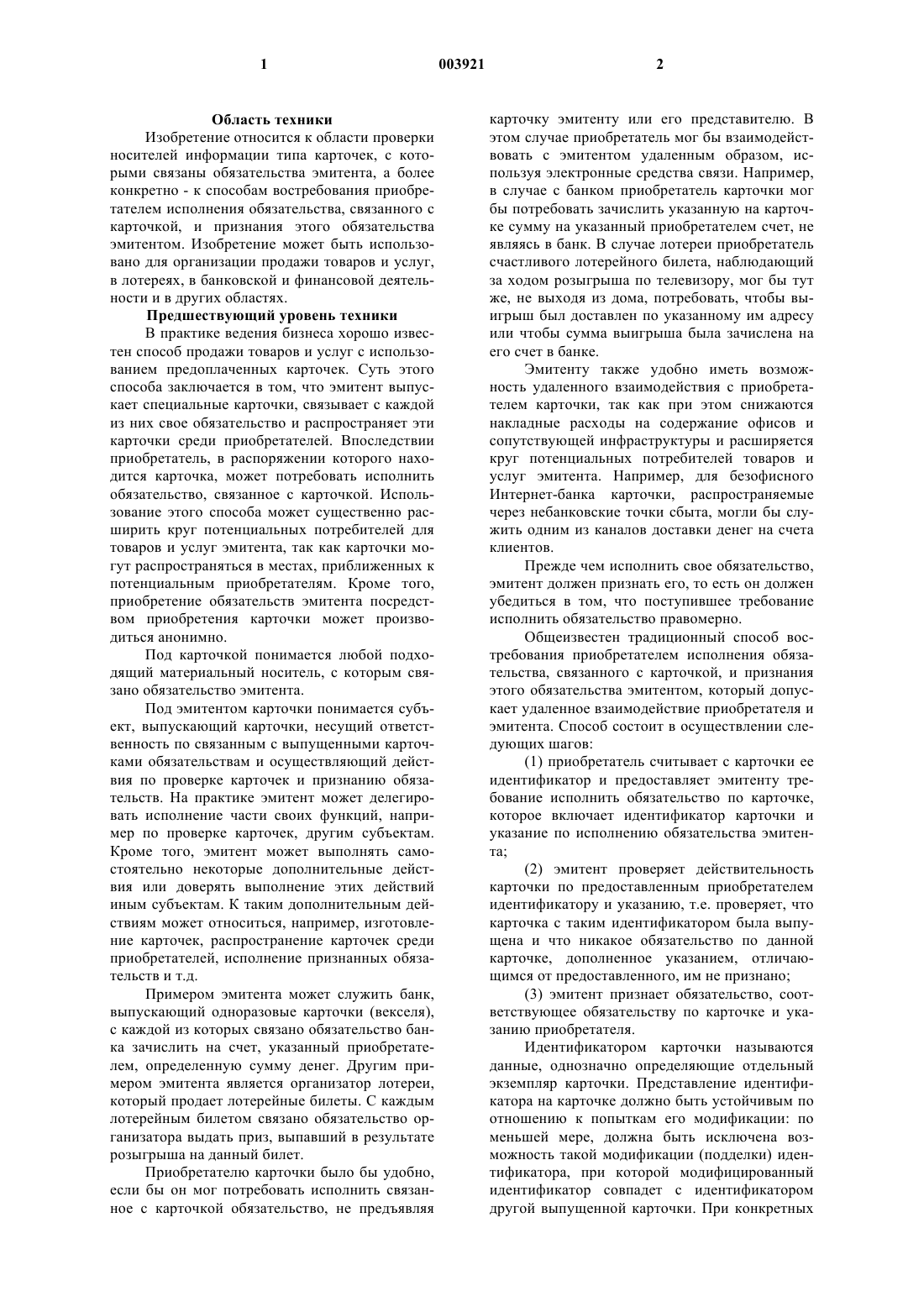

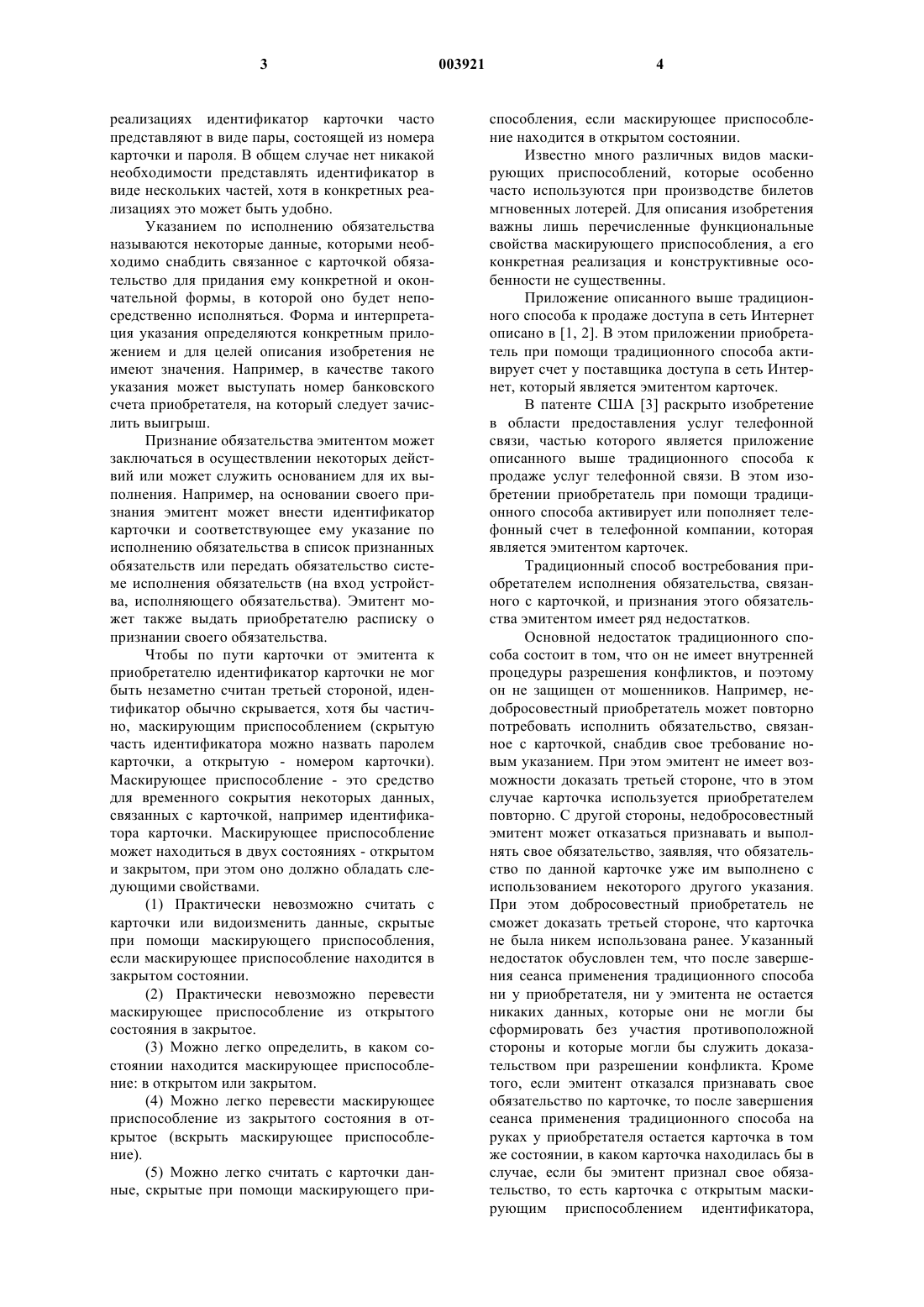

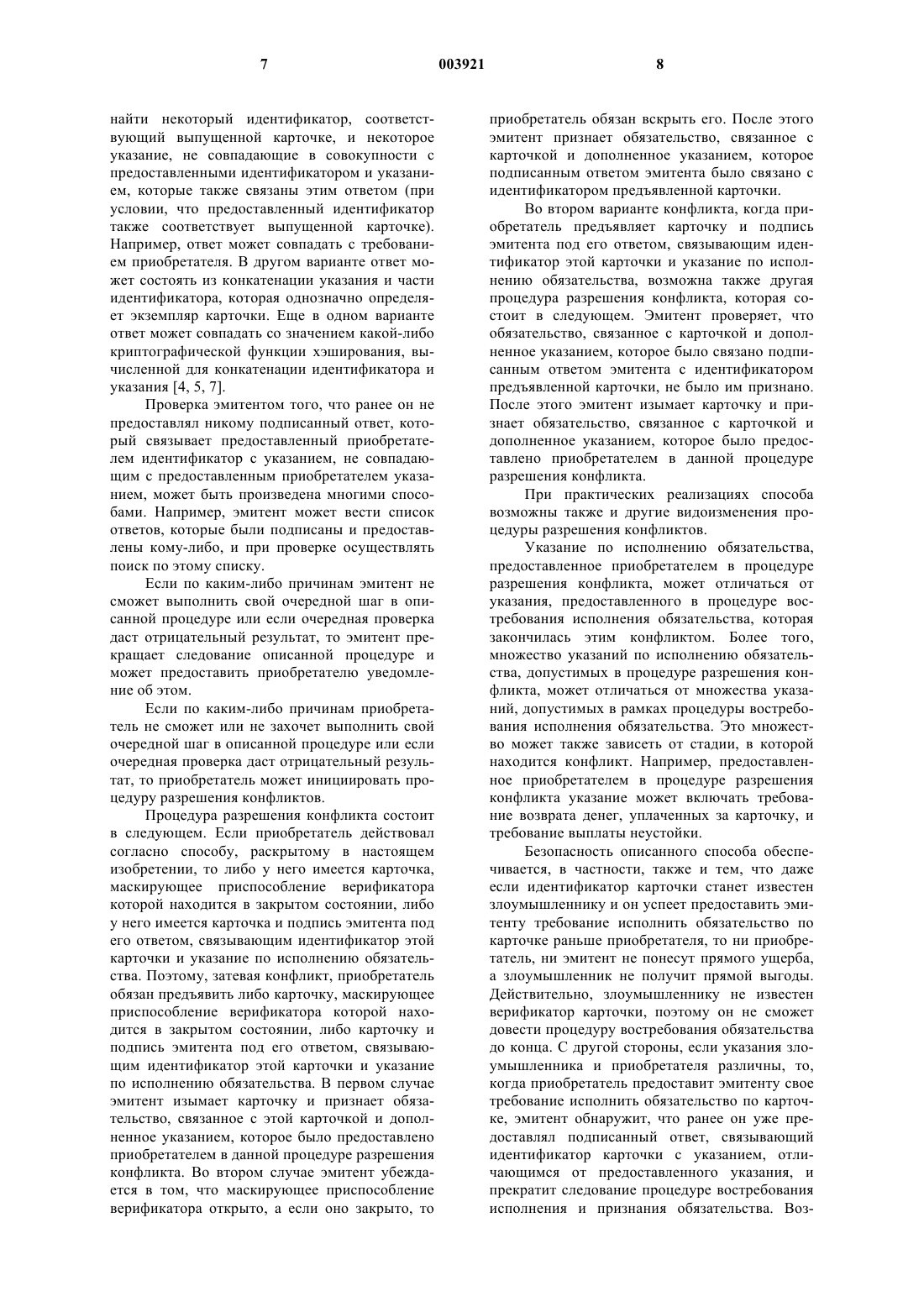

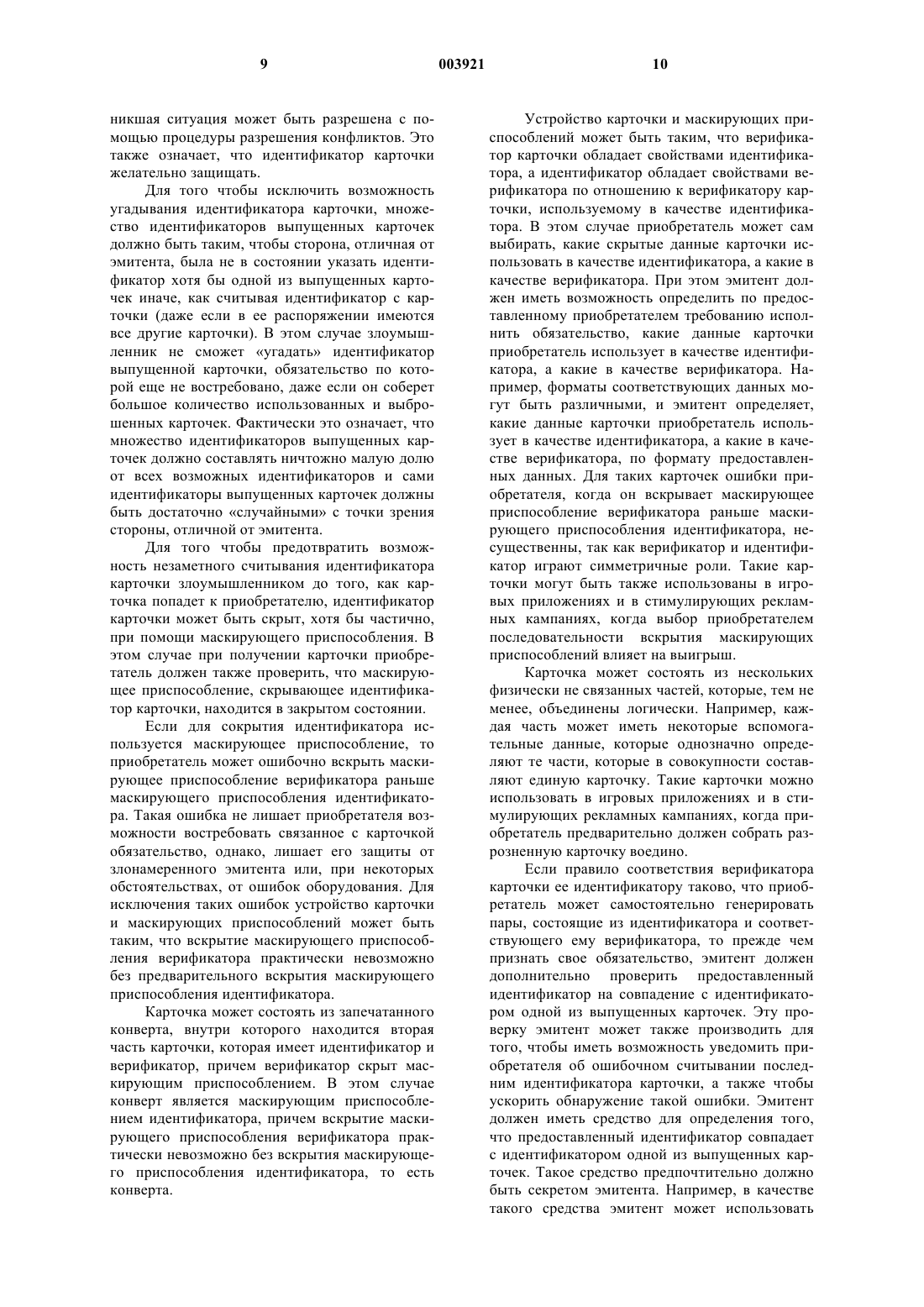

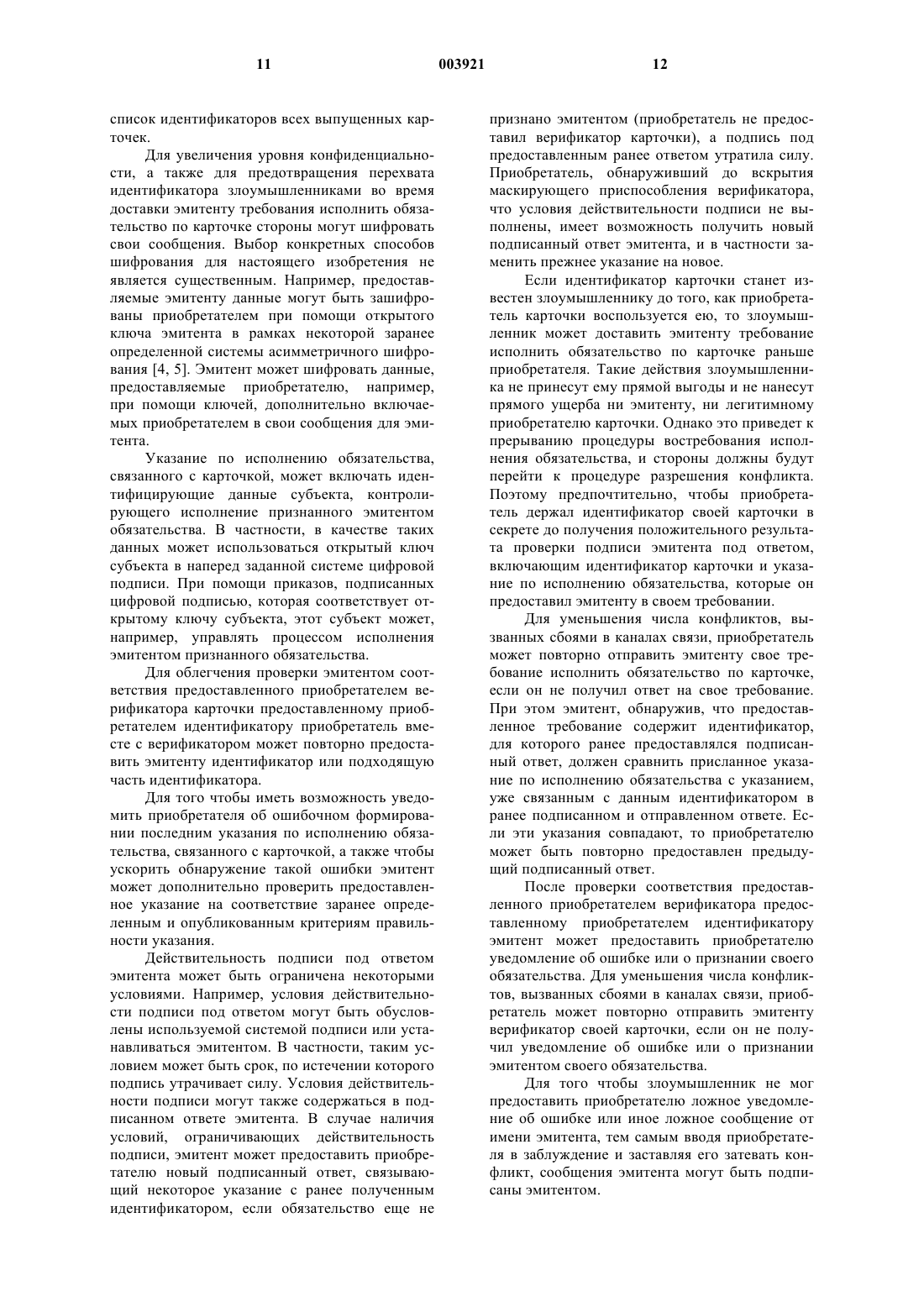

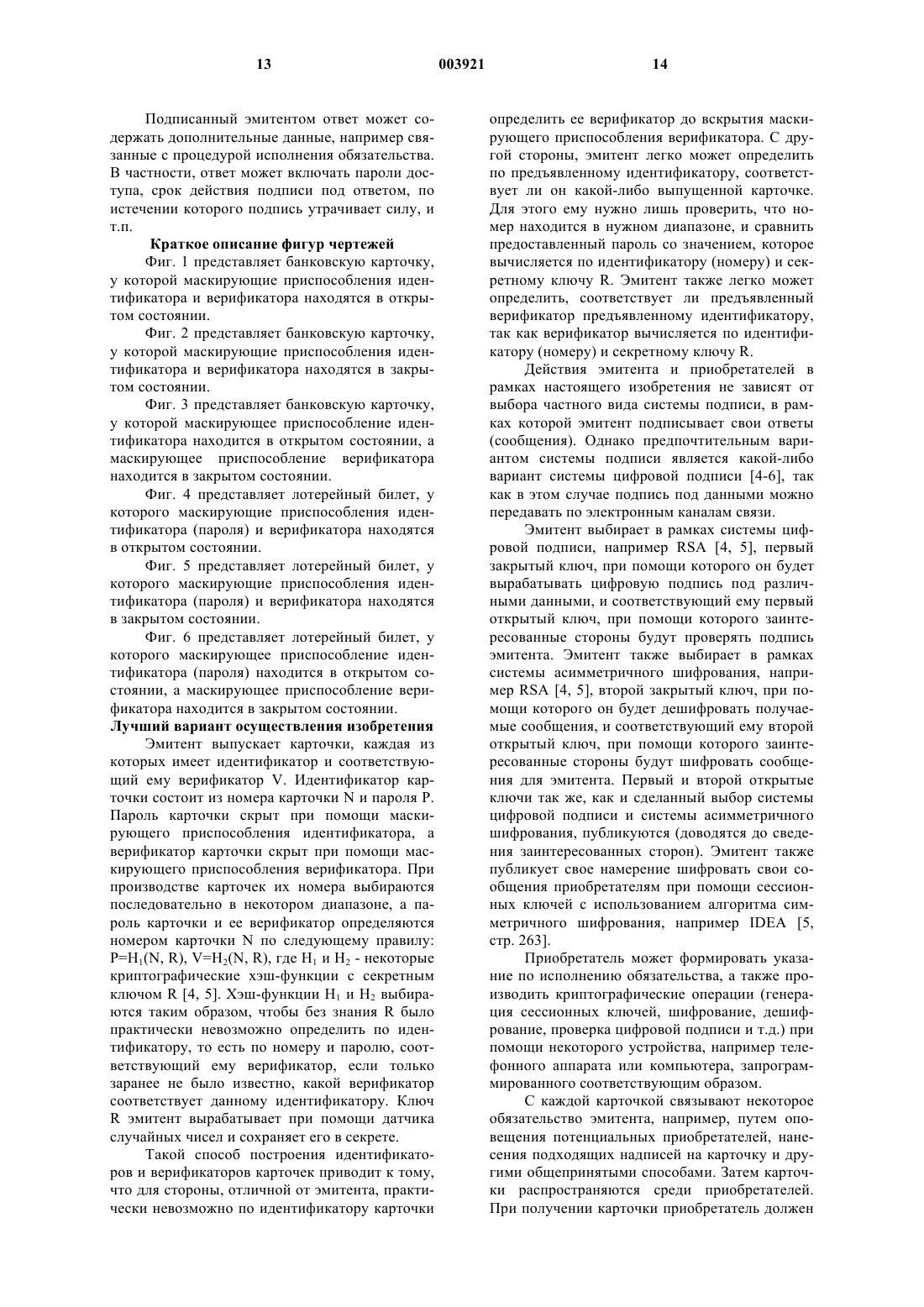

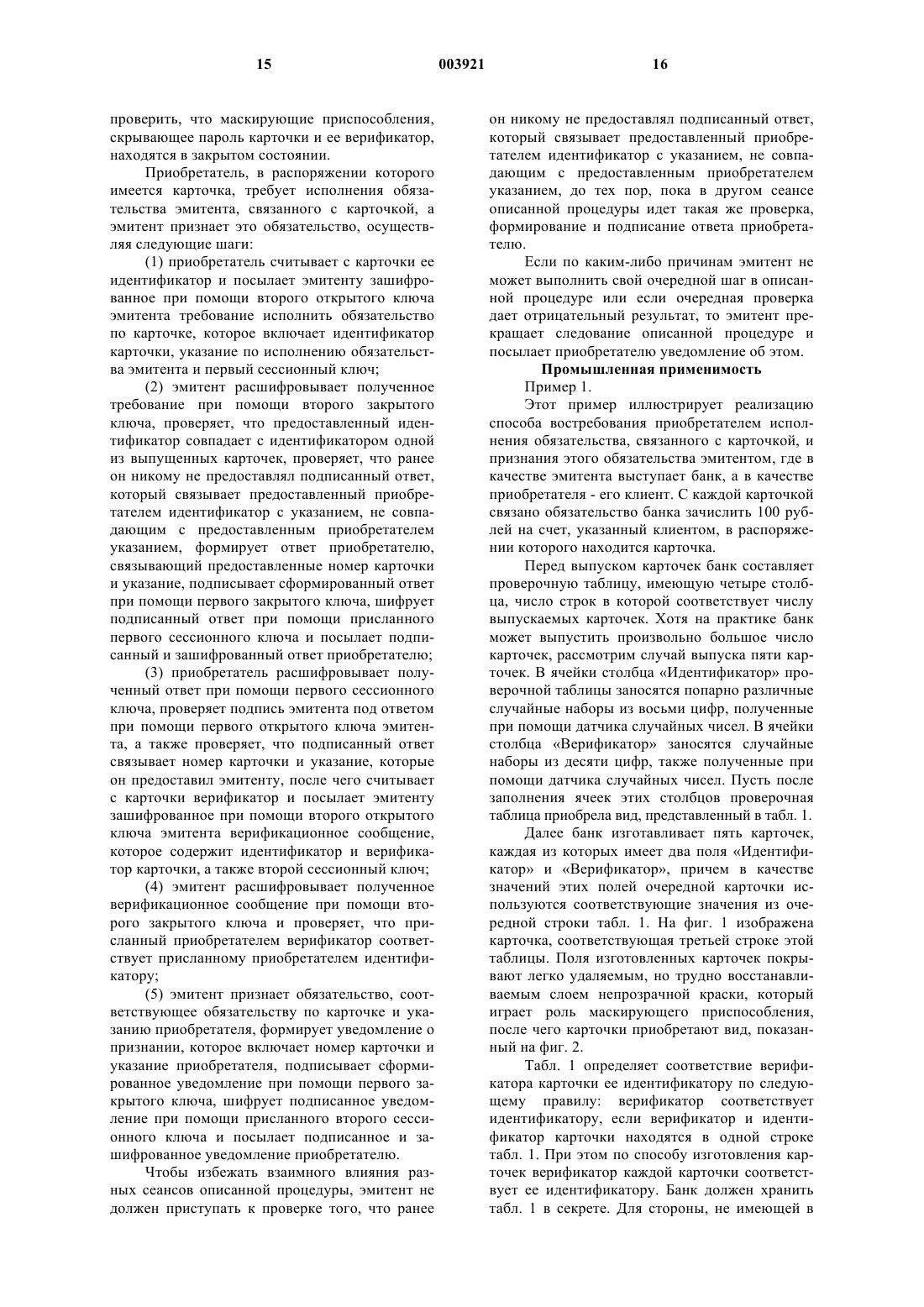

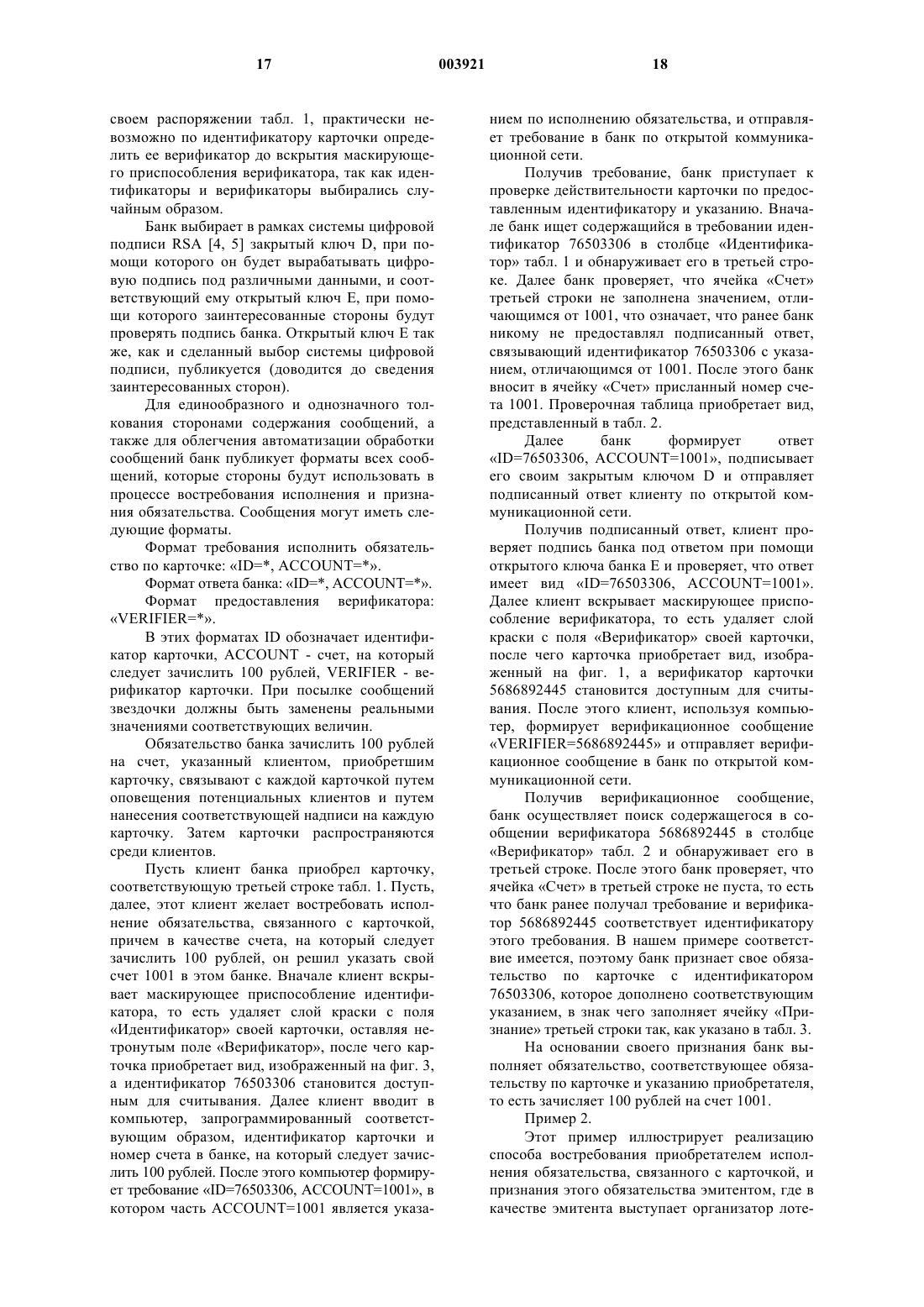

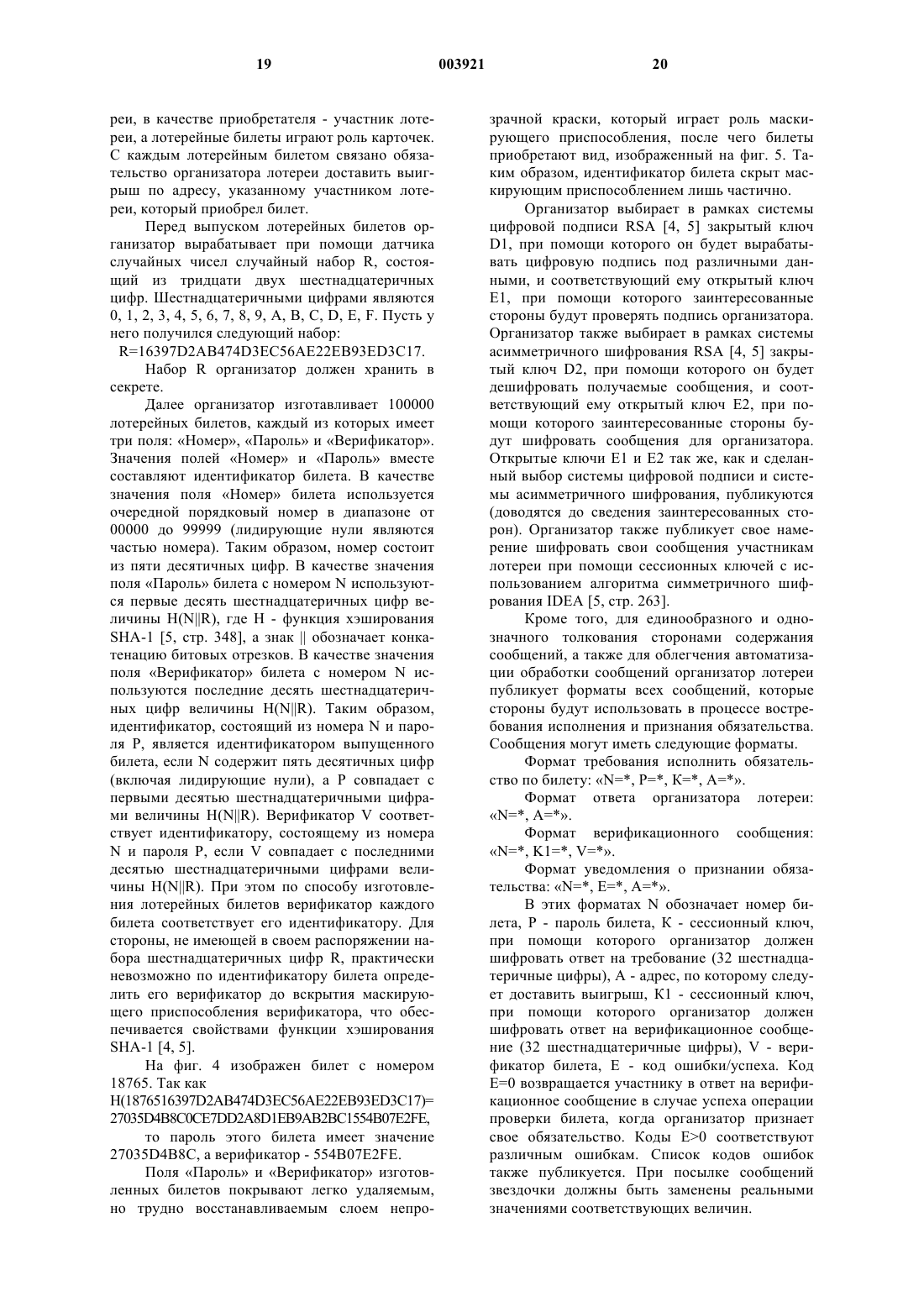

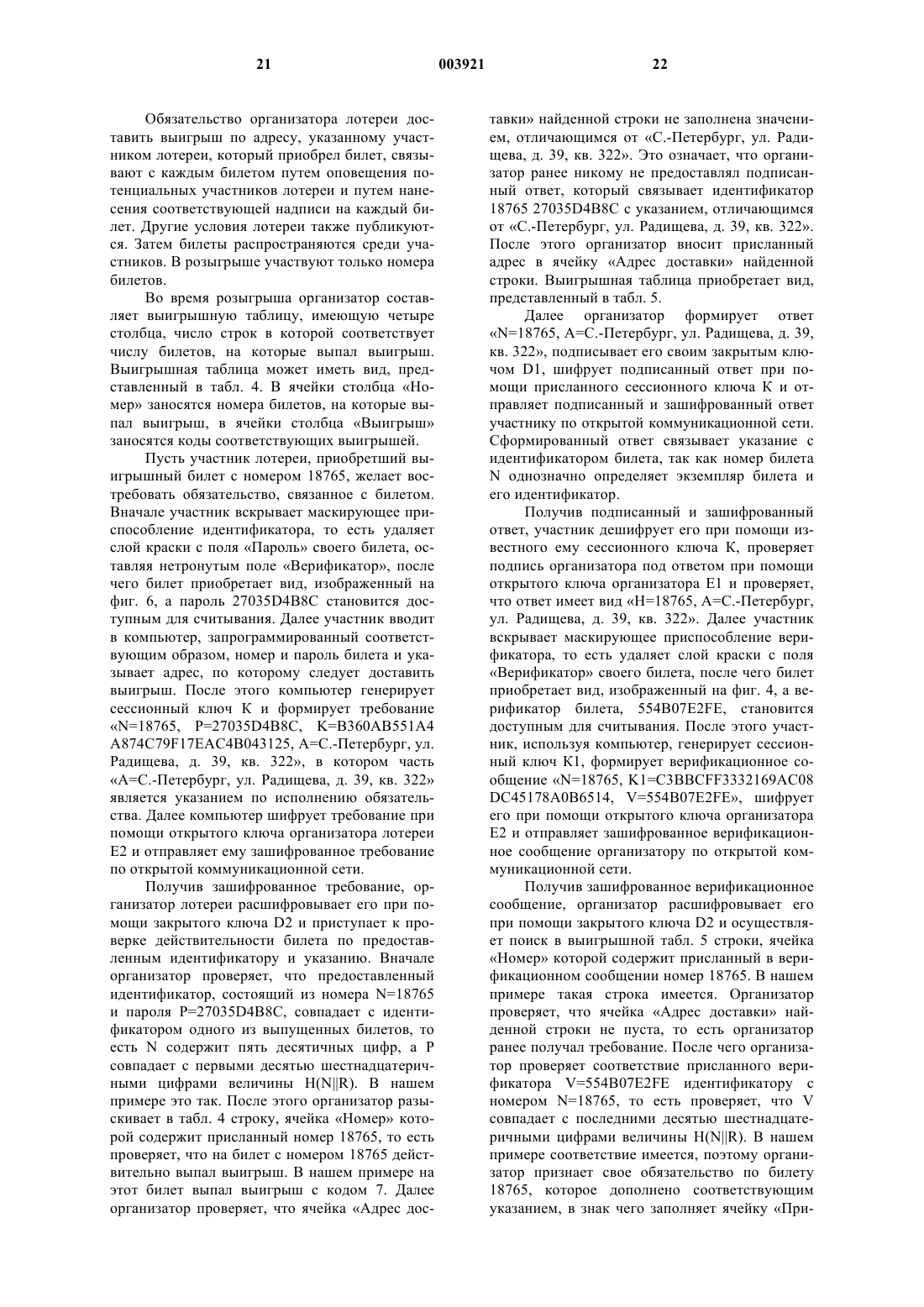

1 Область техники Изобретение относится к области проверки носителей информации типа карточек, с которыми связаны обязательства эмитента, а более конкретно - к способам востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом. Изобретение может быть использовано для организации продажи товаров и услуг,в лотереях, в банковской и финансовой деятельности и в других областях. Предшествующий уровень техники В практике ведения бизнеса хорошо известен способ продажи товаров и услуг с использованием предоплаченных карточек. Суть этого способа заключается в том, что эмитент выпускает специальные карточки, связывает с каждой из них свое обязательство и распространяет эти карточки среди приобретателей. Впоследствии приобретатель, в распоряжении которого находится карточка, может потребовать исполнить обязательство, связанное с карточкой. Использование этого способа может существенно расширить круг потенциальных потребителей для товаров и услуг эмитента, так как карточки могут распространяться в местах, приближенных к потенциальным приобретателям. Кроме того,приобретение обязательств эмитента посредством приобретения карточки может производиться анонимно. Под карточкой понимается любой подходящий материальный носитель, с которым связано обязательство эмитента. Под эмитентом карточки понимается субъект, выпускающий карточки, несущий ответственность по связанным с выпущенными карточками обязательствам и осуществляющий действия по проверке карточек и признанию обязательств. На практике эмитент может делегировать исполнение части своих функций, например по проверке карточек, другим субъектам. Кроме того, эмитент может выполнять самостоятельно некоторые дополнительные действия или доверять выполнение этих действий иным субъектам. К таким дополнительным действиям может относиться, например, изготовление карточек, распространение карточек среди приобретателей, исполнение признанных обязательств и т.д. Примером эмитента может служить банк,выпускающий одноразовые карточки (векселя),с каждой из которых связано обязательство банка зачислить на счет, указанный приобретателем, определенную сумму денег. Другим примером эмитента является организатор лотереи,который продает лотерейные билеты. С каждым лотерейным билетом связано обязательство организатора выдать приз, выпавший в результате розыгрыша на данный билет. Приобретателю карточки было бы удобно,если бы он мог потребовать исполнить связанное с карточкой обязательство, не предъявляя 2 карточку эмитенту или его представителю. В этом случае приобретатель мог бы взаимодействовать с эмитентом удаленным образом, используя электронные средства связи. Например,в случае с банком приобретатель карточки мог бы потребовать зачислить указанную на карточке сумму на указанный приобретателем счет, не являясь в банк. В случае лотереи приобретатель счастливого лотерейного билета, наблюдающий за ходом розыгрыша по телевизору, мог бы тут же, не выходя из дома, потребовать, чтобы выигрыш был доставлен по указанному им адресу или чтобы сумма выигрыша была зачислена на его счет в банке. Эмитенту также удобно иметь возможность удаленного взаимодействия с приобретателем карточки, так как при этом снижаются накладные расходы на содержание офисов и сопутствующей инфраструктуры и расширяется круг потенциальных потребителей товаров и услуг эмитента. Например, для безофисного Интернет-банка карточки, распространяемые через небанковские точки сбыта, могли бы служить одним из каналов доставки денег на счета клиентов. Прежде чем исполнить свое обязательство,эмитент должен признать его, то есть он должен убедиться в том, что поступившее требование исполнить обязательство правомерно. Общеизвестен традиционный способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, который допускает удаленное взаимодействие приобретателя и эмитента. Способ состоит в осуществлении следующих шагов:(1) приобретатель считывает с карточки ее идентификатор и предоставляет эмитенту требование исполнить обязательство по карточке,которое включает идентификатор карточки и указание по исполнению обязательства эмитента;(2) эмитент проверяет действительность карточки по предоставленным приобретателем идентификатору и указанию, т.е. проверяет, что карточка с таким идентификатором была выпущена и что никакое обязательство по данной карточке, дополненное указанием, отличающимся от предоставленного, им не признано;(3) эмитент признает обязательство, соответствующее обязательству по карточке и указанию приобретателя. Идентификатором карточки называются данные, однозначно определяющие отдельный экземпляр карточки. Представление идентификатора на карточке должно быть устойчивым по отношению к попыткам его модификации: по меньшей мере, должна быть исключена возможность такой модификации (подделки) идентификатора, при которой модифицированный идентификатор совпадет с идентификатором другой выпущенной карточки. При конкретных 3 реализациях идентификатор карточки часто представляют в виде пары, состоящей из номера карточки и пароля. В общем случае нет никакой необходимости представлять идентификатор в виде нескольких частей, хотя в конкретных реализациях это может быть удобно. Указанием по исполнению обязательства называются некоторые данные, которыми необходимо снабдить связанное с карточкой обязательство для придания ему конкретной и окончательной формы, в которой оно будет непосредственно исполняться. Форма и интерпретация указания определяются конкретным приложением и для целей описания изобретения не имеют значения. Например, в качестве такого указания может выступать номер банковского счета приобретателя, на который следует зачислить выигрыш. Признание обязательства эмитентом может заключаться в осуществлении некоторых действий или может служить основанием для их выполнения. Например, на основании своего признания эмитент может внести идентификатор карточки и соответствующее ему указание по исполнению обязательства в список признанных обязательств или передать обязательство системе исполнения обязательств (на вход устройства, исполняющего обязательства). Эмитент может также выдать приобретателю расписку о признании своего обязательства. Чтобы по пути карточки от эмитента к приобретателю идентификатор карточки не мог быть незаметно считан третьей стороной, идентификатор обычно скрывается, хотя бы частично, маскирующим приспособлением (скрытую часть идентификатора можно назвать паролем карточки, а открытую - номером карточки). Маскирующее приспособление - это средство для временного сокрытия некоторых данных,связанных с карточкой, например идентификатора карточки. Маскирующее приспособление может находиться в двух состояниях - открытом и закрытом, при этом оно должно обладать следующими свойствами.(1) Практически невозможно считать с карточки или видоизменить данные, скрытые при помощи маскирующего приспособления,если маскирующее приспособление находится в закрытом состоянии.(2) Практически невозможно перевести маскирующее приспособление из открытого состояния в закрытое.(3) Можно легко определить, в каком состоянии находится маскирующее приспособление: в открытом или закрытом.(4) Можно легко перевести маскирующее приспособление из закрытого состояния в открытое (вскрыть маскирующее приспособление).(5) Можно легко считать с карточки данные, скрытые при помощи маскирующего при 003921 4 способления, если маскирующее приспособление находится в открытом состоянии. Известно много различных видов маскирующих приспособлений, которые особенно часто используются при производстве билетов мгновенных лотерей. Для описания изобретения важны лишь перечисленные функциональные свойства маскирующего приспособления, а его конкретная реализация и конструктивные особенности не существенны. Приложение описанного выше традиционного способа к продаже доступа в сеть Интернет описано в [1, 2]. В этом приложении приобретатель при помощи традиционного способа активирует счет у поставщика доступа в сеть Интернет, который является эмитентом карточек. В патенте США [3] раскрыто изобретение в области предоставления услуг телефонной связи, частью которого является приложение описанного выше традиционного способа к продаже услуг телефонной связи. В этом изобретении приобретатель при помощи традиционного способа активирует или пополняет телефонный счет в телефонной компании, которая является эмитентом карточек. Традиционный способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом имеет ряд недостатков. Основной недостаток традиционного способа состоит в том, что он не имеет внутренней процедуры разрешения конфликтов, и поэтому он не защищен от мошенников. Например, недобросовестный приобретатель может повторно потребовать исполнить обязательство, связанное с карточкой, снабдив свое требование новым указанием. При этом эмитент не имеет возможности доказать третьей стороне, что в этом случае карточка используется приобретателем повторно. С другой стороны, недобросовестный эмитент может отказаться признавать и выполнять свое обязательство, заявляя, что обязательство по данной карточке уже им выполнено с использованием некоторого другого указания. При этом добросовестный приобретатель не сможет доказать третьей стороне, что карточка не была никем использована ранее. Указанный недостаток обусловлен тем, что после завершения сеанса применения традиционного способа ни у приобретателя, ни у эмитента не остается никаких данных, которые они не могли бы сформировать без участия противоположной стороны и которые могли бы служить доказательством при разрешении конфликта. Кроме того, если эмитент отказался признавать свое обязательство по карточке, то после завершения сеанса применения традиционного способа на руках у приобретателя остается карточка в том же состоянии, в каком карточка находилась бы в случае, если бы эмитент признал свое обязательство, то есть карточка с открытым маскирующим приспособлением идентификатора, 5 если оно используется для временного сокрытия идентификатора карточки. Следствием указанного недостатка является то, что сбои оборудования и каналов связи, а также просто человеческие ошибки, могут приводить к такой ситуации, когда добросовестный участник традиционного способа будет представать перед контрагентом как недобросовестный. Еще один недостаток традиционного способа связан с тем, что знание идентификатора карточки достаточно для востребования исполнения обязательства, связанного с карточкой, и что всегда имеется отрезок времени, в течение которого идентификатор находится в незащищенном виде. Проворный злоумышленник, которому стал известен идентификатор карточки,может успеть раньше легитимного приобретателя потребовать исполнить обязательство, связанное с карточкой. Например, злоумышленник может подглядеть идентификатор из-за плеча или перехватить его, когда идентификатор передается эмитенту (если канал передачи не защищен). Раскрытие изобретения Задача, на решение которой направлено настоящее изобретение, заключается в предоставлении безопасного способа востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, который допускает удаленное взаимодействие сторон. Безопасность способа обеспечивается, в частности, наличием процедуры разрешения конфликтов. Процедура разрешения конфликтов имеет доказательный для третьей стороны характер и полностью защищает интересы стороны, которая действует строго в рамках способа. Другая задача, решаемая настоящим изобретением, заключается в ослаблении негативных последствий сбоев оборудования и каналов связи, а также ошибок физических лиц. Еще одна задача, решаемая настоящим изобретением, заключается в предотвращении несанкционированного использования карточки в тех случаях, когда идентификатор карточки оказывается перехваченным мошенниками. Сущность способа по изобретению заключается в следующем. Эмитент выпускает карточки, каждая из которых имеет идентификатор и соответствующий ему верификатор, скрытый, по меньшей мере, частично при помощи маскирующего приспособления. Верификатором карточки называются дополнительные данные, соответствующие идентификатору карточки. Правило соответствия верификатора карточки ее идентификатору должно быть таким, чтобы для стороны,отличной от эмитента, было бы практически невозможно определить по идентификатору соответствующий ему верификатор, если только этой стороне заранее не было известно, какой 6 верификатор соответствует данному идентификатору. В частности, для стороны, отличной от эмитента, должно быть практически невозможно по идентификатору карточки определить ее верификатор до вскрытия маскирующего приспособления верификатора. С каждой карточкой связывают некоторое обязательство эмитента, например, путем оповещения потенциальных приобретателей, нанесения подходящих надписей на карточку и другими общепринятыми способами. Затем карточки распространяются среди приобретателей. При получении карточки приобретатель должен проверить, что маскирующее приспособление,скрывающее верификатор карточки, находится в закрытом состоянии. Приобретатель, в распоряжении которого имеется карточка, требует исполнения обязательства эмитента, связанного с карточкой, а эмитент признает это обязательство, осуществляя следующие шаги:(1) приобретатель считывает с карточки ее идентификатор и предоставляет эмитенту требование исполнить обязательство по карточке,которое включает идентификатор карточки и указание по исполнению обязательства эмитента;(2) эмитент проверяет, что ранее он никому не предоставлял подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, формирует ответ приобретателю, связывающий предоставленные идентификатор и указание, подписывает сформированный ответ и предоставляет подписанный ответ приобретателю;(3) приобретатель проверяет подпись эмитента под ответом, а также то, что подписанный ответ связывает идентификатор и указание, которые он предоставил эмитенту, после чего считывает с карточки верификатор и предоставляет верификатор эмитенту;(4) эмитент проверяет, что предоставленный приобретателем верификатор соответствует предоставленному приобретателем идентификатору;(5) эмитент признает обязательство, соответствующее обязательству по карточке и указанию приобретателя. Чтобы избежать взаимного влияния разных сеансов описанной процедуры, эмитент не должен приступать к шагу 2 до тех пор, пока в другом сеансе описанной процедуры идет выполнение шага 2. Шаги 2-4 в данном способе соответствуют шагу 2 в традиционном способе (проверка действительности карточки по предоставленным приобретателем идентификатору и указанию) и заменяют его. Ответ эмитента должен связывать предоставленные идентификатор и указание таким образом, чтобы было практически невозможно 7 найти некоторый идентификатор, соответствующий выпущенной карточке, и некоторое указание, не совпадающие в совокупности с предоставленными идентификатором и указанием, которые также связаны этим ответом (при условии, что предоставленный идентификатор также соответствует выпущенной карточке). Например, ответ может совпадать с требованием приобретателя. В другом варианте ответ может состоять из конкатенации указания и части идентификатора, которая однозначно определяет экземпляр карточки. Еще в одном варианте ответ может совпадать со значением какой-либо криптографической функции хэширования, вычисленной для конкатенации идентификатора и указания [4, 5, 7]. Проверка эмитентом того, что ранее он не предоставлял никому подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, может быть произведена многими способами. Например, эмитент может вести список ответов, которые были подписаны и предоставлены кому-либо, и при проверке осуществлять поиск по этому списку. Если по каким-либо причинам эмитент не сможет выполнить свой очередной шаг в описанной процедуре или если очередная проверка даст отрицательный результат, то эмитент прекращает следование описанной процедуре и может предоставить приобретателю уведомление об этом. Если по каким-либо причинам приобретатель не сможет или не захочет выполнить свой очередной шаг в описанной процедуре или если очередная проверка даст отрицательный результат, то приобретатель может инициировать процедуру разрешения конфликтов. Процедура разрешения конфликта состоит в следующем. Если приобретатель действовал согласно способу, раскрытому в настоящем изобретении, то либо у него имеется карточка,маскирующее приспособление верификатора которой находится в закрытом состоянии, либо у него имеется карточка и подпись эмитента под его ответом, связывающим идентификатор этой карточки и указание по исполнению обязательства. Поэтому, затевая конфликт, приобретатель обязан предъявить либо карточку, маскирующее приспособление верификатора которой находится в закрытом состоянии, либо карточку и подпись эмитента под его ответом, связывающим идентификатор этой карточки и указание по исполнению обязательства. В первом случае эмитент изымает карточку и признает обязательство, связанное с этой карточкой и дополненное указанием, которое было предоставлено приобретателем в данной процедуре разрешения конфликта. Во втором случае эмитент убеждается в том, что маскирующее приспособление верификатора открыто, а если оно закрыто, то 8 приобретатель обязан вскрыть его. После этого эмитент признает обязательство, связанное с карточкой и дополненное указанием, которое подписанным ответом эмитента было связано с идентификатором предъявленной карточки. Во втором варианте конфликта, когда приобретатель предъявляет карточку и подпись эмитента под его ответом, связывающим идентификатор этой карточки и указание по исполнению обязательства, возможна также другая процедура разрешения конфликта, которая состоит в следующем. Эмитент проверяет, что обязательство, связанное с карточкой и дополненное указанием, которое было связано подписанным ответом эмитента с идентификатором предъявленной карточки, не было им признано. После этого эмитент изымает карточку и признает обязательство, связанное с карточкой и дополненное указанием, которое было предоставлено приобретателем в данной процедуре разрешения конфликта. При практических реализациях способа возможны также и другие видоизменения процедуры разрешения конфликтов. Указание по исполнению обязательства,предоставленное приобретателем в процедуре разрешения конфликта, может отличаться от указания, предоставленного в процедуре востребования исполнения обязательства, которая закончилась этим конфликтом. Более того,множество указаний по исполнению обязательства, допустимых в процедуре разрешения конфликта, может отличаться от множества указаний, допустимых в рамках процедуры востребования исполнения обязательства. Это множество может также зависеть от стадии, в которой находится конфликт. Например, предоставленное приобретателем в процедуре разрешения конфликта указание может включать требование возврата денег, уплаченных за карточку, и требование выплаты неустойки. Безопасность описанного способа обеспечивается, в частности, также и тем, что даже если идентификатор карточки станет известен злоумышленнику и он успеет предоставить эмитенту требование исполнить обязательство по карточке раньше приобретателя, то ни приобретатель, ни эмитент не понесут прямого ущерба,а злоумышленник не получит прямой выгоды. Действительно, злоумышленнику не известен верификатор карточки, поэтому он не сможет довести процедуру востребования обязательства до конца. С другой стороны, если указания злоумышленника и приобретателя различны, то,когда приобретатель предоставит эмитенту свое требование исполнить обязательство по карточке, эмитент обнаружит, что ранее он уже предоставлял подписанный ответ, связывающий идентификатор карточки с указанием, отличающимся от предоставленного указания, и прекратит следование процедуре востребования исполнения и признания обязательства. Воз 9 никшая ситуация может быть разрешена с помощью процедуры разрешения конфликтов. Это также означает, что идентификатор карточки желательно защищать. Для того чтобы исключить возможность угадывания идентификатора карточки, множество идентификаторов выпущенных карточек должно быть таким, чтобы сторона, отличная от эмитента, была не в состоянии указать идентификатор хотя бы одной из выпущенных карточек иначе, как считывая идентификатор с карточки (даже если в ее распоряжении имеются все другие карточки). В этом случае злоумышленник не сможет угадать идентификатор выпущенной карточки, обязательство по которой еще не востребовано, даже если он соберет большое количество использованных и выброшенных карточек. Фактически это означает, что множество идентификаторов выпущенных карточек должно составлять ничтожно малую долю от всех возможных идентификаторов и сами идентификаторы выпущенных карточек должны быть достаточно случайными с точки зрения стороны, отличной от эмитента. Для того чтобы предотвратить возможность незаметного считывания идентификатора карточки злоумышленником до того, как карточка попадет к приобретателю, идентификатор карточки может быть скрыт, хотя бы частично,при помощи маскирующего приспособления. В этом случае при получении карточки приобретатель должен также проверить, что маскирующее приспособление, скрывающее идентификатор карточки, находится в закрытом состоянии. Если для сокрытия идентификатора используется маскирующее приспособление, то приобретатель может ошибочно вскрыть маскирующее приспособление верификатора раньше маскирующего приспособления идентификатора. Такая ошибка не лишает приобретателя возможности востребовать связанное с карточкой обязательство, однако, лишает его защиты от злонамеренного эмитента или, при некоторых обстоятельствах, от ошибок оборудования. Для исключения таких ошибок устройство карточки и маскирующих приспособлений может быть таким, что вскрытие маскирующего приспособления верификатора практически невозможно без предварительного вскрытия маскирующего приспособления идентификатора. Карточка может состоять из запечатанного конверта, внутри которого находится вторая часть карточки, которая имеет идентификатор и верификатор, причем верификатор скрыт маскирующим приспособлением. В этом случае конверт является маскирующим приспособлением идентификатора, причем вскрытие маскирующего приспособления верификатора практически невозможно без вскрытия маскирующего приспособления идентификатора, то есть конверта. 10 Устройство карточки и маскирующих приспособлений может быть таким, что верификатор карточки обладает свойствами идентификатора, а идентификатор обладает свойствами верификатора по отношению к верификатору карточки, используемому в качестве идентификатора. В этом случае приобретатель может сам выбирать, какие скрытые данные карточки использовать в качестве идентификатора, а какие в качестве верификатора. При этом эмитент должен иметь возможность определить по предоставленному приобретателем требованию исполнить обязательство, какие данные карточки приобретатель использует в качестве идентификатора, а какие в качестве верификатора. Например, форматы соответствующих данных могут быть различными, и эмитент определяет,какие данные карточки приобретатель использует в качестве идентификатора, а какие в качестве верификатора, по формату предоставленных данных. Для таких карточек ошибки приобретателя, когда он вскрывает маскирующее приспособление верификатора раньше маскирующего приспособления идентификатора, несущественны, так как верификатор и идентификатор играют симметричные роли. Такие карточки могут быть также использованы в игровых приложениях и в стимулирующих рекламных кампаниях, когда выбор приобретателем последовательности вскрытия маскирующих приспособлений влияет на выигрыш. Карточка может состоять из нескольких физически не связанных частей, которые, тем не менее, объединены логически. Например, каждая часть может иметь некоторые вспомогательные данные, которые однозначно определяют те части, которые в совокупности составляют единую карточку. Такие карточки можно использовать в игровых приложениях и в стимулирующих рекламных кампаниях, когда приобретатель предварительно должен собрать разрозненную карточку воедино. Если правило соответствия верификатора карточки ее идентификатору таково, что приобретатель может самостоятельно генерировать пары, состоящие из идентификатора и соответствующего ему верификатора, то прежде чем признать свое обязательство, эмитент должен дополнительно проверить предоставленный идентификатор на совпадение с идентификатором одной из выпущенных карточек. Эту проверку эмитент может также производить для того, чтобы иметь возможность уведомить приобретателя об ошибочном считывании последним идентификатора карточки, а также чтобы ускорить обнаружение такой ошибки. Эмитент должен иметь средство для определения того,что предоставленный идентификатор совпадает с идентификатором одной из выпущенных карточек. Такое средство предпочтительно должно быть секретом эмитента. Например, в качестве такого средства эмитент может использовать 11 список идентификаторов всех выпущенных карточек. Для увеличения уровня конфиденциальности, а также для предотвращения перехвата идентификатора злоумышленниками во время доставки эмитенту требования исполнить обязательство по карточке стороны могут шифровать свои сообщения. Выбор конкретных способов шифрования для настоящего изобретения не является существенным. Например, предоставляемые эмитенту данные могут быть зашифрованы приобретателем при помощи открытого ключа эмитента в рамках некоторой заранее определенной системы асимметричного шифрования [4, 5]. Эмитент может шифровать данные,предоставляемые приобретателю, например,при помощи ключей, дополнительно включаемых приобретателем в свои сообщения для эмитента. Указание по исполнению обязательства,связанного с карточкой, может включать идентифицирующие данные субъекта, контролирующего исполнение признанного эмитентом обязательства. В частности, в качестве таких данных может использоваться открытый ключ субъекта в наперед заданной системе цифровой подписи. При помощи приказов, подписанных цифровой подписью, которая соответствует открытому ключу субъекта, этот субъект может,например, управлять процессом исполнения эмитентом признанного обязательства. Для облегчения проверки эмитентом соответствия предоставленного приобретателем верификатора карточки предоставленному приобретателем идентификатору приобретатель вместе с верификатором может повторно предоставить эмитенту идентификатор или подходящую часть идентификатора. Для того чтобы иметь возможность уведомить приобретателя об ошибочном формировании последним указания по исполнению обязательства, связанного с карточкой, а также чтобы ускорить обнаружение такой ошибки эмитент может дополнительно проверить предоставленное указание на соответствие заранее определенным и опубликованным критериям правильности указания. Действительность подписи под ответом эмитента может быть ограничена некоторыми условиями. Например, условия действительности подписи под ответом могут быть обусловлены используемой системой подписи или устанавливаться эмитентом. В частности, таким условием может быть срок, по истечении которого подпись утрачивает силу. Условия действительности подписи могут также содержаться в подписанном ответе эмитента. В случае наличия условий, ограничивающих действительность подписи, эмитент может предоставить приобретателю новый подписанный ответ, связывающий некоторое указание с ранее полученным идентификатором, если обязательство еще не 12 признано эмитентом (приобретатель не предоставил верификатор карточки), а подпись под предоставленным ранее ответом утратила силу. Приобретатель, обнаруживший до вскрытия маскирующего приспособления верификатора,что условия действительности подписи не выполнены, имеет возможность получить новый подписанный ответ эмитента, и в частности заменить прежнее указание на новое. Если идентификатор карточки станет известен злоумышленнику до того, как приобретатель карточки воспользуется ею, то злоумышленник может доставить эмитенту требование исполнить обязательство по карточке раньше приобретателя. Такие действия злоумышленника не принесут ему прямой выгоды и не нанесут прямого ущерба ни эмитенту, ни легитимному приобретателю карточки. Однако это приведет к прерыванию процедуры востребования исполнения обязательства, и стороны должны будут перейти к процедуре разрешения конфликта. Поэтому предпочтительно, чтобы приобретатель держал идентификатор своей карточки в секрете до получения положительного результата проверки подписи эмитента под ответом,включающим идентификатор карточки и указание по исполнению обязательства, которые он предоставил эмитенту в своем требовании. Для уменьшения числа конфликтов, вызванных сбоями в каналах связи, приобретатель может повторно отправить эмитенту свое требование исполнить обязательство по карточке,если он не получил ответ на свое требование. При этом эмитент, обнаружив, что предоставленное требование содержит идентификатор,для которого ранее предоставлялся подписанный ответ, должен сравнить присланное указание по исполнению обязательства с указанием,уже связанным с данным идентификатором в ранее подписанном и отправленном ответе. Если эти указания совпадают, то приобретателю может быть повторно предоставлен предыдущий подписанный ответ. После проверки соответствия предоставленного приобретателем верификатора предоставленному приобретателем идентификатору эмитент может предоставить приобретателю уведомление об ошибке или о признании своего обязательства. Для уменьшения числа конфликтов, вызванных сбоями в каналах связи, приобретатель может повторно отправить эмитенту верификатор своей карточки, если он не получил уведомление об ошибке или о признании эмитентом своего обязательства. Для того чтобы злоумышленник не мог предоставить приобретателю ложное уведомление об ошибке или иное ложное сообщение от имени эмитента, тем самым вводя приобретателя в заблуждение и заставляя его затевать конфликт, сообщения эмитента могут быть подписаны эмитентом. 13 Подписанный эмитентом ответ может содержать дополнительные данные, например связанные с процедурой исполнения обязательства. В частности, ответ может включать пароли доступа, срок действия подписи под ответом, по истечении которого подпись утрачивает силу, и т.п. Краткое описание фигур чертежей Фиг. 1 представляет банковскую карточку,у которой маскирующие приспособления идентификатора и верификатора находятся в открытом состоянии. Фиг. 2 представляет банковскую карточку,у которой маскирующие приспособления идентификатора и верификатора находятся в закрытом состоянии. Фиг. 3 представляет банковскую карточку,у которой маскирующее приспособление идентификатора находится в открытом состоянии, а маскирующее приспособление верификатора находится в закрытом состоянии. Фиг. 4 представляет лотерейный билет, у которого маскирующие приспособления идентификатора (пароля) и верификатора находятся в открытом состоянии. Фиг. 5 представляет лотерейный билет, у которого маскирующие приспособления идентификатора (пароля) и верификатора находятся в закрытом состоянии. Фиг. 6 представляет лотерейный билет, у которого маскирующее приспособление идентификатора (пароля) находится в открытом состоянии, а маскирующее приспособление верификатора находится в закрытом состоянии. Лучший вариант осуществления изобретения Эмитент выпускает карточки, каждая из которых имеет идентификатор и соответствующий ему верификатор V. Идентификатор карточки состоит из номера карточки N и пароля Р. Пароль карточки скрыт при помощи маскирующего приспособления идентификатора, а верификатор карточки скрыт при помощи маскирующего приспособления верификатора. При производстве карточек их номера выбираются последовательно в некотором диапазоне, а пароль карточки и ее верификатор определяются номером карточки N по следующему правилу: Р=H1(N, R), V=H2(N, R), где H1 и Н 2 - некоторые криптографические хэш-функции с секретным ключом R [4, 5]. Хэш-функции H1 и Н 2 выбираются таким образом, чтобы без знания R было практически невозможно определить по идентификатору, то есть по номеру и паролю, соответствующий ему верификатор, если только заранее не было известно, какой верификатор соответствует данному идентификатору. КлючR эмитент вырабатывает при помощи датчика случайных чисел и сохраняет его в секрете. Такой способ построения идентификаторов и верификаторов карточек приводит к тому,что для стороны, отличной от эмитента, практически невозможно по идентификатору карточки 14 определить ее верификатор до вскрытия маскирующего приспособления верификатора. С другой стороны, эмитент легко может определить по предъявленному идентификатору, соответствует ли он какой-либо выпущенной карточке. Для этого ему нужно лишь проверить, что номер находится в нужном диапазоне, и сравнить предоставленный пароль со значением, которое вычисляется по идентификатору (номеру) и секретному ключу R. Эмитент также легко может определить, соответствует ли предъявленный верификатор предъявленному идентификатору,так как верификатор вычисляется по идентификатору (номеру) и секретному ключу R. Действия эмитента и приобретателей в рамках настоящего изобретения не зависят от выбора частного вида системы подписи, в рамках которой эмитент подписывает свои ответы(сообщения). Однако предпочтительным вариантом системы подписи является какой-либо вариант системы цифровой подписи [4-6], так как в этом случае подпись под данными можно передавать по электронным каналам связи. Эмитент выбирает в рамках системы цифровой подписи, например RSA [4, 5], первый закрытый ключ, при помощи которого он будет вырабатывать цифровую подпись под различными данными, и соответствующий ему первый открытый ключ, при помощи которого заинтересованные стороны будут проверять подпись эмитента. Эмитент также выбирает в рамках системы асимметричного шифрования, например RSA [4, 5], второй закрытый ключ, при помощи которого он будет дешифровать получаемые сообщения, и соответствующий ему второй открытый ключ, при помощи которого заинтересованные стороны будут шифровать сообщения для эмитента. Первый и второй открытые ключи так же, как и сделанный выбор системы цифровой подписи и системы асимметричного шифрования, публикуются (доводятся до сведения заинтересованных сторон). Эмитент также публикует свое намерение шифровать свои сообщения приобретателям при помощи сессионных ключей с использованием алгоритма симметричного шифрования, например IDЕА [5,стр. 263]. Приобретатель может формировать указание по исполнению обязательства, а также производить криптографические операции (генерация сессионных ключей, шифрование, дешифрование, проверка цифровой подписи и т.д.) при помощи некоторого устройства, например телефонного аппарата или компьютера, запрограммированного соответствующим образом. С каждой карточкой связывают некоторое обязательство эмитента, например, путем оповещения потенциальных приобретателей, нанесения подходящих надписей на карточку и другими общепринятыми способами. Затем карточки распространяются среди приобретателей. При получении карточки приобретатель должен 15 проверить, что маскирующие приспособления,скрывающее пароль карточки и ее верификатор,находятся в закрытом состоянии. Приобретатель, в распоряжении которого имеется карточка, требует исполнения обязательства эмитента, связанного с карточкой, а эмитент признает это обязательство, осуществляя следующие шаги:(1) приобретатель считывает с карточки ее идентификатор и посылает эмитенту зашифрованное при помощи второго открытого ключа эмитента требование исполнить обязательство по карточке, которое включает идентификатор карточки, указание по исполнению обязательства эмитента и первый сессионный ключ;(2) эмитент расшифровывает полученное требование при помощи второго закрытого ключа, проверяет, что предоставленный идентификатор совпадает с идентификатором одной из выпущенных карточек, проверяет, что ранее он никому не предоставлял подписанный ответ,который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, формирует ответ приобретателю,связывающий предоставленные номер карточки и указание, подписывает сформированный ответ при помощи первого закрытого ключа, шифрует подписанный ответ при помощи присланного первого сессионного ключа и посылает подписанный и зашифрованный ответ приобретателю;(3) приобретатель расшифровывает полученный ответ при помощи первого сессионного ключа, проверяет подпись эмитента под ответом при помощи первого открытого ключа эмитента, а также проверяет, что подписанный ответ связывает номер карточки и указание, которые он предоставил эмитенту, после чего считывает с карточки верификатор и посылает эмитенту зашифрованное при помощи второго открытого ключа эмитента верификационное сообщение,которое содержит идентификатор и верификатор карточки, а также второй сессионный ключ;(4) эмитент расшифровывает полученное верификационное сообщение при помощи второго закрытого ключа и проверяет, что присланный приобретателем верификатор соответствует присланному приобретателем идентификатору;(5) эмитент признает обязательство, соответствующее обязательству по карточке и указанию приобретателя, формирует уведомление о признании, которое включает номер карточки и указание приобретателя, подписывает сформированное уведомление при помощи первого закрытого ключа, шифрует подписанное уведомление при помощи присланного второго сессионного ключа и посылает подписанное и зашифрованное уведомление приобретателю. Чтобы избежать взаимного влияния разных сеансов описанной процедуры, эмитент не должен приступать к проверке того, что ранее 16 он никому не предоставлял подписанный ответ,который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, до тех пор, пока в другом сеансе описанной процедуры идет такая же проверка,формирование и подписание ответа приобретателю. Если по каким-либо причинам эмитент не может выполнить свой очередной шаг в описанной процедуре или если очередная проверка дает отрицательный результат, то эмитент прекращает следование описанной процедуре и посылает приобретателю уведомление об этом. Промышленная применимость Пример 1. Этот пример иллюстрирует реализацию способа востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, где в качестве эмитента выступает банк, а в качестве приобретателя - его клиент. С каждой карточкой связано обязательство банка зачислить 100 рублей на счет, указанный клиентом, в распоряжении которого находится карточка. Перед выпуском карточек банк составляет проверочную таблицу, имеющую четыре столбца, число строк в которой соответствует числу выпускаемых карточек. Хотя на практике банк может выпустить произвольно большое число карточек, рассмотрим случай выпуска пяти карточек. В ячейки столбца Идентификатор проверочной таблицы заносятся попарно различные случайные наборы из восьми цифр, полученные при помощи датчика случайных чисел. В ячейки столбца Верификатор заносятся случайные наборы из десяти цифр, также полученные при помощи датчика случайных чисел. Пусть после заполнения ячеек этих столбцов проверочная таблица приобрела вид, представленный в табл. 1. Далее банк изготавливает пять карточек,каждая из которых имеет два поля Идентификатор и Верификатор, причем в качестве значений этих полей очередной карточки используются соответствующие значения из очередной строки табл. 1. На фиг. 1 изображена карточка, соответствующая третьей строке этой таблицы. Поля изготовленных карточек покрывают легко удаляемым, но трудно восстанавливаемым слоем непрозрачной краски, который играет роль маскирующего приспособления,после чего карточки приобретают вид, показанный на фиг. 2. Табл. 1 определяет соответствие верификатора карточки ее идентификатору по следующему правилу: верификатор соответствует идентификатору, если верификатор и идентификатор карточки находятся в одной строке табл. 1. При этом по способу изготовления карточек верификатор каждой карточки соответствует ее идентификатору. Банк должен хранить табл. 1 в секрете. Для стороны, не имеющей в 17 своем распоряжении табл. 1, практически невозможно по идентификатору карточки определить ее верификатор до вскрытия маскирующего приспособления верификатора, так как идентификаторы и верификаторы выбирались случайным образом. Банк выбирает в рамках системы цифровой подписи RSA [4, 5] закрытый ключ D, при помощи которого он будет вырабатывать цифровую подпись под различными данными, и соответствующий ему открытый ключ Е, при помощи которого заинтересованные стороны будут проверять подпись банка. Открытый ключ Е так же, как и сделанный выбор системы цифровой подписи, публикуется (доводится до сведения заинтересованных сторон). Для единообразного и однозначного толкования сторонами содержания сообщений, а также для облегчения автоматизации обработки сообщений банк публикует форматы всех сообщений, которые стороны будут использовать в процессе востребования исполнения и признания обязательства. Сообщения могут иметь следующие форматы. Формат требования исполнить обязательство по карточке: ID=, ACCOUNT=. Формат ответа банка: ID=, ACCOUNT=. Формат предоставления верификатора:VERIFIER=. В этих форматах ID обозначает идентификатор карточки, ACCOUNT - счет, на который следует зачислить 100 рублей, VERIFIER - верификатор карточки. При посылке сообщений звездочки должны быть заменены реальными значениями соответствующих величин. Обязательство банка зачислить 100 рублей на счет, указанный клиентом, приобретшим карточку, связывают с каждой карточкой путем оповещения потенциальных клиентов и путем нанесения соответствующей надписи на каждую карточку. Затем карточки распространяются среди клиентов. Пусть клиент банка приобрел карточку,соответствующую третьей строке табл. 1. Пусть,далее, этот клиент желает востребовать исполнение обязательства, связанного с карточкой,причем в качестве счета, на который следует зачислить 100 рублей, он решил указать свой счет 1001 в этом банке. Вначале клиент вскрывает маскирующее приспособление идентификатора, то есть удаляет слой краски с поля Идентификатор своей карточки, оставляя нетронутым поле Верификатор, после чего карточка приобретает вид, изображенный на фиг. 3,а идентификатор 76503306 становится доступным для считывания. Далее клиент вводит в компьютер, запрограммированный соответствующим образом, идентификатор карточки и номер счета в банке, на который следует зачислить 100 рублей. После этого компьютер формирует требование ID=76503306, ACCOUNT=1001, в котором часть ACCOUNT=1001 является указа 003921 18 нием по исполнению обязательства, и отправляет требование в банк по открытой коммуникационной сети. Получив требование, банк приступает к проверке действительности карточки по предоставленным идентификатору и указанию. Вначале банк ищет содержащийся в требовании идентификатор 76503306 в столбце Идентификатор табл. 1 и обнаруживает его в третьей строке. Далее банк проверяет, что ячейка Счет третьей строки не заполнена значением, отличающимся от 1001, что означает, что ранее банк никому не предоставлял подписанный ответ,связывающий идентификатор 76503306 с указанием, отличающимся от 1001. После этого банк вносит в ячейку Счет присланный номер счета 1001. Проверочная таблица приобретает вид,представленный в табл. 2. Далее банк формирует ответID=76503306, ACCOUNT=1001, подписывает его своим закрытым ключом D и отправляет подписанный ответ клиенту по открытой коммуникационной сети. Получив подписанный ответ, клиент проверяет подпись банка под ответом при помощи открытого ключа банка Е и проверяет, что ответ имеет вид ID=76503306, ACCOUNT=1001. Далее клиент вскрывает маскирующее приспособление верификатора, то есть удаляет слой краски с поля Верификатор своей карточки,после чего карточка приобретает вид, изображенный на фиг. 1, а верификатор карточки 5686892445 становится доступным для считывания. После этого клиент, используя компьютер, формирует верификационное сообщениеVERIFIER=5686892445 и отправляет верификационное сообщение в банк по открытой коммуникационной сети. Получив верификационное сообщение,банк осуществляет поиск содержащегося в сообщении верификатора 5686892445 в столбце Верификатор табл. 2 и обнаруживает его в третьей строке. После этого банк проверяет, что ячейка Счет в третьей строке не пуста, то есть что банк ранее получал требование и верификатор 5686892445 соответствует идентификатору этого требования. В нашем примере соответствие имеется, поэтому банк признает свое обязательство по карточке с идентификатором 76503306, которое дополнено соответствующим указанием, в знак чего заполняет ячейку Признание третьей строки так, как указано в табл. 3. На основании своего признания банк выполняет обязательство, соответствующее обязательству по карточке и указанию приобретателя,то есть зачисляет 100 рублей на счет 1001. Пример 2. Этот пример иллюстрирует реализацию способа востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, где в качестве эмитента выступает организатор лоте 19 реи, в качестве приобретателя - участник лотереи, а лотерейные билеты играют роль карточек. С каждым лотерейным билетом связано обязательство организатора лотереи доставить выигрыш по адресу, указанному участником лотереи, который приобрел билет. Перед выпуском лотерейных билетов организатор вырабатывает при помощи датчика случайных чисел случайный набор R, состоящий из тридцати двух шестнадцатеричных цифр. Шестнадцатеричными цифрами являются 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, А, В, С, D, E, F. Пусть у него получился следующий набор:R=16397D2AB474D3EC56AE22EB93ED3C17. Набор R организатор должен хранить в секрете. Далее организатор изготавливает 100000 лотерейных билетов, каждый из которых имеет три поля: Номер, Пароль и Верификатор. Значения полей Номер и Пароль вместе составляют идентификатор билета. В качестве значения поля Номер билета используется очередной порядковый номер в диапазоне от 00000 до 99999 (лидирующие нули являются частью номера). Таким образом, номер состоит из пяти десятичных цифр. В качестве значения поля Пароль билета с номером N используются первые десять шестнадцатеричных цифр величины H(NR), где Н - функция хэшированияSHA-1 [5, стр. 348], а знакобозначает конкатенацию битовых отрезков. В качестве значения поля Верификатор билета с номером N используются последние десять шестнадцатеричных цифр величины H(NR). Таким образом,идентификатор, состоящий из номера N и пароля Р, является идентификатором выпущенного билета, если N содержит пять десятичных цифр(включая лидирующие нули), а Р совпадает с первыми десятью шестнадцатеричными цифрами величины H(NR). Верификатор V соответствует идентификатору, состоящему из номераN и пароля Р, если V совпадает с последними десятью шестнадцатеричными цифрами величины H(NR). При этом по способу изготовления лотерейных билетов верификатор каждого билета соответствует его идентификатору. Для стороны, не имеющей в своем распоряжении набора шестнадцатеричных цифр R, практически невозможно по идентификатору билета определить его верификатор до вскрытия маскирующего приспособления верификатора, что обеспечивается свойствами функции хэшированияSHA-1 [4, 5]. На фиг. 4 изображен билет с номером 18765. Так как Н(1876516397D2AB474D3EC56AE22EB93ED3C17)= 27035D4B8C0CE7DD2A8D1EB9AB2BC1554B07E2FE,то пароль этого билета имеет значение 27035D4B8C, а верификатор - 554B07E2FE. Поля Пароль и Верификатор изготовленных билетов покрывают легко удаляемым,но трудно восстанавливаемым слоем непро 003921 20 зрачной краски, который играет роль маскирующего приспособления, после чего билеты приобретают вид, изображенный на фиг. 5. Таким образом, идентификатор билета скрыт маскирующим приспособлением лишь частично. Организатор выбирает в рамках системы цифровой подписи RSA [4, 5] закрытый ключD1, при помощи которого он будет вырабатывать цифровую подпись под различными данными, и соответствующий ему открытый ключ Е 1, при помощи которого заинтересованные стороны будут проверять подпись организатора. Организатор также выбирает в рамках системы асимметричного шифрования RSA [4, 5] закрытый ключ D2, при помощи которого он будет дешифровать получаемые сообщения, и соответствующий ему открытый ключ Е 2, при помощи которого заинтересованные стороны будут шифровать сообщения для организатора. Открытые ключи Е 1 и Е 2 так же, как и сделанный выбор системы цифровой подписи и системы асимметричного шифрования, публикуются(доводятся до сведения заинтересованных сторон). Организатор также публикует свое намерение шифровать свои сообщения участникам лотереи при помощи сессионных ключей с использованием алгоритма симметричного шифрования IDЕА [5, стр. 263]. Кроме того, для единообразного и однозначного толкования сторонами содержания сообщений, а также для облегчения автоматизации обработки сообщений организатор лотереи публикует форматы всех сообщений, которые стороны будут использовать в процессе востребования исполнения и признания обязательства. Сообщения могут иметь следующие форматы. Формат требования исполнить обязательство по билету: N=, P=, К=, А=. Формат ответа организатора лотереи:N=, K1=, V=. Формат уведомления о признании обязательства: N=, E=, А=. В этих форматах N обозначает номер билета, Р - пароль билета, К - сессионный ключ,при помощи которого организатор должен шифровать ответ на требование (32 шестнадцатеричные цифры), А - адрес, по которому следует доставить выигрыш, К 1 - сессионный ключ,при помощи которого организатор должен шифровать ответ на верификационное сообщение (32 шестнадцатеричные цифры), V - верификатор билета, Е - код ошибки/успеха. Код Е=0 возвращается участнику в ответ на верификационное сообщение в случае успеха операции проверки билета, когда организатор признает свое обязательство. Коды Е 0 соответствуют различным ошибкам. Список кодов ошибок также публикуется. При посылке сообщений звездочки должны быть заменены реальными значениями соответствующих величин. 21 Обязательство организатора лотереи доставить выигрыш по адресу, указанному участником лотереи, который приобрел билет, связывают с каждым билетом путем оповещения потенциальных участников лотереи и путем нанесения соответствующей надписи на каждый билет. Другие условия лотереи также публикуются. Затем билеты распространяются среди участников. В розыгрыше участвуют только номера билетов. Во время розыгрыша организатор составляет выигрышную таблицу, имеющую четыре столбца, число строк в которой соответствует числу билетов, на которые выпал выигрыш. Выигрышная таблица может иметь вид, представленный в табл. 4. В ячейки столбца Номер заносятся номера билетов, на которые выпал выигрыш, в ячейки столбца Выигрыш заносятся коды соответствующих выигрышей. Пусть участник лотереи, приобретший выигрышный билет с номером 18765, желает востребовать обязательство, связанное с билетом. Вначале участник вскрывает маскирующее приспособление идентификатора, то есть удаляет слой краски с поля Пароль своего билета, оставляя нетронутым поле Верификатор, после чего билет приобретает вид, изображенный на фиг. 6, а пароль 27035D4B8C становится доступным для считывания. Далее участник вводит в компьютер, запрограммированный соответствующим образом, номер и пароль билета и указывает адрес, по которому следует доставить выигрыш. После этого компьютер генерирует сессионный ключ К и формирует требованиеA874C79F17EAC4B043125, А=С.-Петербург, ул. Радищева, д. 39, кв. 322, в котором часть А=С.-Петербург, ул. Радищева, д. 39, кв. 322 является указанием по исполнению обязательства. Далее компьютер шифрует требование при помощи открытого ключа организатора лотереи Е 2 и отправляет ему зашифрованное требование по открытой коммуникационной сети. Получив зашифрованное требование, организатор лотереи расшифровывает его при помощи закрытого ключа D2 и приступает к проверке действительности билета по предоставленным идентификатору и указанию. Вначале организатор проверяет, что предоставленный идентификатор, состоящий из номера N=18765 и пароля P=27035D4B8C, совпадает с идентификатором одного из выпущенных билетов, то есть N содержит пять десятичных цифр, а Р совпадает с первыми десятью шестнадцатеричными цифрами величины H(NR). В нашем примере это так. После этого организатор разыскивает в табл. 4 строку, ячейка Номер которой содержит присланный номер 18765, то есть проверяет, что на билет с номером 18765 действительно выпал выигрыш. В нашем примере на этот билет выпал выигрыш с кодом 7. Далее организатор проверяет, что ячейка Адрес дос 003921 22 тавки найденной строки не заполнена значением, отличающимся от С.-Петербург, ул. Радищева, д. 39, кв. 322. Это означает, что организатор ранее никому не предоставлял подписанный ответ, который связывает идентификатор 18765 27035D4B8C с указанием, отличающимся от С.-Петербург, ул. Радищева, д. 39, кв. 322. После этого организатор вносит присланный адрес в ячейку Адрес доставки найденной строки. Выигрышная таблица приобретает вид,представленный в табл. 5. Далее организатор формирует ответN=18765, A=C.-Петербург, ул. Радищева, д. 39,кв. 322, подписывает его своим закрытым ключом D1, шифрует подписанный ответ при помощи присланного сессионного ключа К и отправляет подписанный и зашифрованный ответ участнику по открытой коммуникационной сети. Сформированный ответ связывает указание с идентификатором билета, так как номер билетаN однозначно определяет экземпляр билета и его идентификатор. Получив подписанный и зашифрованный ответ, участник дешифрует его при помощи известного ему сессионного ключа К, проверяет подпись организатора под ответом при помощи открытого ключа организатора Е 1 и проверяет,что ответ имеет вид Н=18765, А=С.-Петербург,ул. Радищева, д. 39, кв. 322. Далее участник вскрывает маскирующее приспособление верификатора, то есть удаляет слой краски с поля Верификатор своего билета, после чего билет приобретает вид, изображенный на фиг. 4, а верификатор билета, 554B07E2FE, становится доступным для считывания. После этого участник, используя компьютер, генерирует сессионный ключ К 1, формирует верификационное сообщение N=18765, K1=C3BBCFF3332169AC08DC45178A0B6514, V=554B07E2FE, шифрует его при помощи открытого ключа организатора Е 2 и отправляет зашифрованное верификационное сообщение организатору по открытой коммуникационной сети. Получив зашифрованное верификационное сообщение, организатор расшифровывает его при помощи закрытого ключа D2 и осуществляет поиск в выигрышной табл. 5 строки, ячейка Номер которой содержит присланный в верификационном сообщении номер 18765. В нашем примере такая строка имеется. Организатор проверяет, что ячейка Адрес доставки найденной строки не пуста, то есть организатор ранее получал требование. После чего организатор проверяет соответствие присланного верификатора V=554B07E2FE идентификатору с номером N=18765, то есть проверяет, что V совпадает с последними десятью шестнадцатеричными цифрами величины H(NR). В нашем примере соответствие имеется, поэтому организатор признает свое обязательство по билету 18765, которое дополнено соответствующим указанием, в знак чего заполняет ячейку При 23 знание найденной строки, например так, как указано в табл. 6. Организатор формирует уведомлениеN=18765, Е=0, А=С.-Петербург, ул. Радищева,д. 39, кв. 322 об успешном завершении операции проверки билета и о признании организатором своего обязательства, подписывает его своим закрытым ключом D1, шифрует подписанное уведомление при помощи присланного сессионного ключа К 1 и отправляет подписанное и зашифрованное уведомление участнику по открытой коммуникационной сети. На основании своего признания организатор лотереи выполняет обязательство, соответствующее обязательству по лотерейному билету и указанию участника, то есть организатор доставляет выигрыш с кодом 7 по адресу: С.Петербург, ул. Радищева, д. 39, кв. 322. Таким образом, на любом этапе выполнения процедуры востребования приобретателем исполнения обязательства, связанного с карточкой, а также признания этого обязательства эмитентом, интересы сторон надежно защищены: либо карточкой (состоянием, в котором находится маскирующее приспособление верификатора), либо подписью эмитента под ответом,связывающим идентификатор карточки и указание, которое приобретатель предоставил эмитенту. Список литературы[1] Интернет по пластиковым картам - услуга, превращенная в товар, READ.ME, СПб,1997,2 (40), стр. 10.[2] Цихилов Александр Магомедович, полезная модель Идентификационная карта доступа в сеть Интернет, свидетельство 6460,приоритет от 27 апреля 1997 г., зарегистрировано в реестре полезных моделей 16 апреля 1998 г.[6] ГОСТ Р 34.10-94 Информационная технология. Криптографическая защита информации. Процедуры выработки и проверки электронной цифровой подписи на базе асимметричного криптографического алгоритма. Издательство стандартов, Москва, 1994. Таблица 1 Верификатор Счет Признание 2903857097 6503602560 5686892445 3987658782 6859522356 Таблица 2 Верификатор Счет Признание 2903857097 6503602560 5686892445 1001 3987658782 6859522356 Таблица 3 Верификатор Счет Признание 2903857097 6503602560 5686892445 1001 Признан 3987658782 6859522356 Таблица 4 Номер Выигрыш Адрес доставки Признание 00501 3 90032 5 Таблица 5 Номер Выигрыш Адрес доставки Признание 00501 3 90032 5 Таблица 6 Номер Выигрыш Адрес доставки Признание 00501 3 90032 5 ФОРМУЛА ИЗОБРЕТЕНИЯ 1. Способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом, включающий выпуск карточек, имеющих идентификатор, с каждой из которых связано 25 обязательство эмитента, считывание приобретателем идентификатора с карточки, предоставление приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, проверку эмитентом действительности карточки по предоставленным приобретателем идентификатору и указанию и признание эмитентом обязательства,соответствующего обязательству по карточке и указанию приобретателя, отличающийся тем,что выпускают карточки, каждая из которых дополнительно снабжена верификатором, соответствующим идентификатору и, по меньшей мере, частично скрытым при помощи маскирующего приспособления, при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент проверяет, что ранее он никому не предоставлял подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указанием, формирует ответ приобретателю, связывающий предоставленные идентификатор и указание, подписывает сформированный ответ и предоставляет подписанный ответ приобретателю, приобретатель,получив предоставленный эмитентом подписанный ответ, проверяет подпись под ответом, а также то, что подписанный ответ связывает идентификатор и указание, которые приобретатель предоставил эмитенту, после чего приобретатель считывает с карточки верификатор и предоставляет верификатор эмитенту, который,получив верификатор, проверяет, что предоставленный приобретателем верификатор соответствует предоставленному приобретателем идентификатору, завершая проверку действительности карточки. 2. Способ по п.1, отличающийся тем, что при выпуске карточек идентификаторы карточек выбирают такими, что вероятность того, что случайно выбранные данные совпадут с идентификатором одной из выпущенных карточек,меньше наперед заданной вероятности. 3. Способ по п.1, отличающийся тем, что выпускают карточки с идентификатором, скрытым, по меньшей мере, частично маскирующим приспособлением. 4. Способ по п.3, отличающийся тем, что выпускают карточки, вскрытие маскирующего приспособления верификатора которых приводит к вскрытию маскирующего приспособления идентификатора. 5. Способ по п.3, отличающийся тем, что при считывании идентификатора с карточки приобретатель вскрывает одно из имеющихся маскирующих приспособлений, считывает данные, которые были скрыты вскрытым маскирующим приспособлением, и использует эти данные в качестве идентификатора. 6. Способ по п.1, отличающийся тем, что выпускают карточки, состоящие из нескольких 26 частей с дополнительными данными, которые определяют соответствие между частями карточки. 7. Способ по п.1, отличающийся тем, что при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент дополнительно проверяет совпадение предоставленного идентификатора с идентификатором одной из выпущенных карточек. 8. Способ по п.1, отличающийся тем, что при осуществлении процедуры подписи сформированного ответа используют цифровую подпись. 9. Способ по п.1, отличающийся тем, что считанный идентификатор и указание по исполнению обязательства, связанного с карточкой,предоставляют эмитенту по телекоммуникационным каналам. 10. Способ по п.1, отличающийся тем, что подписанный ответ предоставляют приобретателю по телекоммуникационным каналам. 11. Способ по п.1, отличающийся тем, что верификатор предоставляют эмитенту по телекоммуникационным каналам. 12. Способ по п.1, отличающийся тем, что при предоставлении приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, идентификатор и указание шифруют. 13. Способ по п.1, отличающийся тем, что при предоставлении приобретателем эмитенту считанного идентификатора и указания по исполнению обязательства, связанного с карточкой, эмитенту дополнительно предоставляют ключ для шифрования, который эмитент использует для шифрования подписанного ответа приобретателю. 14. Способ по п.1, отличающийся тем, что в указание по исполнению обязательства, связанного с карточкой, включают идентифицирующие данные субъекта, дополнительно контролирующего выполнение признанного обязательства. 15. Способ по п.14, отличающийся тем, что в идентифицирующие данные субъекта, дополнительно контролирующего выполнение признанного обязательства, включают открытый ключ субъекта в наперед заданной системе цифровой подписи. 16. Способ по п.1, отличающийся тем, что вместе с верификатором карточки приобретатель повторно предоставляет эмитенту идентификатор карточки или его часть. 17. Способ по п.1, отличающийся тем, что при проверке действительности карточки по предоставленным приобретателем идентификатору и указанию эмитент дополнительно проверяет предоставленное приобретателем указание на соответствие заранее определенным критериям. 18. Способ по п.1, отличающийся тем, что при проверке эмитентом того, что ранее он никому не предоставлял подписанный ответ, который связывает предоставленный приобретателем идентификатор с указанием, не совпадающим с предоставленным приобретателем указа нием, эмитент не учитывает любой ранее предоставленный ответ, подпись под которым утратила силу, а обязательство по карточке, идентификатор которой связан с указанием этим ответом, не признано.

МПК / Метки

МПК: G07F 7/12

Метки: эмитентом, признания, способ, исполнения, обязательства, связанного, этого, приобретателем, востребования, карточкой

Код ссылки

<a href="https://eas.patents.su/15-3921-sposob-vostrebovaniya-priobretatelem-ispolneniya-obyazatelstva-svyazannogo-s-kartochkojj-i-priznaniya-etogo-obyazatelstva-emitentom.html" rel="bookmark" title="База патентов Евразийского Союза">Способ востребования приобретателем исполнения обязательства, связанного с карточкой, и признания этого обязательства эмитентом</a>

Предыдущий патент: Способ осуществления импульсивной подписки в платном телевидении

Следующий патент: Продолжительно действующие инсулинотропные пептиды

Случайный патент: Устройство для разделения шин на части