Способ дистанционной аутентификации пользователя в компьютерных сетях для осуществления защищенных транзакций с использованием мобильного телефона

Формула / Реферат

1. Способ аутентификации пользователя в различных компьютерных сетях, в том числе сети Интернет, для подтверждения транзакций с использованием мобильного телефона, подключенного к сети оператора мобильной сотовой связи (оператора ОМСС), который поддерживает и предоставляет в аренду службу коротких номеров, отличающийся тем, что администрация веб-сервера (web-server) предварительно регистрирует и арендует на свое имя у оператора ОМСС как минимум один номер мобильного телефона MSISDN Server или как минимум один короткий номер Short Number Server, пользователь при регистрации на веб-сервере помимо учетной записи (login) и регистрационного пароля дополнительно сообщает как минимум один личный номер мобильного телефона MSISDN User, а при аутентификации пользователя веб-сервер высылает по компьютерной сети пользователю кодовое сообщение, которое пользователь возвращает веб-серверу посредством мобильного телефона с номера MSISDN User на номер MSISDN Server или с номера MSISDN User на короткий номер Short Number Server.

2. Способ по п.1, отличающийся тем, что при аутентификации пользователя smart-карту, полученную пользователем у оператора ОМСС и размещенную в мобильном телефоне, используют в качестве аппаратного ключа.

3. Способ по п.1, отличающийся тем, что в сетях стандарта GSM для отправки кодового сообщения пользователь использует SMS и/или USSD сервисы ОМСС.

4. Способ по п.1, отличающийся тем, что кодовое сообщение веб-сервер обновляет для каждой транзакции.

5. Способ по п.1, отличающийся тем, что перед возвращением полученного кодового сообщения пользователь его модифицирует, например, с помощью программно-аппаратных средств, таблиц шифрования и личного пароля, заранее полученных от администрации веб-сайта по защищенному от перехвата каналу доставки информации.

6. Способ по п.1, отличающийся тем, что веб-сервер высылает пользователю, например, на зарегистрированный номер его мобильного телефона MSISDN, e-mail, интернет-пейджер (Instant Messenger), в режиме реального времени сообщения о начале использования его учетной записи и/или о всех попытках изменения его регистрационного пароля.

Текст

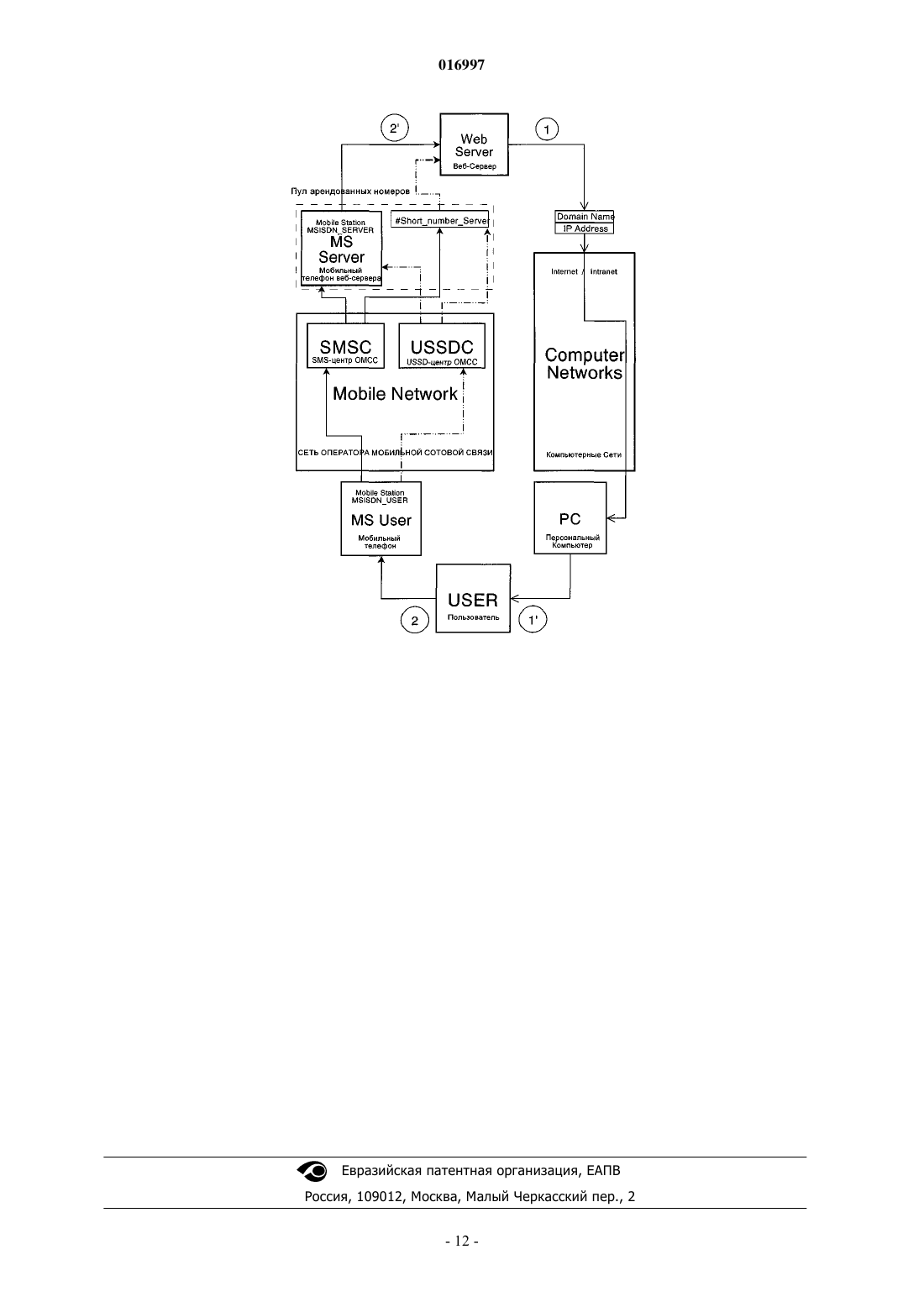

СПОСОБ ДИСТАНЦИОННОЙ АУТЕНТИФИКАЦИИ ПОЛЬЗОВАТЕЛЯ В КОМПЬЮТЕРНЫХ СЕТЯХ ДЛЯ ОСУЩЕСТВЛЕНИЯ ЗАЩИЩЕННЫХ ТРАНЗАКЦИЙ С ИСПОЛЬЗОВАНИЕМ МОБИЛЬНОГО ТЕЛЕФОНА(71)(73) Заявитель и патентовладелец: ШИН ЕЛЕНА ИЛЬИНИЧНА (KZ) Кан Дмитрий Иосифович (KZ) Предлагаемое изобретение относится к средствам для персональной аутентификации пользователей при проведении транзакций, в том числе платежных, с применением компьютерных сетей и сетей мобильной беспроводной связи. Предлагаемый способ обеспечивает дистанционную аутентификацию пользователя в различных компьютерных сетях, в том числе сети Интернет, для осуществления защищенных транзакций, включая электронную коммерцию (e-commerce) и дистанционное банковское обслуживание (on-line banking, remote banking, direct banking, home banking, internet banking,PC banking, phone banking, mobile-banking, WAP-banking, SMS-banking, CSM-banking, TV-banking). Поставленная задача решается за счет использования в процессе аутентификации пользователей существующих широко распространенных аппаратных ключей - SIM-карт мобильных телефонов. Например, в сетях GSM это SIM-карты, а в сетях UMTS это R-UIM карты. Способ аутентификации пользователя в различных компьютерных сетях, в том числе сети Интернет, для подтверждения транзакций реализуется с использованием мобильного телефона, подключенного к сети оператора мобильной сотовой связи (оператора ОМСС), который поддерживает и предоставляет в аренду службу коротких номеров. Отличие предлагаемого способа от известного заключается в том, что администрация веб-сервера предварительно регистрирует и арендует на свое имя у оператора ОМСС как минимум один номер мобильного телефона MSISDN Server или как минимум один короткий номер Short Number Server. Пользователь при регистрации на веб-сервере помимо учетной записи(login) и регистрационного пароля дополнительно сообщает как минимум один личный номер мобильного телефонаMSISDN User. При аутентификации пользователя веб-сервер высылает по компьютерной сети пользователю кодовое сообщение, которое пользователь возвращает веб-серверу посредством мобильного телефона с номера MSISDN User на номер MSISDN Server или с номера MSISDN User на короткий номер Short Number Server. Другими особенностями предлагаемого способа является то, что в сетях стандарта GSM для отправки кодового сообщения пользователь используетSMS и/или USSD сервисы ОМСС; кодовое сообщение веб-сервер обновляет для каждой транзакции; перед возвращением полученного кодового сообщения пользователь его модифицирует, например, с помощью программно-аппаратных средств, таблиц шифрования и личного пароля, заранее полученных от администрации веб-сайта по защищенному от перехвата каналу доставки информации; веб-сервер высылает пользователю, например, на зарегистрированный номер его мобильного телефона MSISDN, e-mail, интернет-пейджер (Instant Messenger), в режиме реального времени сообщения о начале использования его учетной записи и/или о всех попытках изменения его регистрационного пароля. Технический результат от использования предлагаемого способа заключается в создании простого, высоконадежного и универсального способа многофакторной дистанционной аутентификации пользователей в различных компьютерных сетях, в том числе в сети Интернет, с использованием аппаратных ключей. Использование в качестве аппаратных ключей SIM-карт мобильных телефонов позволяет ускорить процесс внедрения предлагаемого способа и значительно снизить затраты на его продвижение, при этом дополнительные затраты пользователей для начала использования предлагаемого способа сводятся к практическому "нулю". 016997 Предлагаемое изобретение относится к способам для персональной аутентификации пользователей при проведении транзакций, в том числе платежных, с применением компьютерных сетей и сетей мобильной беспроводной связи. Способ обеспечивает дистанционную аутентификацию пользователя в различных компьютерных сетях, в том числе сети Интернет, для осуществления защищенных транзакций,включая электронную коммерцию (e-commerce) и дистанционное банковское обслуживание (on-linebanking, remote banking, direct banking, home banking, internet banking, PC banking, phone banking, mobilebanking, WAP-banking, SMS-banking, GSM-banking, TV-banking). Бурный рост информационных технологий, развитие глобальной сети Интернет и беспроводных мобильных систем связи привели к огромному росту количества киберпреступлений. Считается, что в 2004 г. киберпреступность заработала 105 млрд долларов США (больше, чем весь наркобизнес). К киберпреступлениям относят несанкционированный доступ и перехват, изменение компьютерных данных, незаконное копирование, компьютерный саботаж, компьютерное мошенничество. Увеличение количества сетевых информационных и финансовых сервисов, на фоне значительного роста количества киберпреступлений (в среднем в два раза в год), делают задачу надежной дистанционной аутентификации пользователя в компьютерных сетях, в том числе в глобальной сети Интернет, чрезвычайно важной. Считается, что каждая пятая on-line транзакция остается уязвимой для мошенников. Даже использование одноразовых SMS-паролей, высылаемых на мобильный телефон клиенту, не дает желаемого результата, так как клиенты редко обращают внимание на изменение банковского счета, указанного в SMS. Подробнее: http://itnews.com.ua/35894.html. Стоит отдельно выделить такой новый вид киберпреступлений, как кража "цифровой собственности" (digital property). Используя вирусы, специальные программы-шпионы и ложные web-страницы хакеры воруют персональную информацию пользователей - учетные пользовательские записи (login) и регистрационные пароли. Например, таким образом хакеры могут получить доступ и полный контроль над почтовым аккаунтом пользователя, зарегистрированным на одном из публичных портовых порталов(gmail.com, yahoo.com, mail.ru) или в глобальной социальной сети (facebook.com, MySpace.com,Odnoklassniki.ru). Получив контроль над пользовательским аккаунтом, хакеры могут прочитать личную переписку пользователя, в том числе и с финансовыми организациями, разослать от его имени письма и сообщения, которые могут нанести существенный вред или финансовый урон пользователю. В связи с вышеизложенным способы надежной, достоверной и однозначной аутентификации пользователей в компьютерных сетях становятся все более важными. Вначале большое распространение получила программная (софтверная) аутентификация, реализованная через процедуру Login (log in, log on, signin, sign in) путем указания имени учетной записи пользователя и его пароля. Практика показала, что программная аутентификация не может обеспечить нужный уровень информационной безопасности и для создания реально защищенной информационной среды требуется применение специальных средств аутентификации - аппаратных электронных ключей и биометрических датчиков. Были разработаны способы дистанционной аутентификации пользователей без использования аппаратных ключей за счет реализации пассивного режима аутентификации, базирующегося на сборе и анализе электронных идентификационных данных пользователя. Пример такого способа описан в патенте РФ 2303811 (RU2303811 С 1, МПК G06F 21/22, публ. заявки 2005134419/09, 2005.11.07.) Специалисты по информационной безопасности считают, что такие способы должны дополнять способы аутентификации с использованием аппаратных ключей, так как они обеспечивают наибольший уровень безопасности. В связи с этим широкое распространение получили так называемые security tokens и смарт-карты(hardware token, authentication token or cryptographic token, smart cards) - специализированные аппаратные ключи, предоставляемые организацией для авторизованных пользователей. Аппаратные ключи имеют специальную архитектуру (специализированные микросхемы с защищенной областью памяти, специальные микроконтроллеры, уникальный ID-номер, аппаратный генератор случайных чисел и пр.) и используются для генерации криптографических ключей и одноразовых паролей, для организации аутентификации при удаленном доступе к корпоративным сетям, для криптографии потоков информации и для электронно-цифровой подписи документов. Одним из недостатков аппаратных ключей является невозможность использования одного ключа в разных корпоративных средах (сетях), так как при этом увеличивается угроза внешнего проникновения. Для безопасной работы требуется использование одного ключа для одной корпоративной сети. Учитывая многообразие сервисов в глобальной сети Интернет, очевидно, что одному пользователю будет требоваться несколько аппаратных ключей для безопасной работы. Значительная стоимость security tokens так же не способствует их широкому распространению. Для организации безопасных соединений также широко используются так называемые VPN (англ.Virtual Private Network - виртуальная частная сеть) - логические сети, создаваемые поверх другой сети,например Internet или Intranet. Несмотря на то что коммуникации осуществляются по публичным сетям,с использованием небезопасных протоколов, за счет шифрования создаются закрытые от посторонних каналы обмена информацией. VPN позволяет объединить, например, несколько офисов организации в единую сеть с использованием для связи между ними неподконтрольных каналов.-1 016997 При подключении удаленного пользователя (либо при установке соединения с другой защищенной сетью) сервер доступа требует прохождения процесса идентификации, а затем процесса аутентификации. После успешного прохождения обоих процессов удаленный пользователь (удаленная сеть) наделяется полномочиями для работы в сети, т.е. происходит процесс авторизации. Организация работы VPN так же может быть программной или программно-аппаратной (за счет использования аппаратных средств). Использование специальных аппаратных средств повышает уровень информационной безопасности. Известен способ дистанционной аутентификации пользователя, описанный в системе дистанционной аутентификации (патент ЕР 0986209, МПК Н 04I 9/32 публ. 15.03.2000). Этот способ заключается в том, что формируют и сохраняют в базе данных сервера аутентификации электронные идентификационные данные пользователя, которые сравнивают с идентификационными данными пользователя при осуществлении процедуры доступа пользователя в компьютерную сеть защищенной системы, и на основе этого сравнения принимается решение о наличии или отсутствии полномочий у пользователя. При этом в качестве электронных идентификационных данных пользователя используют биометрические данные пользователя в виде отпечатков пальцев, ладони и/или информации о сетчатке глаза, данные о которых сохраняются в базе данных сервера аутентификации. Кроме того, обычно сервер аутентификации контролирует также и такие электронные идентификационные данные, как логин и пароль пользователя. Основным недостатком этого способа дистанционной аутентификации пользователя и системы для его осуществления является то, что имеет место активный режим аутентификации, при котором от пользователя к аутентификационному серверу идет значительный поток данных в виде информации об отпечатках пальцев, ладони, сетчатки глаза. А это повышает уязвимость аутентификационного сервера из-за того, что в этот поток злоумышленник может внести неправдивую информацию, в том числе внести какой-нибудь компьютерный вирус. Другим недостатком этого способа и системы для его осуществления является снижение скорости передачи данных от терминала доступа пользователя к серверу аутентификации и сервера приложений за счет того, что имеет место повышенный информационный поток об отпечатках пальцев, ладони, сетчатке глаза пользователя. Недостатком этого способа и системы для его осуществления является необходимость использования, а также высокая стоимость специального оборудования в виде аппаратных узлов по снятию биометрической информации о пользователе, а именно сетчатки глаза, отпечатков пальцев, ладоней и т.п. Известен способ осуществления многофакторной строгой аутентификации держателя банковской карты с использованием мобильного телефона в среде мобильной связи при осуществлении межбанковских финансовых транзакций в международной платежной системе по протоколу спецификации 3-D SECURE (варианты) и реализующая его система (патент RU2301449, МПК G06Q 20/00, публ. заявки 2005118828/09, 2006.12.27). Изобретение относится к средствам для персональной идентификации клиентов при проведении транзакций с применением сетей мобильной связи. В частности, изобретение может использоваться для аутентификации при проведении платежа по банковской карте с использованием мобильного телефона. Техническим результатом от использования заявленных способа и сетей связи финансовых транзакций с гарантией конфиденциальности производимых операций. При осуществлении межбанковской финансовой транзакции в международной платежной системе по протоколу спецификации 3-D Secure последовательно выполняются четыре фазы транзакции с условием многофакторной строгой аутентификации клиента с использованием мобильного телефона в среде мобильной связи: инициация операции; генерация и доставка аутентификационного запроса; генерация и доставка ответа на аутентификационный запрос; выполнение операции, генерация и доставка извещения о результатах операции. При выполнении каждой фазы осуществляют передачу сообщений-сигналов между участниками системы с использованием компонентов спецификации 3-D Secure. Известен способ осуществления платежа, реализуемый системой, содержащей средство для генерации уникального идентификатора денежной суммы в ответ на платеж клиента; средство для передачи вышеуказанного сгенерированного идентификатора на мобильный телефон клиента; средство для хранения вышеуказанного сгенерированного идентификатора в центральном сервере данных; средство для получения идентификатора, переданного с мобильного телефона клиента, причем упомянутый идентификатор содержит информацию о платеже; средство для сравнения по крайней мере части идентификатора по крайней мере с частью сгенерированных идентификаторов и средство для указания вышеуказанного идентификатора (патент GB2389693, МПК 7 G07F 19/00, публ. 17.12.2003). Недостатком данного способа и системы является передача идентификатора по открытому каналу связи без дополнительного кодирования. Известен способ транзакции с помощью мобильного телефона (или иного беспроводного устройства, например КПК), подключенного к услуге WAP или GPRS (заявка WO 03/047208 А 1, МПК 7 H04L 29/06, публ. 05.06.2003). Способ включает в себя следующие этапы: получение информации о сделке посредством мобильного телефона; передача информации о сделке серверу процессинга для проверки возможности осуществления сделки; при получении от сервера процессинга положительного результата проверка возможности осуществления сделки - передача данной информации на мобильный телефон, при этом передача данных осуществляется через сеть Интернет. Недостатком этого аналога является низкая конфиденциальность, поскольку вся информация передается в открытом виде через сеть Интернет.-2 016997 Опрос, произведенный английским банком Abbey среди 1000 своих клиентов, показал, что только один из трех клиентов (32%) хочет использовать специальные устройства, которые могли бы обеспечить повышенную безопасность сделок в Интернете (см. подробнее http://moneynews.ru/article.aspview=15795). Таким образом, усилия коммерческих банков, которые стремятся сделать онлайн транзакции более безопасными, не находят поддержки среди клиентов банков, которые не хотят приобретать и использовать специальные аппаратные ключи, без которых невозможно существенно повысить безопасность сделок в Интернете. Обзор существующих способов показал, что существенно повысить безопасность транзакции в Интернете без аппаратных ключей нельзя, а использование специальных аппаратных ключей не поддерживается пользователями. Наиболее близким аналогом (прототипом) предлагаемого изобретения является "Способ осуществления многофакторной строгой аутентификации держателя банковской карты с использованием мобильного телефона в среде мобильной связи при осуществлении межбанковских финансовых транзакций в международной платежной системе по протоколу спецификации 3-D SECURE (варианты) и реализующая его система" (патент RU2301449, МПК G06Q 20/00, публ. заявки 2005118828/09, 2006.12.27). Описанные варианты способа и система обеспечивают для клиентов мобильных (сотовых) сетей связи удобные и простые в использовании условия осуществления транзакций с гарантией конфиденциальности производимых операций. Требуемый уровень конфиденциальности передаваемых данных обеспечивается за счет того, что при осуществлении транзакций не передают по открытому каналу связи секретные сведения о кредитной карте, а именно код PAN, срок действия (Expiry Date) и др. Осуществление транзакций возможно с использованием существующих сетей мобильной (сотовой) связи без применения оператором сотовой связи дополнительного оборудования. Для обеспечения легитимности и безопасности при банковских операциях используются надежные средства аутентификации как неотъемлемая часть политики безопасности. По сравнению с традиционным паролем строгая многофакторная аутентификация в открытой телекоммуникационной сети мобильной сотовой связи стандарта GSM обеспечивает существенно сильную и надежную защиту в сфере информационной безопасности, является простым в использовании способом защиты, при котором другая сторона может однозначно идентифицировать человека, находящегося на противоположном конце электронной операции в открытой телекоммуникационной сети. Основными недостатками известного способа, взятого в качестве прототипа, являются следующие факторы: невозможность использования известного способа для аутентификации пользователей для проведения нефинансовых транзакций в компьютерных сетях - "узость" применения; возможность перехвата персональной информации, так как клиент (держатель платежной карты) сообщает банку-эмитенту по защищенному от несанкционированного доступа протоколу данные о банковской карте и собственные аутентифицирующие данные, но сам факт передачи данных о банковской карте и собственных аутентифицирующих данных, даже по защищенному каналу связи, потенциально позволяет осуществить их перехват и несанкционированное использование; необходимость использования специальной компьютерной программы-апплета, записанной на SIMкарте мобильного телефона клиента; на практике использование такой программы-апплета может потребовать замены стандартной SIM-карты от оператора ОМСС на SIM-карту специального образца, что создает дополнительные административные сложности перед началом использования известного способа. Задачей предлагаемого технического решения является разработка способа дистанционной аутентификации пользователей в компьютерных сетях для осуществления защищенных транзакций с использованием мобильного телефона. Поставленная задача решается за счет использования в процессе аутентификации пользователей существующих широко распространенных аппаратных ключей - SIM-карт мобильных телефонов. Например, в сетях GSM это SIM-карты, а в сетях UMTS это R-UIM карты. Способ аутентификации пользователя в различных компьютерных сетях, в том числе сети Интернет, для подтверждения транзакций реализуется с использованием мобильного телефона, подключенного к сети оператора мобильной сотовой связи (оператора ОМСС), который поддерживает и предоставляет в аренду службу коротких номеров. Отличие предлагаемого способа от известного заключается в том, что администрация веб-сервера (web-server) предварительно регистрирует и арендует на свое имя у оператора ОМСС как минимум один номер мобильного телефона MSISDN Server или как минимум один короткий номер Short Number Server. Пользователь при регистрации на веб-сервере помимо учетной записи(login) и регистрационного пароля дополнительно сообщает как минимум один личный номер мобильного телефона MSISDN User. При аутентификации пользователя веб-сервер высылает по компьютерной сети пользователю кодовое сообщение, которое пользователь возвращает веб-серверу посредством мобильного телефона с номера MSISDN User на номер MSISDN Server или с номера MSISDN User на короткий номер Short NumberServer. Другими особенностями предлагаемого способа является то, что в сетях стандарта GSM для от-3 016997 правки кодового сообщения пользователь использует SMS и/или USSD сервисы ОМСС; кодовое сообщение веб-сервер обновляет для каждой транзакции; перед возвращением полученного кодового сообщения пользователь его модифицирует, например,с помощью программно-аппаратных средств, таблиц шифрования и личного пароля, заранее полученных от администрации веб-сайта по защищенному от перехвата каналу доставки информации; веб-сервер высылает пользователю, например, на зарегистрированный номер его мобильного телефона MSISDN, e-mail, интернет-пейджер (Instant Messenger), в режиме реального времени сообщения о начале использования его учетной записи и/или о всех попытках изменения его регистрационного пароля. Технический результат от использования предлагаемого способа заключается в создании простого,высоконадежного и универсального способа многофакторной дистанционной аутентификации пользователей в различных компьютерных сетях, в том числе в сети Интернет, с использованием аппаратных ключей. Использование в качестве аппаратных ключей SIM-карт мобильных телефонов позволяет ускорить процесс внедрения предлагаемого способа и значительно снизить затраты на его продвижение, при этом дополнительные затраты пользователей для начала использования предлагаемого способа сводятся к практическому "нулю". Осуществление предлагаемого способа иллюстрируется прилагаемой схемой, на которой показаны сеть оператора мобильной связи (оператора ОМСС), оборудование пользователя в виде персонального компьютера и мобильного телефона, компьютерные сети, веб-сервер, администрация которого арендует у оператора ОМСС как минимум один номер мобильного телефона MSISDN Server или как минимум один короткий номер Short Number Server. Рассмотрим реализацию предлагаемого способа на примере стандарта GSM. По данным ассоциацииGSMA на стандарт GSM приходится 82% рынка мобильной связи, при этом 29% населения земного шара использует глобальные технологии GSM (роуминг). Общее количество пользователей GSM превышает 2 млрд человек в 212 странах. Подробнее: http://ru.wikipedia.org/wiki/GSM. Система GSM имеет множество особенностей в плане безопасности, которые разработаны, чтобы предоставить абоненту и сетевому оператору больший уровень защиты от мошеннической деятельности. Механизмы аутентификации гарантируют, что только добросовестным абонентам, обладающим добросовестным оборудованием, т.е. не украденным или нестандартным, будет предоставлен доступ сети. Как только связь была установлена, информация в линии связи передается в зашифрованной форме во избежание подслушивания. Конфиденциальность каждого абонента защищена, гарантирована тем, что его личность и местоположение защищены.GSM относится к сетям второго поколения (2 Generation), хотя на 2006 г. условно находится в фазе 2,5G (1G - аналоговая сотовая связь, 2G - цифровая сотовая связь, 3G - широкополосная цифровая сотовая связь, коммутируемая многоцелевыми компьютерными сетями, в том числе Интернет). Система GSM состоит из трех основных подсистем: подсистема базовых станций (BSS - Base Station Subsystem); подсистема коммутации (NSS - Network Switching Subsystem); центр технического обслуживания (ОМС - Operation and Maintenance Centre). В отдельный класс оборудования GSM выделены терминальные устройства - подвижные станции(MS - Mobile Station), также известные как мобильные (сотовые) телефоны. Для работы в сети оператора мобильной связи каждый мобильный (сотовый) телефон должен быть оснащен SIM-картой.SIM-карта - или Subscriber Identity Module - является съемной смарт-картой (smart card), в которой хранится уникальная информация о пользователе и данные телефонной книги. SIM-карта служит подтверждением подлинности абонента в сети и содержит в своей памяти все необходимые данные, связанные с полномочиями конкретного абонента. Чтобы похититель не смог ею воспользоваться, в нее вводят специальный идентификационный номер (PIN-код). Использование SIM-карты также удобно тем, что при смене аппарата абоненту не нужно менять свой мобильный номер, он просто переставляет карту и все сохраненные на ней данные, включая записную книжку, становятся доступными для него в новом аппарате. Каждая SIM-карта оператора ОМСС содержит в себе International Mobile Subscriber Identity (IMSI) уникальный международный идентификатор абонента, ассоциированный с каждым пользователем мобильной связи стандарта GSM или UMTS. При регистрации в сети аппарат абонента передает идентификатор IMSI, по которому происходит его идентификация. В подсистеме коммутации NSS стандарта GSM существует центр аутентификации (AUCAuthentification Centre). Здесь производится аутентификация абонента, а точнее - SIM-карты (SubscriberIdentity Module). Доступ к сети разрешается только после прохождения процедуры проверки подлинности SIM-карты, в процессе которой с AUC на MS (Mibile Station) приходит открытый ключ, после чего наAUC и MS параллельно происходит шифрование уникального для данной SIM ключа аутентификации при помощи уникального же алгоритма. Затем с MS и AUC на MSC (Mobile Switching Center) возвращаются "подписанные отклики" - SRES (Signed Response), являющиеся результатом данного шифрования. На MSC отклики сравниваются и в случае их совпадения аутентификация считается успешной. Подроб-4 016997 нее см.: http://ru.wikipedia.org/wiki/GSM. Каждому IMSI номеру (SIM-карте) однозначно соответствует MSISDN (Mobile Station IntegratedServices Digital Network) - сопоставленный SIM-карте телефонный номер абонента, предназначенный для совершения и приема вызовов. Главный MSISDN номер используется для голосовых вызовов и SMS сообщений. Фактически MSISDN номер - это публичный (известный всем) номер мобильного телефона конкретного абонента. Данные, хранимые на SIM-карте, хорошо защищены с помощью PIN и PUK паролей, а так же специальными алгоритмами шифрования. Личный идентификационный номер (PIN-код) предназначен для защиты против мошеннического использования украденных SIM-карт. В SIM-карте PIN-код имеет вид 48-разрядных десятичных цифр. Пользователь может иметь возможность отключения этого уровня защиты. SIM-карта также может хранить второй 4-8-разрядный десятичный код, известный как PIN2, чтобы защитить определенные возможности, которые являются доступными для абонента. Как только PIN-код, и если требуется PIN2, введены правильно, объект технической эксплуатации(maintenance entitiy) будет иметь доступ к данным, хранимым в SIM-карте. Технические требования также определяют процедуры, которые должны выполняться, когда PIN-код введен неправильно. После трех последовательных неправильных попыток набора PIN-кода SIM-карта блокируется и дальнейшие попытки ввести PIN-код игнорируются, даже если SIM-карта извлечена из объекта технической эксплуатации (maintenance entitiy). SIM-карта может быть разблокирована путем введения 8-разрядного десятичного кода, известного как PUK, который также хранится в SIM-карте. После 10 неправильных попыток введения PUK кода, SIM-карта блокируется окончательно. Таким образом, для начала работы и получения сервиса в сети GSM пользователь должен предъявить оператору ОМСС документы, удостоверяющие его личность; подписать контракт; получить в использование от оператора ОМСС оригинальную SIM-карту, PIN и PUK пароли к ней. Подделать SIM-карту, даже сегодня, без физического доступа к ней невозможно. Эти качества позволяют рассматривать SIM-карту как оригинальный и высокозащищенный аппаратный ключ, имеющий закрытую архитектуру и ориентированный на использование в специализированных беспроводных сетях стандарта GSM. Вход (доступ) в сети GSM ОМСС без оригинальных SIM-карт от операторов ОМСС физически невозможен. Это позволяет рассматривать номерное адресное пространство всех операторов ОМСС стандартов GSM и UMTS как аналог защищенной VPN-сети, организованный с помощью программно-аппаратных средств (за счет использования SIM-карт), где каждый адрес (номер MSISDN мобильного телефона) строго персонализирован индивидуальным или корпоративным (групповым) контрактом с конкретным оператором ОМСС. Одним из базовых сервисов в стандарте GSM является SMS-service - сервис отправки коротких сообщений (short message service). SMS-сообщение не может быть отправлено инкогнито - SMS-сообщение может быть отправлено только с использованием конкретной SIM-карты, полученной от конкретного оператора ОМСС, у которой есть уникальный IMSI номер, которому однозначно соответствует единственный MSISDN номер - публичный номер мобильного телефона. Отправить поддельное SMSсообщение с другого мобильного телефона без оригинальной SIM-карты невозможно. Незаконное вторжение в номерное адресное пространство операторов ОМСС возможно только путем кражи оригинальной SIM-карты. USSD-сервис, так же являющийся стандартным для GSM, подобен сервису SMS. Разница заключается в том, что USSD сервис не поддерживает хранение передаваемых сообщений, поэтому обмен производится в реальном режиме времени и в рамках USSD-сессии. Но для работы по-прежнему требуется SIM-карта. Следовательно, если пользователь веб-сервера указывает в регистрационной анкете свой MSISDNUser номер (публичный номер мобильного телефона), то кодовое сообщение, отправленное пользователем с зарегистрированного номера MSISDN User через SMS-сервер или USSD-сервер в процессе аутентификации, можно рассматривать как сертификат, подтверждающий, что сообщение отправлено именно зарегистрированным пользователем с помощью оригинальной SIM-карты. Поэтому для аутентификации пользователя веб-сервер высылает по компьютерной сети пользователю кодовое сообщение (см. шаги 1 и 1' в прилагаемой схеме), которое пользователь возвращает вебсерверу посредством мобильного телефона с номера MSISDN User на номер MSISDN Server или с номера MSISDN User на короткий номер Short Number Server (см. шаги 2 и 2' на прилагаемой схеме). В описываемом способе предлагается использовать вышеперечисленные особенности стандартаGSM, стандартные сервисы по передаче коротких сообщений (SMS-service и USSD-service) и SIM-карты для дистанционной аутентификации пользователей в компьютерных сетях, в том числе в сети Интернет. Предлагаемый способ обеспечивает многофакторную аутентификацию, так как аутентификация будет считаться валидной, а транзакции подтвержденными, если учетная запись (login) пользователя совпадает с зарегистрированной учетной записью на данном веб-сервере; введенный пароль совпадает с регистрационным паролем пользователя; пользователь использовал правильный PIN-код для активации SIM-карты мобильного телефона; на арендованные администрацией веб-сервера у оператора ОМСС номера MSISDN Server или ShortNumber Server через USSD или SMS-центры данного ОМСС в процессе аутентификации в заданный момент времени поступает правильное (корректное) кодовое сообщение, отправленное с зарегистрированного номера мобильного телефона пользователя MSISDN User; полученное веб-сервером от пользователя кодовое сообщение модернизировано в соответствии с личным паролем и дополнительными средствами шифрования (программно-аппаратными средствами и таблицами шифрования) данного вебсервера. Предлагаемый способ имеет очень высокозащищенную архитектуру, так как используемые для работы и в процессе аутентификации системы - компьютерные сети, сети операторов ОМСС и используемый в процессе аутентификации мобильный телефон, изолированы друг от друга. Существует так называемый "воздушный зазор", который не позволяет злоумышленникам осуществлять перехват или контроль действий пользователя из одной среды в другой. Наличие "воздушного зазора" не позволит хакерам получить дистанционный контроль над мобильным телефоном пользователя (компьютерные вирусы не могут распространяться по воздуху), что значительно повышает надежность способа и увеличивает доверие пользователей. Предлагаемый метод создает значительные трудности для хакеров, так как в номерном адресном пространстве операторов ОМСС нельзя сохранить инкогнито - все сообщения должны быть отправлены с конкретного номера мобильного телефона, а сегодня все операторы мобильной связи регистрируют паспортные данные пользователей. Нарушается главный и основной принцип работы хакеров - анонимность. Любые попытки "пробить" защиту банка или другого сетевого ресурса и подобрать пароль методом перебора неизбежно приведут службу безопасности к владельцу мобильного номера, на которого он зарегистрирован. Использование для атак краденных мобильных телефонов малоэффективно, так как владельцы, как правило, сразу блокируют номер и получают у оператора новую SIM-карту (старая становится неактуальной и мошенники не смогут ее использовать по назначению). Кроме того, украденный номер может быть использован для попытки взлома только конкретного персонального счета или учетной записи (аккаунта/account). Подобрать пароль методом перебора с другого мобильного номера невозможно, так как он не связан с целевой учетной записью. Поэтому для атаки хакерам потребуется оригинал SIM-карты, установленной в мобильном телефоне конкретного пользователя. Угадать пароль сразу невозможно, а информационная система будет информировать пользователя и службы безопасности о каждой попытке использования неправильных паролей или ключей. Красть телефон ради каждых 3-5 попыток угадать пароль нецелесообразно. Кроме этого, в информационных сетях ОМСС остаются специальные учетные записи - логи (logs), которые позволяют определять место выхода мобильного телефона в эфир. Это может существенно помочь правоохранительным органам при поиске злоумышленников. Веб-сервер может дополнительно высылать пользователю сообщения о начале использования его учетной записи - в виде SMS-сообщений, отправленных на зарегистрированный номер MSISDN User, в формате электронных писем или с помощью Служб мгновенных сообщений(Instant Messengers - таких как ICQ, Skype, qip и других). Это позволит пользователям своевременно реагировать на хакерские атаки и блокировать свою учетную запись от несанкционированного использования, например, путем отправки SMS-сообщения "STOP" на номера MSISDN Server или Server ShortNumber, что будет соответствовать запрету на использование учетной записи пользователя на 24 ч. Данный способ позволяет использовать один универсальный аппаратный ключ-SIM-карту мобильного телефона пользователя - вместо нескольких, так как пользователь может использовать разные учетные записи и регистрационные пароли для работы с разными веб-серверами и сетевыми ресурсами. Принципы способа, описанные выше для стандарта GSM, можно применять для сетей CDMA и UMTS. Использование предлагаемого способа позволит пользователям восстанавливать контроль над утраченной "цифровой собственностью" даже в случае преднамеренной кражи мобильного телефона. Например, допустим, что злоумышленники узнали и похитили учетную запись пользователя, его пароль на данном веб-сервере и даже его мобильный телефон. Допустим, что они похитили так же и специальные средства шифрования и правила их использования (шифраторы, кодовые таблицы, личный дополнительный пароль и т.д.). Получив все необходимое, они вводят новый пароль, контактный e-mail и, как кажется, получают полный контроль над учетной записью пользователя. Установив факт хищения своего мобильного телефона пользователь в соответствии с контрактом и инструкциями обращается в абонентский отдел оператора ОМСС и блокирует свой номер от несанкционированного использования. Далее, пользователь обращается к оператору ОМСС, предъявляет документы, удостоверяющие его личность, и получает новую оригинальную SIM-карту, которую оператор ОМСС регистрирует на ранее выданный пользователю номер мобильного телефона MSISDN User. Используя свою учетную запись (login) и процедуру восстановления пароля, используя новую SIM-карту и зарегистрированный на веб-сервере в момент регистрации номер мобильного телефона MSISDN User,пользователь легко восстановит контроль над украденной цифровой собственностью. Большинство пользователей уже обладают необходимыми для начала использования предлагаемого способа умениями и навыками по использованию мобильных телефонов, отправке с их помощью сообщений через SMS или USSD центры ОМСС и работе в сети Интернет. Это позволит внедрить способ в минимальные сроки и при минимальных инвестициях.-6 016997 Пример 1 - регистрация пользователя на Веб-сайте. Абонент вводит URL-адрес нужного Веб-сайта. Например: www.securemailportal.com Абонент выбирает опцию "Регистрация на сайте", получает от веб-сайта веб-страницу, содержащую анкету регистрации, и вводит следующую информацию:e-mail: JohnSmitIncgmail.com Номер личного мобильного телефона: +7.701.111-11-11" Получив анкетные данные, веб-сайт сообщает пользователю:"Вы зарегистрировались как: John Smit, e-mail - JohnSmitIncgmail.com пароль: ; Для подтверждения регистрации отправьте кодовое сообщениеAKDJ1928WKDS0101xLdU на номер +905326129292;" Пользователь отправляет с зарегистрированного номера мобильного телефона +7.701.111-11-11 сообщение AKDJ1928WKDS0101xLdU на номер веб-сервера +905326129292. Получив сообщение от пользователя, веб-сервер проверяет номер отправителя, и если он соответствует номеру +7.701.111-11-11, то веб-сервер отправляет пользователю сообщение: "Регистрация Завершена. Ваш аккаунт зарегистрирован. Инструкции по использованию высланы на Ваш почтовый ящик", и завершает процедуру регистрации. Пример 2 - подтверждение платежной транзакции. Пользователь вводит в строке веб-браузера URL своего банка. Например:www.securebankingglobal.com Выбирает опцию "Ввести платежные инструкции" и осуществляет их ввод. Веб-сервер, получив от пользователя платежные инструкции, начинает процедуру аутентификации пользователя и высылает пользователю кодовое сообщение (1) по компьютерной сети:"Вы ввели следующие платежные поручения: Текст и детали введенных платежных поручений Для подтверждения платежей отправьте кодовое сообщение: 132-298-192-FBI на номер +7.777.77777-77" Пользователь отправляет полученное через компьютерную сеть кодовое сообщение 132-298-192FBI с личного номера мобильного телефона +7.701.111-11-11 на мобильный номер веб-сервера+7.777.777-77-77. Веб-сервер получает кодовое сообщение, проверяет его на соответствие и проверяет номер отправителя. Если номер отправителя соответствует зарегистрированному номеру +7.701.111-11-11 пользователяJohn Smit, то веб-сервер высылает пользователю по компьютерной сети сообщение:"Ваше подтверждение получено. Платежные поручения приняты к исполнению." Пример 3 - изменение анкетных данных пользователя на веб-сервере. Пользователь вводит Domain Name веб-сервера:"Вы хотите изменить анкетные данные. Для продолжения отправьте код 023+10110392 на короткий номер 1234." Пользователь набирает на клавиатуре мобильного телефона комбинацию: 1234023+10110392- Ввод Используя USSD-сервер ОМСС, кодовое сообщение будет доставлено на короткий номер 1234,зарегистрированное на имя веб-сервера www.securemailportal.com. Если кодовое сообщение соответствует отправленному и номер отправителя соответствует номеру+7.701.111-11-11, веб-сервер продолжит процедуру изменения анкетных данных - всех, кроме персонального номера мобильного телефона. Если номер отправителя не соответствует анкетным данным, веб-сервер отправляет SMSсообщение на зарегистрированный номер мобильного телефона пользователя +7.701.111-11-11:"Ваши анкетные данные пытались изменить. Для этого использовался следующий IP адрес:;". Пример 4 - восстановление контроля над украденной "цифровой собственностью". Допустим, что злоумышленники украли у пользователя его мобильный телефон и, используя его,ввели изменения в анкетные данные пользователя. В соответствии с политикой веб-сайта они смогли изменить все данные, кроме Login и номера мобильного телефона, введя новый пароль и e-mail. Обнаружив пропажу, пользователь информирует своего оператора ОМСС и блокирует использова-7 016997 ние утерянной SIM-карты. Посетив офис оператора ОМСС и предъявив документы, удостоверяющие личность, пользователь получает от оператора ОМСС новую SIM-карту и активирует ее, используя старый номер мобильного телефона. Пользователь вводит URL-адрес веб-сайта, например:www.securemailportal.com и выбирает опцию "Восстановление утерянного пароля". Веб-сервер активирует процедуру аутентификации, высылает пользователю кодовое сообщение:"KDIS-2dkU-UdPd-2093" и просит переслать его на номер +7.777.777-77-77: Пользователь, используя специальный личный пароль, полученный во время подписания контракта,отправляет на номер +7.777.777-77-77 веб-сайта модернизированное сообщение: "KDIS-2dkU-UdPd2093+9873" Веб-сервер проверяет номер отправителя и содержание модернизированного кодового сообщения. Если они соответствуют анкетным данным и специальному личному паролю, то веб-сервер предлагает пользователю продолжить процедуру редактирования анкетных данных. Пользователь вводит обновленный пароль, e-mail и подтверждает произведенные изменения с помощью своего мобильного телефона. Таким образом, пользователь смог вернуть контроль над утерянной"цифровой собственностью". Используемая терминология. Аутентификация - (англ. Authentication) или подтверждение подлинности - процедура проверки соответствия субъекта и того, за кого он пытается себя выдать, с помощью некой уникальной информации,в простейшем случае - с помощью имени и пароля. Абонент (от французского abonner - подписываться) - физическое или юридическое лицо, заключившее договор с оператором на оказание услуг связи, с выделением ему уникального способа доступа к услугам связи (в сотовой связи - абонентского номера или уникального кода идентификации). Аппаратный ключ - это устройство, в основе которого лежит специальная микросхема ASIC (Application Specific Integrated Circuit) с уникальным для каждого ключа алгоритмом работы, заключенная в корпус и имеющая все необходимое для передачи данных через один из портов компьютера (LPT, COM,USB, PCI). Аппаратный ключ имеет очень низкое энергопотребление, в результате чего его можно подключать к информационным портам без дополнительного питания. Авторизация (англ. Authorization) - процесс, а также результат процесса проверки необходимых параметров и предоставление определенных полномочий лицу или группе лиц (прав доступа) на выполнение некоторых действий в различных системах с ограниченным доступом. Апплет (англ. applet от application - приложение и -let - уменьшительный суффикс) - это несамостоятельный компонент программного обеспечения, работающий в контексте другого, полновесного приложения, предназначенный для одной узкой задачи и не имеющий ценности в отрыве от базового приложения. Банковская карта - пластиковая карта, привязанная к лицевому счету одного из банков. Используются для платежей, в том числе через Интернет. Биометрия (англ. Biometrics) - технология идентификации личности, использующая физиологические параметры субъекта (отпечатки пальцев, радужная оболочка глаза и т.д.). Обычно при классификации биометрических технологий выделяют две группы систем по типу используемых биометрических параметров. Первая группа систем использует статические биометрические параметры: отпечатки пальцев, геометрия руки, сетчатка глаза и т.п. Вторая группа систем использует для идентификации динамические параметры: динамика воспроизведения подписи или рукописного ключевого слова, голос и т.п. Увеличившийся в последнее время интерес к данной тематике в мире принято связывать с угрозами активизировавшегося международного терроризма. Многие государства в ближайшей перспективе планируют ввести в обращение паспорта с биометрическими данными. Дистанционное банковское обслуживание (ДБО) - общий термин для технологий предоставления банковских услуг на основании распоряжений, передаваемых клиентом удаленным образом (т.е. без его визита в банк), чаще всего с использованием компьютерных сетей. В английском языке для описания технологий ДБО используются различные в ряде случаев пересекающиеся по значению термины: on-linebanking, remote banking, direct banking, home banking, internet banking, PC banking, phone banking, mobilebanking, WAP-banking, SMS-banking, GSM-banking, TV-banking. Идентификация - в компьютерной безопасности процесс сообщения субъектом своего имени или номера с целью отличить данный субъект от других субъектов. Например, одна из типичных систем идентификации - штрихкод. Информационная безопасность - состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства. В качестве стандартной модели безопасности часто приводят модель CIA: конфиденциальность (англ.Confidentiality); целостность (integrity); доступность (availability). Под конфиденциальностью понимается доступность информации только определенному кругу лиц,-8 016997 под целостностью - гарантия существования информации в исходном виде, под доступностью - возможность получение информации авторизованным пользователем в нужное для него время. Выделяют и другие категории: аутентичность - возможность установления автора информации; апеллируемость - возможность доказать, что автором является именно заявленный человек и никто другой. Компьютерная сеть (вычислительная сеть, сеть передачи данных) - система связи между двумя или более компьютерами. Для передачи информации могут быть использованы различные физические явления, как правило различные виды электрических сигналов или электромагнитного излучения. Киберпреступления - преступления, совершаемые преступниками в киберпространстве. К ним относят несанкционированный доступ и перехват; изменение компьютерных данных; незаконное копирование; компьютерный саботаж; компьютерное мошенничество, в том числеQFC- компьютерные мошенничества, связанные с хищением денег из банкоматов;QFF - компьютерные подделки: мошенничества и хищения из компьютерных систем путем создания поддельных устройств (карточек и пр.);QFM - манипуляции с программами ввода-вывода: мошенничества и хищения посредством неверного ввода или вывода в компьютерные системы или из них путем манипуляции программами. В этот вид компьютерных преступлений включается метод подмены данных кода (data diddling code change),который обычно осуществляется при вводе-выводе данных. Это простейший и потому очень часто применяемый способ;QFP - компьютерные мошенничества и хищения, связанные с платежными средствами. К этому виду относятся самые распространенные компьютерные преступления, связанные с кражей денежных средств, которые составляют около 45% всех преступлений, связанных с использованием ЭВМ;QFT - телефонное мошенничество: доступ к телекоммуникационным услугам путем посягательства на протоколы и процедуры компьютеров, обслуживающих телефонные системы. Логин (login, log in, log on, signin, sign in) - процедура аутентификации пользователя в компьютерной системе, как правило, путем указания имени учетной записи и пароля. Мобильный телефон - мобильное коммуникационное устройство, предназначенное преимущественно для голосового общения. Технологическую основу мобильной связи составляет радиосвязь. В настоящее время сотовая связь самая распространенная из всех видов мобильной связи, поэтому обычно мобильным телефоном называют сотовый телефон, хотя мобильными телефонами помимо сотовых являются также спутниковые телефоны, радиотелефоны и аппараты магистральной связи. Мобильная радиосвязь - это радиосвязь между абонентами, местоположение одного или нескольких из которых меняется. ОМСС - оператор мобильной сотовой связи. Онлайн (англ. online, от англ. on line - русск. на линии) - "находящийся в состоянии подключения". Первоначально использовалось только в отношении коммуникационного оборудования для указания на режим связи. В отношении ПО почти всегда означает "подключенный к Интернету" или функционирующий только при подключении к Интернету. Также - "происходящее в Интернете", "существующее в Интернете". К примеру "онлайн-банкинг","онлайн-магазин", "онлайн-казино", "онлайн-игра". В этих значениях часто употребляется также прилагательное онлайновый. Пароль (фр. parole - слово, англ. password) - это идентификатор субъекта доступа, который является его (субъекта) секретом. Обычно пароль, это секретная комбинация цифр, знаков, слов или осмысленное предложение, служащие для опознавания друг другом людей или для защиты информации от несанкционированного доступа средствами авторизации. Комбинация логин/пароль в рамках многих систем безопасности является достаточной для идентификации пользователя. Радиосвязь - разновидность связи, при которой в качестве носителя сигнала используются радиоволны, свободно распространяемые в пространстве. Смарт-карты - пластиковые карты со встроенной микросхемой (ICC, integrated circuit(s) card - карта с интегрированными электронными схемами). Однако смарт-карты представляют собой более сложное устройство, содержащее микропроцессор, операционную систему, контролирующую устройство, и доступ к объектам в его памяти. Кроме того, смарт-карты, как правило, обладают возможностью проводить криптографические вычисления. Назначение смарт-карт - одно- и двух-факторная аутентификация пользователей, хранение ключевой информации и проведение криптографических операций в доверенной среде. Смарт-карты находят все более широкое применение в различных областях, от систем накопительных скидок до кредитных и дебетовых карт, студенческих билетов, телефонов стандарта GSM и проездных билетов. Сотовая связь - один из видов мобильной радиосвязи, в основе которого лежит сотовая сеть. Ключевая особенность заключается в том, что общая зона покрытия делится на ячейки (соты), определяющиеся зонами покрытия отдельных базовых станций (БС). Соты частично перекрываются и вместе образуют сеть. На идеальной (ровной и без застройки) поверхности зона покрытия одной БС представляет собой круг, поэтому составленная из них сеть имеет вид сот с шестиугольными ячейками (сотами). При-9 016997 мечательно, что в английском варианте связь называется "ячеистой" или "клеточной" (cellular), что не учитывает шестиугольности сот. Сеть составляют разнесенные в пространстве приемопередатчики, работающие в одном и том же частотном диапазоне, и коммутирующее оборудование, позволяющее определять текущее местоположение подвижных абонентов и обеспечивать непрерывность связи при перемещении абонента из зоны действия одного приемопередатчика в зону действия другого. Социальная сеть (англ. social network) - социальная структура (математически - граф), состоящая из группы узлов, которыми являются социальные объекты (люди или организации), и связей между ними(социальных взаимоотношений). Транзакция (англ. transaction) - в информатике, группа последовательных операций, которая представляет собой логическую единицу работы с данными. Транзакция может быть выполнена целиком либо успешно, соблюдая целостность данных и независимо от параллельно идущих других транзакций,либо не выполнена вообще и тогда она не должна произвести никакого эффекта. Транзакции обрабатываются транзакционными системами, в процессе работы которых создается история транзакций. Учетная запись - запись, содержащая сведения, которые пользователь сообщает о себе некоторой компьютерной системе. Как синонимы в обиходе могут использоваться сленговые термины аккаунт и эккаунт, от англ. account - учетная запись, личный счет, (редко) бюджет. Также иногда ошибочно используется термин логин. Хакер - компьютерный злоумышленник. Этим термином называют сетевых взломщиков и других сетевых преступников, таких как кардеры, крякеры, скрипт-кидди и сетевые пираты;CDMA (Code Division Multiple Access) - глобальный цифровой стандарт для мобильной сотовой связи с множественным доступом с кодовым разделением. Каналы трафика при таком способе разделения среды создаются присвоением каждому пользователю отдельного числового кода, который распространяется по всей ширине полосы. Нет временного разделения, все абоненты постоянно используют всю ширину канала. Полоса частот одного канала очень широка, вещание абонентов накладывается друг на друга но, поскольку их коды отличаются, они могут быть дифференцированы. Технология множественного доступа с кодовым разделением каналов известна давно. В СССР первая работа, посвященная этой теме, была опубликована еще в 1935 году ее автором Д.В. Агеевым. После войны в течение долгого времени технология CDMA использовалась в военных системах связи как в СССР, так и в США. Во второй половине 80-х годов военное ведомство США рассекретило данную технологию и началось ее использование в гражданских средствах связи. Способ применяется в сотовой связи (в России, например,оператором Skylink) и в спутниковой навигации (GPS).Communications) (русск. СПС-900) - глобальный цифровой стандарт для мобильной сотовой связи с разделением канала по принципу TDMA и высокой степенью безопасности благодаря шифрованию с открытым ключом. Разработан под эгидой Европейского института стандартизации электросвязи (ETSI) в конце 80-х годов.Intranet (Интранет), в отличие от сети Internet (Интернет), - это внутренняя частная сеть организации. Как правило, Интранет - это Интернет в миниатюре, который построен на использовании протоколаIP для обмена и совместного использования некоторой части информации внутри этой организации. Это могут быть списки сотрудников, списки телефонов партнеров и заказчиков. Чаще всего под этим термином имеют в виду только видимую часть Интранет - внутренний веб-сайт организации. Основанный на базовых протоколах HTTP и HTTPS и организованный по принципу клиент-сервер, интранет-сайт доступен с любого компьютера через браузер - Mozilla Firefox, Microsoft Internet Explorer, Opera, Mozilla и другие. Таким образом, Интранет - это как бы "частный" Интернет, ограниченный виртуальным пространством отдельно взятой организации. Термин впервые появился 19 апреля 1995 г. в Digital NewsReview в статье, автором которой являлся технический редактор Стивен Лотон (Stephen Lawton).Internet (Интернет) (Interconnected Networks - соединенные сети [интэрнэт]) - всемирная система добровольно объединенных компьютерных сетей, построенная на использовании протокола IP и маршрутизации пакетов данных. Интернет образует всемирную (единую) информационную среду - обитель оцифрованной информации. Служит физической основой для Всемирной паутины (Всемирная сеть, Глобальная сеть). Известен также жаргонизм Инет.ISDN-станции, сопоставленный SIM-карте телефонный номер абонента, предназначенный для совершения и приема вызовов. Главный MSISDN номер используется для голосовых вызовов и SMS сообщений. Возможно также сопоставить SIM-карте другой, дополнительный MSISDN для работы с факсимильной связью и передачи данных.PIN-код (англ. Personal Identification Number - личный опознавательный номер) - аналог пароля. Предусматривается для кредитных и подобных карт (например, сим-карт), с помощью которого производится подтверждение владельца карты. PIN-код должен знать только владелец карты. Обычно предусмотрено ограничение попыток правильного ввода (в основном не больше 3-х), после чего карта блоки- 10016997 руется для использования.PUK-код (англ. Personal Unlock Key) - персональный код разблокировки SIM-карты.SIM-карта (от англ. Subscriber Identification Module) - идентификационный модуль абонента, применяемый в мобильной связи. SIM-карты применяются преимущественно в сетях GSM. Сети 3G, новое поколение мобильных сетей, базирующееся на принципах GSM, также имеет свою карточку идентификации, называемую USIM в случае UMTS. Карточки абонента также иногда применяются в сетях типаCDMA/TDMA. Так в сетях CDMA2000 применяется так называемая R-UIM карта, выполняющая почти те же функции, что и SIM.SMS (англ. Short Message Service - служба коротких сообщений) - это система, позволяющая посылать и принимать текстовые сообщения при помощи сотового телефона.USSD (Unstructured Supplementary Service Data) - стандартный сервис в сетях GSM, позволяющий организовать интерактивное взаимодействие между абонентом сети и сервисным приложением в режиме передачи коротких сообщений.VPN (англ. Virtual Private Network - виртуальная частная сеть) - логическая сеть, создаваемая поверх другой сети, например Интернет. Несмотря на то что коммуникации осуществляются по публичным сетям с использованием небезопасных протоколов, за счет шифрования создаются закрытые от посторонних каналы обмена информацией. VPN позволяет объединить, например, несколько офисов организации в единую сеть с использованием для связи между ними неподконтрольных каналов. ФОРМУЛА ИЗОБРЕТЕНИЯ 1. Способ аутентификации пользователя в различных компьютерных сетях, в том числе сети Интернет, для подтверждения транзакций с использованием мобильного телефона, подключенного к сети оператора мобильной сотовой связи (оператора ОМСС), который поддерживает и предоставляет в аренду службу коротких номеров, отличающийся тем, что администрация веб-сервера (web-server) предварительно регистрирует и арендует на свое имя у оператора ОМСС как минимум один номер мобильного телефона MSISDN Server или как минимум один короткий номер Short Number Server, пользователь при регистрации на веб-сервере помимо учетной записи (login) и регистрационного пароля дополнительно сообщает как минимум один личный номер мобильного телефона MSISDN User, а при аутентификации пользователя веб-сервер высылает по компьютерной сети пользователю кодовое сообщение, которое пользователь возвращает веб-серверу посредством мобильного телефона с номера MSISDN User на номер MSISDN Server или с номера MSISDN User на короткий номер Short Number Server. 2. Способ по п.1, отличающийся тем, что при аутентификации пользователя smart-карту, полученную пользователем у оператора ОМСС и размещенную в мобильном телефоне, используют в качестве аппаратного ключа. 3. Способ по п.1, отличающийся тем, что в сетях стандарта GSM для отправки кодового сообщения пользователь использует SMS и/или USSD сервисы ОМСС. 4. Способ по п.1, отличающийся тем, что кодовое сообщение веб-сервер обновляет для каждой транзакции. 5. Способ по п.1, отличающийся тем, что перед возвращением полученного кодового сообщения пользователь его модифицирует, например, с помощью программно-аппаратных средств, таблиц шифрования и личного пароля, заранее полученных от администрации веб-сайта по защищенному от перехвата каналу доставки информации. 6. Способ по п.1, отличающийся тем, что веб-сервер высылает пользователю, например, на зарегистрированный номер его мобильного телефона MSISDN, e-mail, интернет-пейджер (Instant Messenger) в режиме реального времени сообщения о начале использования его учетной записи и/или о всех попытках изменения его регистрационного пароля.

МПК / Метки

МПК: H04W 12/06, H04L 9/32

Метки: транзакций, мобильного, компьютерных, защищенных, использованием, пользователя, телефона, способ, аутентификации, сетях, дистанционной, осуществления

Код ссылки

<a href="https://eas.patents.su/13-16997-sposob-distancionnojj-autentifikacii-polzovatelya-v-kompyuternyh-setyah-dlya-osushhestvleniya-zashhishhennyh-tranzakcijj-s-ispolzovaniem-mobilnogo-telefona.html" rel="bookmark" title="База патентов Евразийского Союза">Способ дистанционной аутентификации пользователя в компьютерных сетях для осуществления защищенных транзакций с использованием мобильного телефона</a>

Предыдущий патент: Устройство для выполнения инъекций с демпфирующим средством на спусковой кнопке

Следующий патент: Поглощающее изделие

Случайный патент: Способ организации и хранения данных в базе данных и база данных