Способ и сервер для предоставления кода мобильности

Номер патента: 13704

Опубликовано: 30.06.2010

Авторы: Гюнтер Кристиан, Кресельберг Дирк, Фальк Райнер

Формула / Реферат

1. Способ криптографической защиты сигнальных сообщений о мобильности, в котором при регистрации абонента в сети генерируют код мобильности (MIP_KEY), затем производят регистрацию абонента у собственного агента (11А) с помощью идентификации мобильности (MIP_ID) абонента, однозначно присваиваемой сформированному коду мобильности (MIP_KEY) в сервере аутентификации (11В), при регистрации в сети сервер аутентификации принимает по меньшей мере одно сообщение об аутентификации (Access Authentication), включающее внешнюю идентификацию абонента, и при получении сообщения с запросом кода (key request), включающего идентификацию мобильности MIP_ID, сервер аутентификации (11В) предоставляет собственному агенту (11А) тот сформированный код мобильности (MIP_KEY), который хранится для той внешней идентификации абонента (NAI), по которому идентичная идентификация мобильности (MIP_ID') определяется в соответствии с заданной конфигурируемой производной функцией (AF).

2. Способ по п.1, в котором после получения сообщения об аутентификации (Access Authentication) сервер аутентификации (11В) генерирует по меньшей мере один код мобильности (MIP_KEY) для абонента и хранит его вместе с внешней идентификацией абонента, содержащейся в сообщении об идентификации.

3. Способ по п.2, в котором сервер аутентификации (11В) дополнительно хранит идентификацию сеанса (CUI) абонента для сформированного кода мобильности (MIP_KEY) и внешней идентификации абонента.

4. Способ по п.1, в котором при регистрации у собственного агента (11А) абонент отправляет ему сообщение с запросом о регистрации (MIP RRQ), включающее идентификацию абонента.

5. Способ по п.4, в котором идентификацию мобильности определяют по идентификации абонента, включенной в сообщение с запросом регистрации (MIP RRQ), в соответствии с конфигурируемой производной функцией (AF).

6. Способ по п.4, в котором идентификацию мобильности определяют по идентификации абонента, включенной в сообщение с запросом регистрации (MIP RRQ), и по идентификации сеанса (session ID) абонента в соответствии с конфигурируемой производной функцией (AF).

7. Способ по п.3, в котором идентификацию сеанса формируют с помощью расчетной идентификации абонента (CUI).

8. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью идентификатора доступа к сети NAI (Network Access Identifier).

9. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью анонимного идентификатора доступа к сети NAI.

10. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью специфического для сеанса псевдонимного идентификатора доступа к сети NAI.

11. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью значения хэш-функции идентификации мобильности.

12. Способ по п.1, в котором идентификацию мобильности (MIP_ID) формируют с помощью значения хэш-функции внешней идентификации абонента.

13. Способ по п.1, в котором идентификацию абонента формируют с помощью мобильного терминала (1) абонента или протокола PMIP-client (6В) сети доступа (4).

14. Способ по п.1, в котором сформированную идентификацию абонента модифицируют с помощью клиента (6С) аутентификации или чужого агента (6А) сети доступа (4).

15. Способ по п.1, в котором сообщение об аутентификации (Access Authentication) формируется пакетом данных, управленческие данные которого включают внешнюю идентификацию абонента, а его полезные данные - специфическую для абонента внутреннюю идентификацию абонента.

16. Способ по п.14, в котором внутреннюю идентификацию абонента предпочтительно формируют с помощью однозначного имени абонента.

17. Способ по п.14, в котором внутреннюю идентификацию абонента формируют с помощью заранее определенного номера телефона.

18. Способ по п.14, в котором внешняя идентификация абонента формирует адрес для прокладки маршрута пакета данных в сервер аутентификации (11В).

19. Способ по п.4, в котором сообщение с запросом регистрации (MIP_RRQ) представляет собой пакет данных, который содержит внешнюю идентификацию абонента и присвоенный абоненту текущий адрес Care-of.

20. Способ по п.12, в котором сообщение с запросом кода (key request) формируют пакетом данных, управленческие данные которого содержат идентификацию мобильности (MIP_ID).

21. Способ по п.1 или 14, в котором сеть доступа (4) образована сетью с возможностью доступа WiMax.

22. Сервер аутентификации для предоставления кода мобильности, причем сервер аутентификации (11В) при приеме сообщения об аутентификации (access authentication), переданного абонентом при регистрации в сети, выделяет включенную в него идентификацию абонента (T-ID) и генерирует соответствующий код мобильности (MIP_KEY), который хранится вместе с соответствующей выделенной идентификацией абонента (T_ID), причем сервер аутентификации (11В) при последующем приеме сообщения с запросом кода (Key-Request), переданного при регистрации абонента, выделяет включенную в него идентификацию мобильности (MIP-ID) абонента и отыскивает идентификацию мобильности (МIР-ID’), которая может быть определена по одной из идентификаций (T_ID') абонента, хранящихся в сервере аутентификации (11В), в соответствии с конфигурируемой производной функцией (AF), и причем сервер аутентификации (11В) при обнаружении определенной идентификации мобильности (MIP-ID'), которая может быть присвоена выделенной идентификации мобильности (MIP-ID), предоставляет для криптографической защиты сигнальных сообщений о мобильности зарегистрированного абонента соответствующий сохраненный сформированный код мобильности (MIP_KEY).

23. Сервер аутентификации по п.22, в котором идентификация абонента (T_ID) представляет собой внешнюю идентификацию абонента (NAI), включенную в управленческие данные сообщения об аутентификации и служащую для прокладки маршрута сообщения об аутентификации в сервер аутентификации.

24. Сервер аутентификации по п.22, в котором он предусмотрен в собственной сети абонента.

Текст

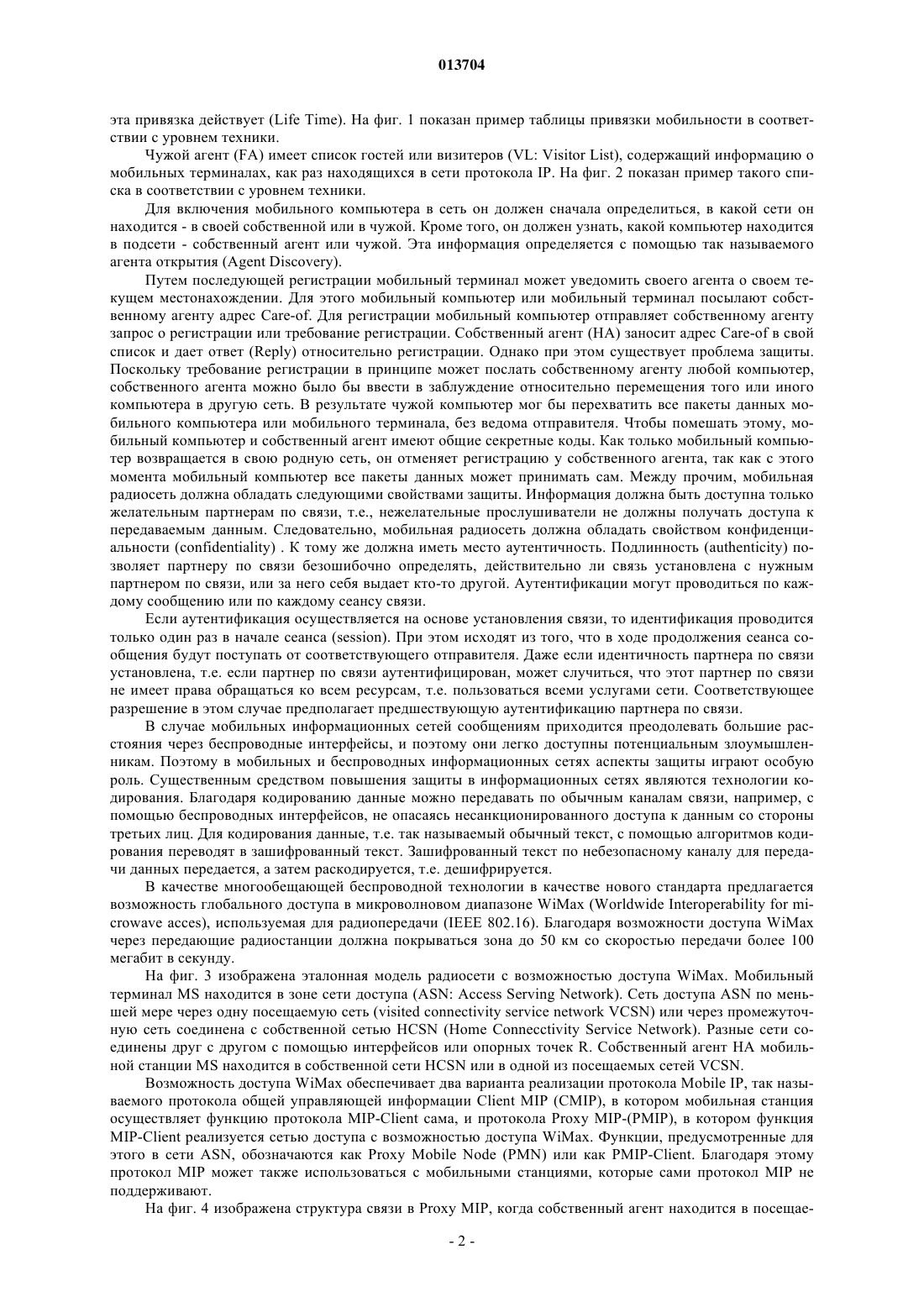

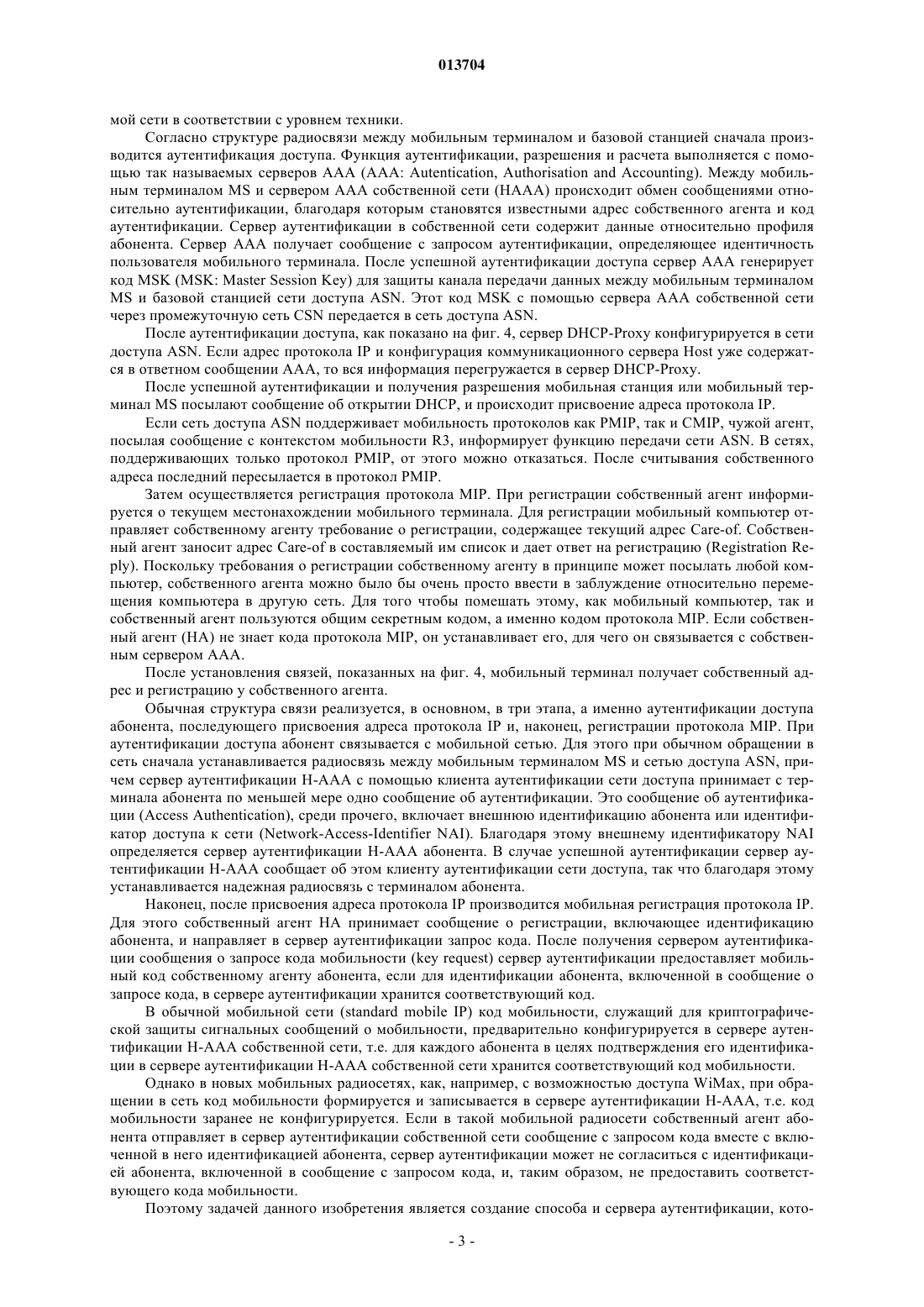

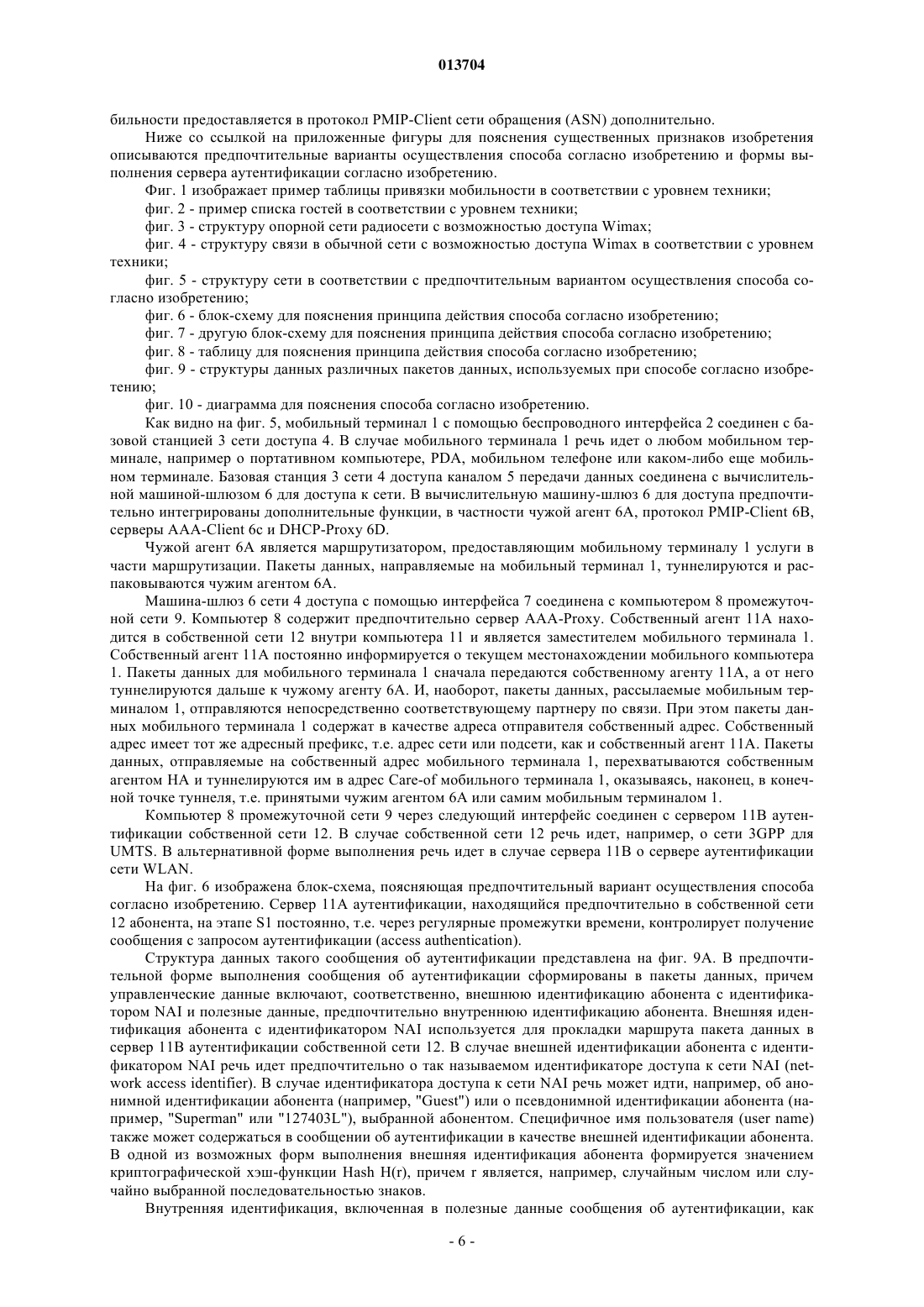

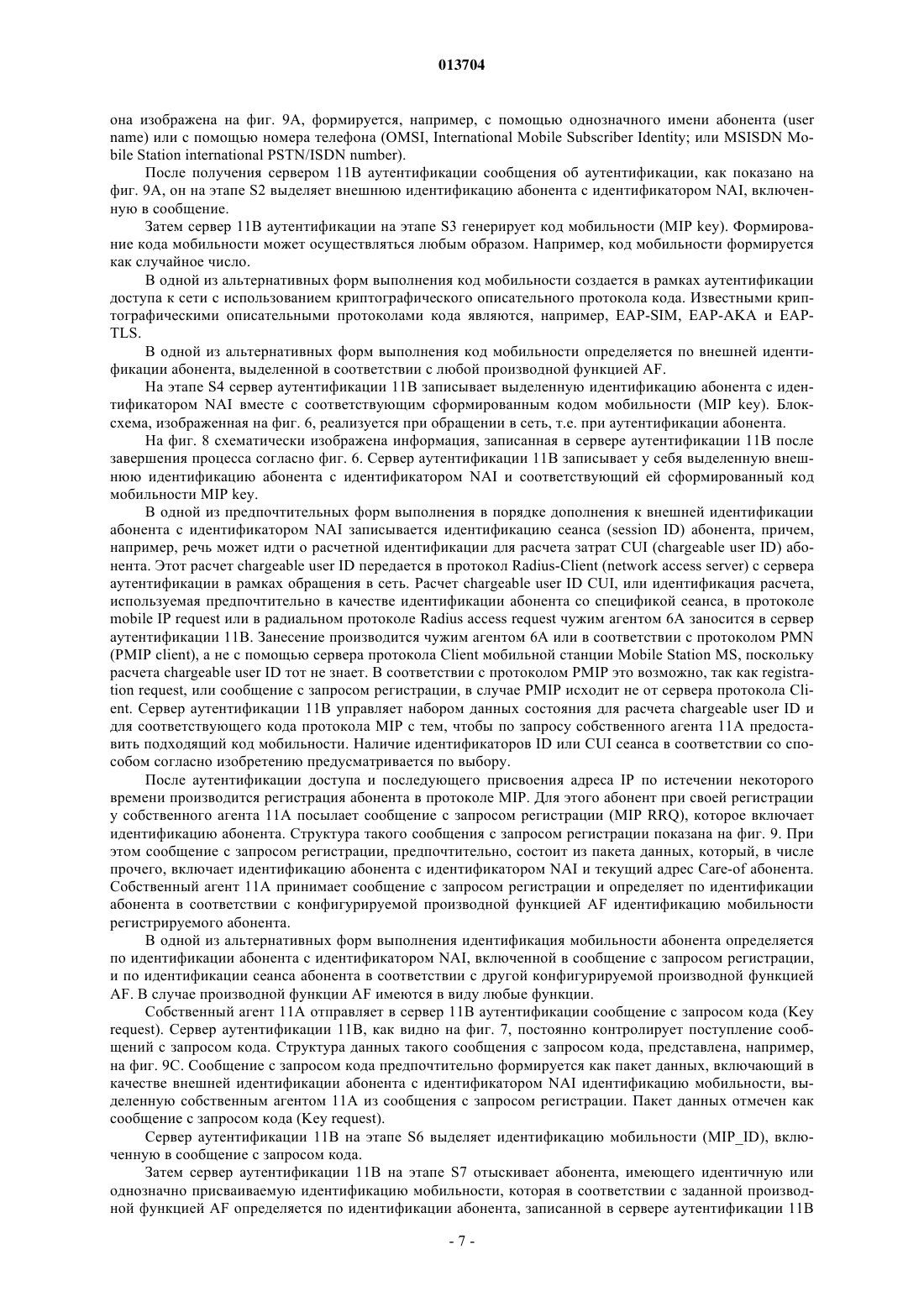

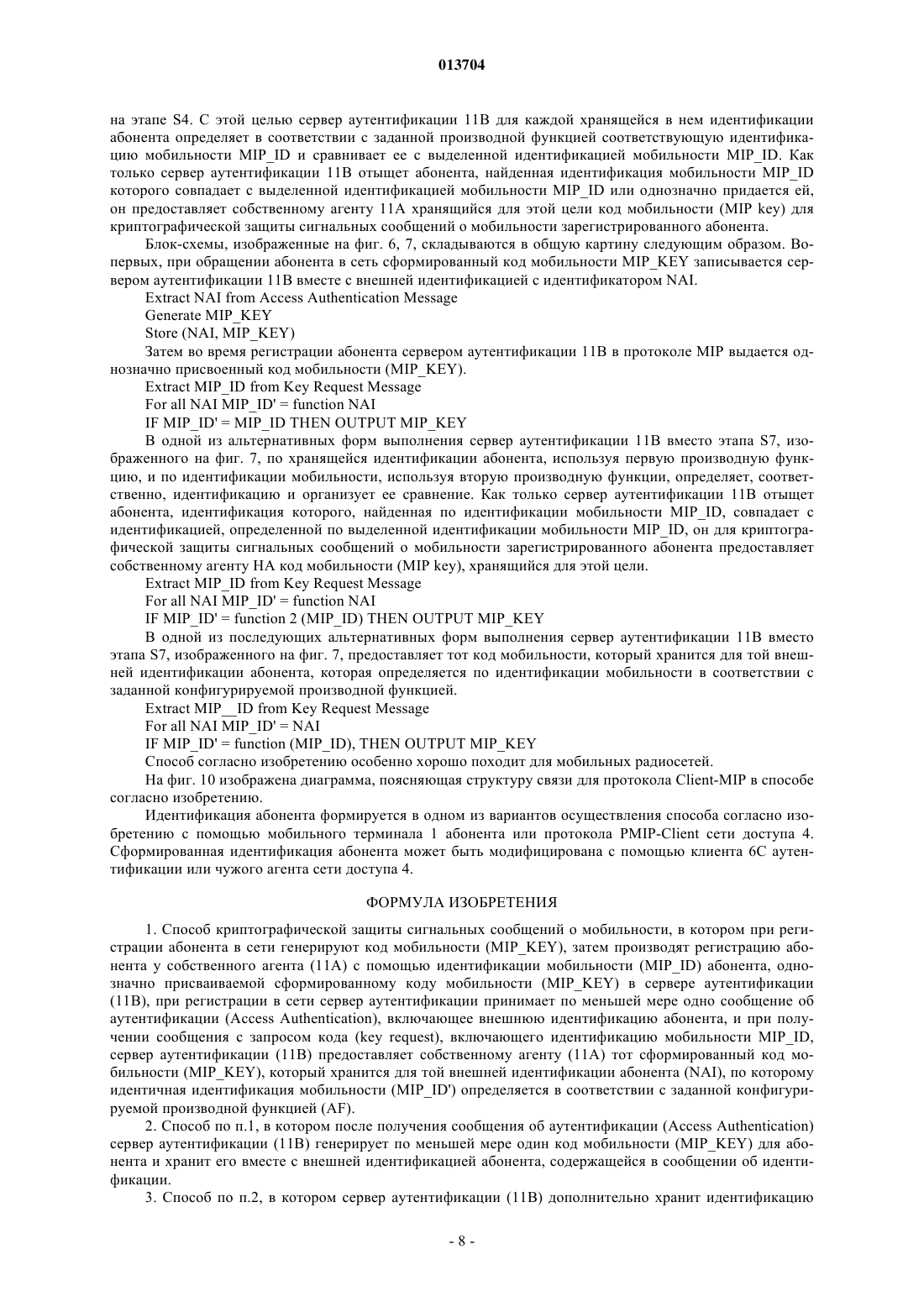

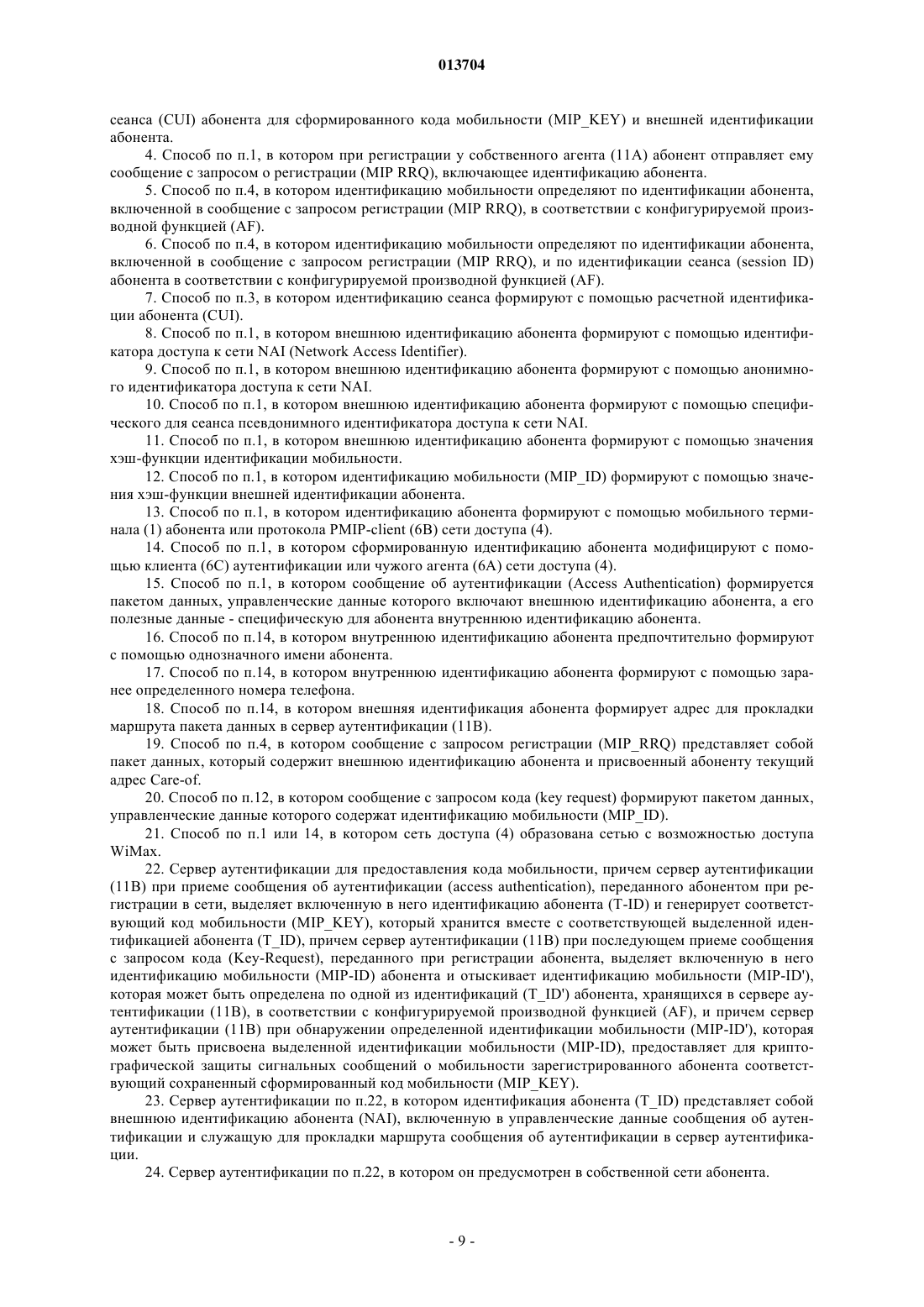

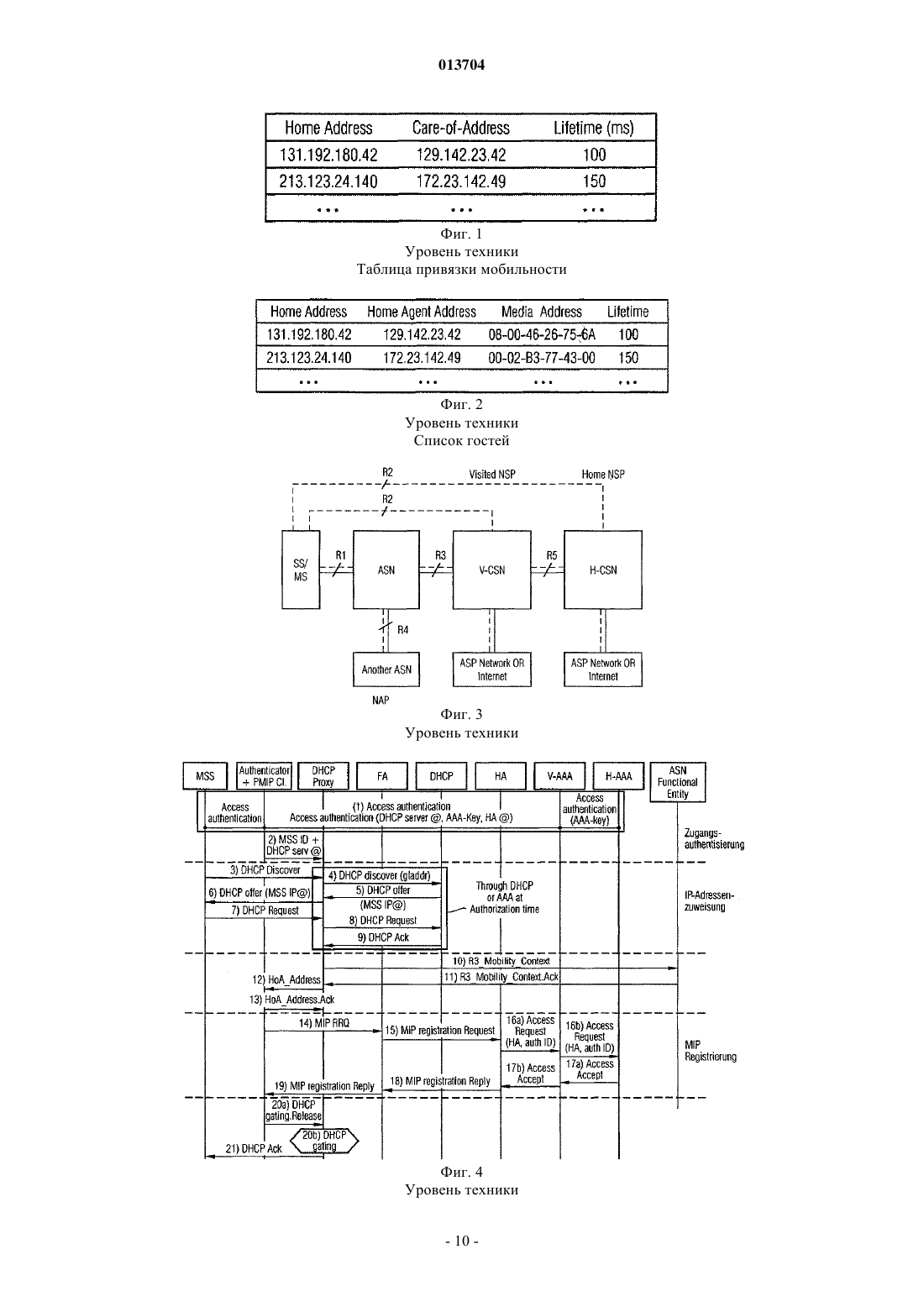

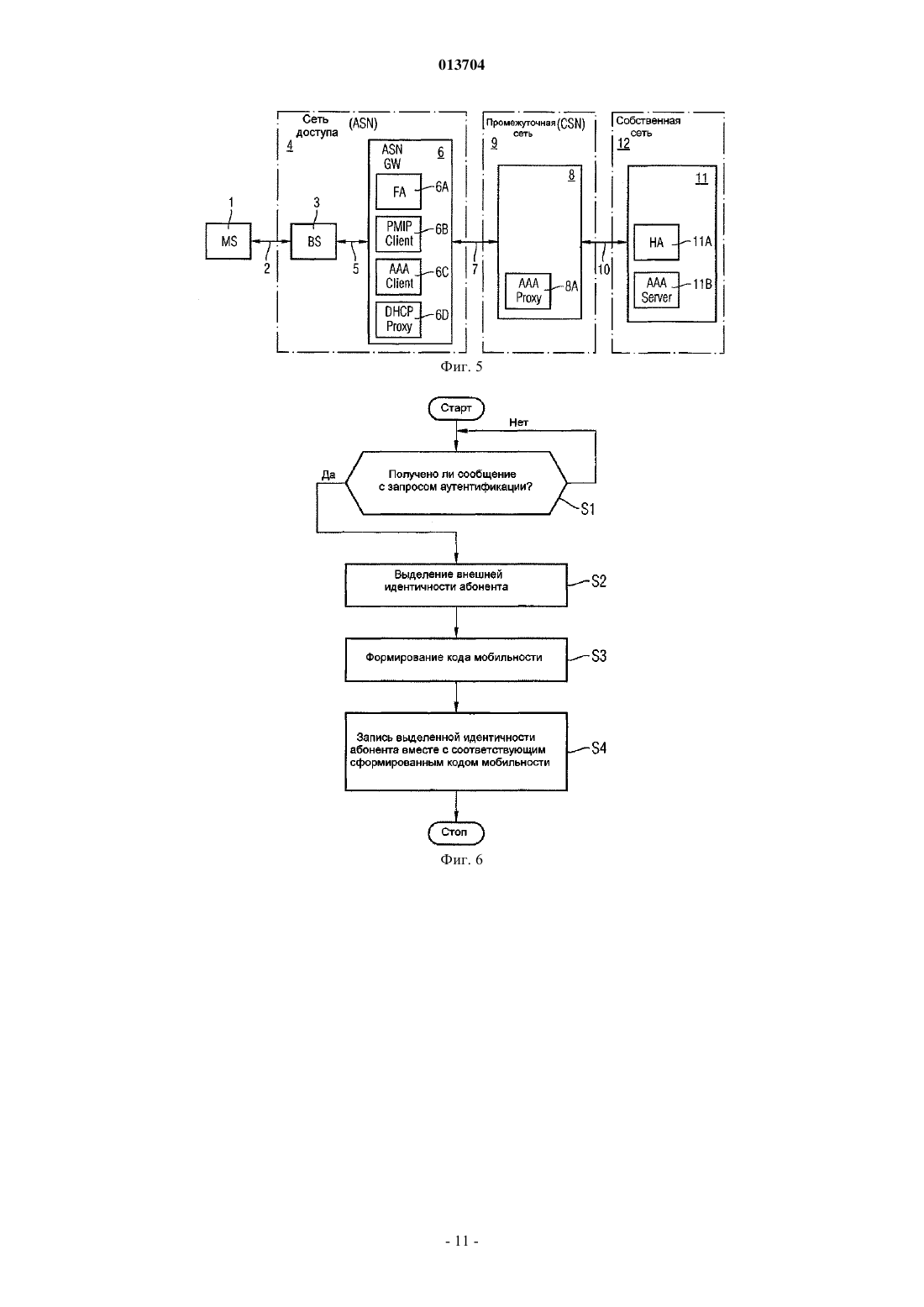

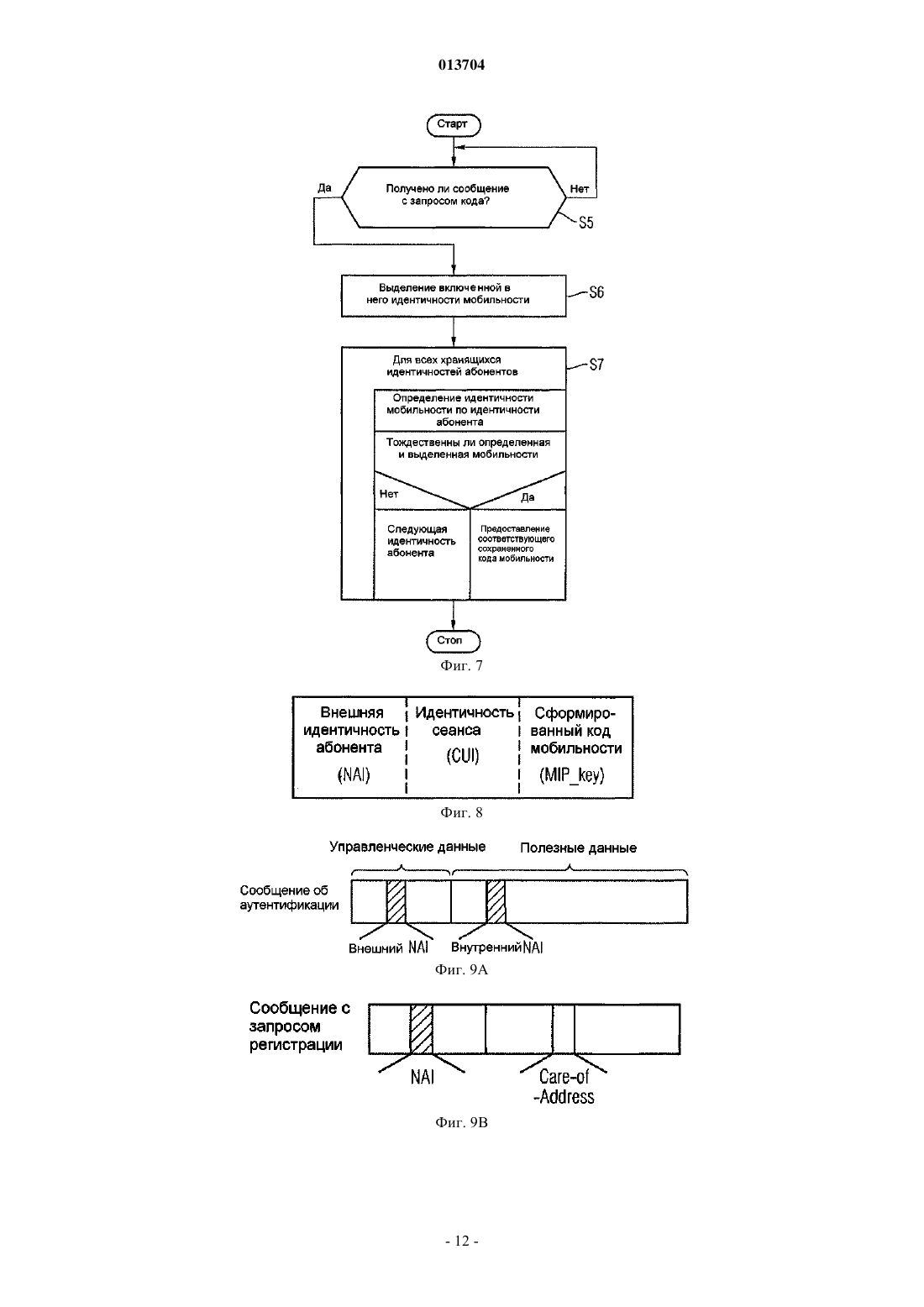

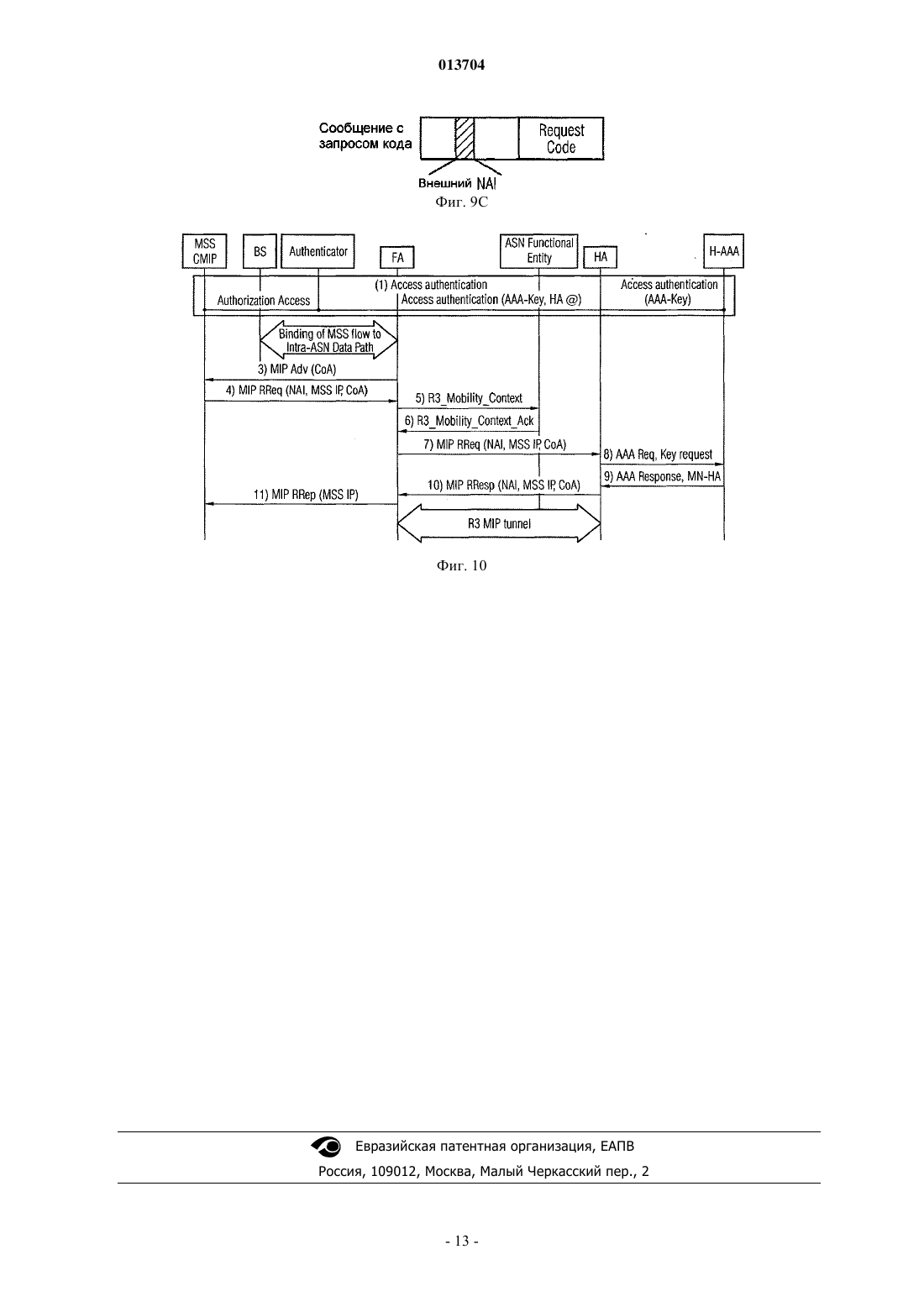

013704 Изобретение относится к способу и серверу идентификации для предоставления однозначно присваиваемого кода мобильности для защиты сигнальных сообщений о мобильности для собственного агента мобильной телефонной сети, в частности для анонимных абонентов. Интернет с протоколом управления передачей/межсетевым протоколом (TCP/IP) предлагает платформу для создания протоколов более высокого уровня для мобильной сферы. Поскольку протоколы интернета имеют широкое распространение, с помощью соответствующих расширений протокола для мобильной среды может быть охвачен большой круг пользователей. Однако обычные протоколы интернета в соответствии с первоначальным замыслом не рассчитаны на мобильное использование. При коммутации пакетов в обычном интернете пакетами обмениваются стационарные компьютеры, которые не только не меняют своих адресов в сети, но и не перемещаются между различными подсетями. В радиосетях с мобильными компьютерами мобильные компьютеры MS часто включены в различные сети. Протокол DHCP (Dynamic Host Configuration Protocol) с помощью соответствующего сервера обеспечивает компьютеру динамичное присвоение адреса в протоколе IP, а также прочие параметры конфигурации сети. Компьютеру, включенному в сеть, с помощью протокола DHCP автоматически присваивается свободный адрес в протоколе IP. После установки в компьютере протокола DHCP, ему достаточно только оказаться в радиусе действия локальной сети, поддерживающей конфигурацию с помощью протоколаDHCP. В соответствии с протоколом DHCP возможно динамичное распределение адресов, т.е. адрес в протоколе IP автоматически присваивается на определенное время. По истечении этого времени необходимо снова сделать запрос через мобильный компьютер, иначе адрес в протоколе IP будет передан комулибо другому. С помощью протокола DHCP мобильный компьютер может быть включен в сеть без ручной конфигурации. Обязательным условием является лишь наличие в распоряжении сервера протокола DHCP. Таким образом, мобильный компьютер может пользоваться услугами местной сети и, например, использовать файлы, записанные в централизованном порядке. Однако если мобильный компьютер предлагает услуги сам, то потециальный пользователь услуг не сможет найти мобильный компьютер, поскольку его адрес в протоколе IP изменяется в каждой сети, в которую включается мобильный компьютер. То же самое происходит, если адрес протокола IP изменяется во время действия связи протокола TCP. Это приводит к прекращению связи. Поэтому при мобильном протоколе IP мобильному компьютеру присваивается адрес в протоколе IP, который он сохраняет и в чужой сети. При обычном изменении сети протокола IP необходимо соответственно изменять регулировки адресов в протоколе IP. Однако постоянная ручная подстройка конфигураций протокола IP и маршрутизации на терминале почти невозможна. При обычных автоматических механизмах конфигурации существующая связь при изменении адреса в протоколе IP прерывается. Протокол (MIP) (RFC 2002, RFC 2977, RFC 3344, RFC 3846, RFC 3957, RFC 3775,RFC 2977, RFC 3776, RFC 4285) поддерживает мобильность мобильных терминалов. В обычных протоколах IP мобильному терминалу при изменении подсети протокола IP для правильной маршрутизации пакетов данных, адресованных мобильному терминалу, каждый раз приходится изменять свой адрес в протоколе IP. Для поддержания постоянной связи в протоколе TCP мобильный терминал должен сохранять свой адрес в протоколе IP, поскольку изменение адреса влечет за собой прекращение связи. Протокол MIP ликвидирует этот конфликт за счет того, что он дает возможность мобильному терминалу или мобильному узлу сети (Mobile Node (MN) иметь два адреса. Протокол MIP обеспечивает транспарентную связь между обоими адресами, а именно между постоянным домашним адресом и вторым, временным адресом Care-of. Адрес Care-of - это адрес протокола IP, по которому с мобильным терминалом можно связаться в данный момент. Собственный агент (Home Agent) - это заместитель мобильного терминала, пока тот отсутствует в исходной собственной сети. Собственный агент постоянно информируется о текущем местонахождении мобильного компьютера. Собственный агент обычно представляет собой компонент маршрутизатора в собственной сети мобильного терминала. Когда мобильный терминал находится вне собственной сети,собственный агент следит за тем, чтобы мобильный терминал мог отозваться. Затем собственный агент переводит пакеты данных, адресованные мобильному терминалу, дальше в соответствующую подсеть мобильного терминала. Чужой агент (Foreign Agent) находится в подсети, в которой перемещается мобильный терминал. Чужой агент передает входящие пакеты данных дальше на мобильный терминал, или на мобильный компьютер. Чужой агент находится в чужой, так называемой гостевой сети (Visited Network). Чужой агент рассылает все административные мобильные пакеты данных между мобильным терминалом и другим его агентом. Другой агент распаковывает пакеты данных в протоколе IP, рассортированные и разосланные собственным агентом, и отправляет их данные дальше на мобильный терминал. Собственным адресом мобильного терминала является адрес, по которому мобильный терминал доступен постоянно. Собственный адрес имеет тот же адресный префикс, что и собственный агент. Адрес Care-of - это тот адрес в протоколе IP, который использует мобильный терминал в чужой сети. Чужой агент пользуется так называемой таблицей привязки мобильности (МВТ: Mobility BindingTable). Записи в этой таблице служат для того, чтобы увязать оба адреса, т.е. собственный адрес и адресCare-of друг с другом и, соответственно, переслать пакеты. Таблица МВТ содержит записи относительно собственного адреса, адреса Care-of, а также данные относительно периода времени, в течение которого-1 013704 эта привязка действует (Life Time). На фиг. 1 показан пример таблицы привязки мобильности в соответствии с уровнем техники. Чужой агент (FA) имеет список гостей или визитеров (VL: Visitor List), содержащий информацию о мобильных терминалах, как раз находящихся в сети протокола IP. На фиг. 2 показан пример такого списка в соответствии с уровнем техники. Для включения мобильного компьютера в сеть он должен сначала определиться, в какой сети он находится - в своей собственной или в чужой. Кроме того, он должен узнать, какой компьютер находится в подсети - собственный агент или чужой. Эта информация определяется с помощью так называемого агента открытия (Agent Discovery). Путем последующей регистрации мобильный терминал может уведомить своего агента о своем текущем местонахождении. Для этого мобильный компьютер или мобильный терминал посылают собственному агенту адрес Care-of. Для регистрации мобильный компьютер отправляет собственному агенту запрос о регистрации или требование регистрации. Собственный агент (НА) заносит адрес Care-of в свой список и дает ответ (Reply) относительно регистрации. Однако при этом существует проблема защиты. Поскольку требование регистрации в принципе может послать собственному агенту любой компьютер,собственного агента можно было бы ввести в заблуждение относительно перемещения того или иного компьютера в другую сеть. В результате чужой компьютер мог бы перехватить все пакеты данных мобильного компьютера или мобильного терминала, без ведома отправителя. Чтобы помешать этому, мобильный компьютер и собственный агент имеют общие секретные коды. Как только мобильный компьютер возвращается в свою родную сеть, он отменяет регистрацию у собственного агента, так как с этого момента мобильный компьютер все пакеты данных может принимать сам. Между прочим, мобильная радиосеть должна обладать следующими свойствами защиты. Информация должна быть доступна только желательным партнерам по связи, т.е., нежелательные прослушиватели не должны получать доступа к передаваемым данным. Следовательно, мобильная радиосеть должна обладать свойством конфиденциальности (confidentiality) . К тому же должна иметь место аутентичность. Подлинность (authenticity) позволяет партнеру по связи безошибочно определять, действительно ли связь установлена с нужным партнером по связи, или за него себя выдает кто-то другой. Аутентификации могут проводиться по каждому сообщению или по каждому сеансу связи. Если аутентификация осуществляется на основе установления связи, то идентификация проводится только один раз в начале сеанса (session). При этом исходят из того, что в ходе продолжения сеанса сообщения будут поступать от соответствующего отправителя. Даже если идентичность партнера по связи установлена, т.е. если партнер по связи аутентифицирован, может случиться, что этот партнер по связи не имеет права обращаться ко всем ресурсам, т.е. пользоваться всеми услугами сети. Соответствующее разрешение в этом случае предполагает предшествующую аутентификацию партнера по связи. В случае мобильных информационных сетей сообщениям приходится преодолевать большие расстояния через беспроводные интерфейсы, и поэтому они легко доступны потенциальным злоумышленникам. Поэтому в мобильных и беспроводных информационных сетях аспекты защиты играют особую роль. Существенным средством повышения защиты в информационных сетях являются технологии кодирования. Благодаря кодированию данные можно передавать по обычным каналам связи, например, с помощью беспроводных интерфейсов, не опасаясь несанкционированного доступа к данным со стороны третьих лиц. Для кодирования данные, т.е. так называемый обычный текст, с помощью алгоритмов кодирования переводят в зашифрованный текст. Зашифрованный текст по небезопасному каналу для передачи данных передается, а затем раскодируется, т.е. дешифрируется. В качестве многообещающей беспроводной технологии в качестве нового стандарта предлагается возможность глобального доступа в микроволновом диапазоне WiMax (Worldwide Interoperability for microwave acces), используемая для радиопередачи (IEEE 802.16). Благодаря возможности доступа WiMax через передающие радиостанции должна покрываться зона до 50 км со скоростью передачи более 100 мегабит в секунду. На фиг. 3 изображена эталонная модель радиосети с возможностью доступа WiMax. Мобильный терминал MS находится в зоне сети доступа (ASN: Access Serving Network). Сеть доступа ASN по меньшей мере через одну посещаемую сеть (visited connectivity service network VCSN) или через промежуточную сеть соединена с собственной сетью HCSN (Home Connecctivity Service Network). Разные сети соединены друг с другом с помощью интерфейсов или опорных точек R. Собственный агент НА мобильной станции MS находится в собственной сети HCSN или в одной из посещаемых сетей VCSN. Возможность доступа WiMax обеспечивает два варианта реализации протокола Mobile IP, так называемого протокола общей управляющей информации Client MIP (CMIP), в котором мобильная станция осуществляет функцию протокола MIP-Client сама, и протокола Proxy MIP-(PMIP), в котором функцияMIP-Client реализуется сетью доступа с возможностью доступа WiMax. Функции, предусмотренные для этого в сети ASN, обозначаются как Proxy Mobile Node (PMN) или как PMIP-Client. Благодаря этому протокол MIP может также использоваться с мобильными станциями, которые сами протокол MIP не поддерживают. На фиг. 4 изображена структура связи в Proxy MIP, когда собственный агент находится в посещае-2 013704 мой сети в соответствии с уровнем техники. Согласно структуре радиосвязи между мобильным терминалом и базовой станцией сначала производится аутентификация доступа. Функция аутентификации, разрешения и расчета выполняется с помощью так называемых серверов ААА (ААА: Autentication, Authorisation and Accounting). Между мобильным терминалом MS и сервером ААА собственной сети (НААА) происходит обмен сообщениями относительно аутентификации, благодаря которым становятся известными адрес собственного агента и код аутентификации. Сервер аутентификации в собственной сети содержит данные относительно профиля абонента. Сервер ААА получает сообщение с запросом аутентификации, определяющее идентичность пользователя мобильного терминала. После успешной аутентификации доступа сервер ААА генерирует код MSK (MSK: Master Session Key) для защиты канала передачи данных между мобильным терминаломMS и базовой станцией сети доступа ASN. Этот код MSK с помощью сервера ААА собственной сети через промежуточную сеть CSN передается в сеть доступа ASN. После аутентификации доступа, как показано на фиг. 4, сервер DHCP-Proxy конфигурируется в сети доступа ASN. Если адрес протокола IP и конфигурация коммуникационного сервера Host уже содержатся в ответном сообщении ААА, то вся информация перегружается в сервер DHCP-Proxy. После успешной аутентификации и получения разрешения мобильная станция или мобильный терминал MS посылают сообщение об открытии DHCP, и происходит присвоение адреса протокола IP. Если сеть доступа ASN поддерживает мобильность протоколов как PMIP, так и CMIP, чужой агент,посылая сообщение с контекстом мобильности R3, информирует функцию передачи сети ASN. В сетях,поддерживающих только протокол PMIP, от этого можно отказаться. После считывания собственного адреса последний пересылается в протокол PMIP. Затем осуществляется регистрация протокола MIP. При регистрации собственный агент информируется о текущем местонахождении мобильного терминала. Для регистрации мобильный компьютер отправляет собственному агенту требование о регистрации, содержащее текущий адрес Care-of. Собственный агент заносит адрес Care-of в составляемый им список и дает ответ на регистрацию (Registration Reply). Поскольку требования о регистрации собственному агенту в принципе может посылать любой компьютер, собственного агента можно было бы очень просто ввести в заблуждение относительно перемещения компьютера в другую сеть. Для того чтобы помешать этому, как мобильный компьютер, так и собственный агент пользуются общим секретным кодом, а именно кодом протокола MIP. Если собственный агент (НА) не знает кода протокола MIP, он устанавливает его, для чего он связывается с собственным сервером ААА. После установления связей, показанных на фиг. 4, мобильный терминал получает собственный адрес и регистрацию у собственного агента. Обычная структура связи реализуется, в основном, в три этапа, а именно аутентификации доступа абонента, последующего присвоения адреса протокола IP и, наконец, регистрации протокола MIP. При аутентификации доступа абонент связывается с мобильной сетью. Для этого при обычном обращении в сеть сначала устанавливается радиосвязь между мобильным терминалом MS и сетью доступа ASN, причем сервер аутентификации Н-ААА с помощью клиента аутентификации сети доступа принимает с терминала абонента по меньшей мере одно сообщение об аутентификации. Это сообщение об аутентификации (Access Authentication), среди прочего, включает внешнюю идентификацию абонента или идентификатор доступа к сети (Network-Access-Identifier NAI). Благодаря этому внешнему идентификатору NAI определяется сервер аутентификации Н-ААА абонента. В случае успешной аутентификации сервер аутентификации Н-ААА сообщает об этом клиенту аутентификации сети доступа, так что благодаря этому устанавливается надежная радиосвязь с терминалом абонента. Наконец, после присвоения адреса протокола IP производится мобильная регистрация протокола IP. Для этого собственный агент НА принимает сообщение о регистрации, включающее идентификацию абонента, и направляет в сервер аутентификации запрос кода. После получения сервером аутентификации сообщения о запросе кода мобильности (key request) сервер аутентификации предоставляет мобильный код собственному агенту абонента, если для идентификации абонента, включенной в сообщение о запросе кода, в сервере аутентификации хранится соответствующий код. В обычной мобильной сети (standard mobile IP) код мобильности, служащий для криптографической защиты сигнальных сообщений о мобильности, предварительно конфигурируется в сервере аутентификации Н-ААА собственной сети, т.е. для каждого абонента в целях подтверждения его идентификации в сервере аутентификации Н-ААА собственной сети хранится соответствующий код мобильности. Однако в новых мобильных радиосетях, как, например, с возможностью доступа WiMax, при обращении в сеть код мобильности формируется и записывается в сервере аутентификации Н-ААА, т.е. код мобильности заранее не конфигурируется. Если в такой мобильной радиосети собственный агент абонента отправляет в сервер аутентификации собственной сети сообщение с запросом кода вместе с включенной в него идентификацией абонента, сервер аутентификации может не согласиться с идентификацией абонента, включенной в сообщение с запросом кода, и, таким образом, не предоставить соответствующего кода мобильности. Поэтому задачей данного изобретения является создание способа и сервера аутентификации, кото-3 013704 рые выдавали бы регистрирующемуся абоненту код мобильности постоянно. Эта задача согласно изобретению решается с помощью способа в соответствии с признаками, указанными в п.1 формулы изобретения, а также с помощью сервера аутентификации согласно признакам,приведенным в п.24 формулы изобретения. Изобретение реализует способ предоставления по меньшей мере одного кода мобильности для криптографической защиты сигнальных сообщений о мобильности, причем при обращении абонента в сеть генерируется код мобильности, и причем в дальнейшем регистрация абонента с помощью собственного агента производится на основании идентификации мобильности абонента, однозначно присваиваемой сформированному коду мобильности в сервере аутентификации. В одном из предпочтительных вариантов осуществления способа согласно изобретению при обращении в сеть сервером аутентификации принимается по меньшей мере одно сообщение об аутентификации, включающее внешнюю идентификацию абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации находится в собственной сети абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации собственной сети после получения сообщения об аутентификации генерирует по меньшей мере один код мобильности для абонента и записывает его вместе с внешней идентификацией абонента,включенной в сообщение об идентификации. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации собственной сети в дополнение к сформированному коду мобильности и к внешней идентификации абонента записывает идентификацию сеанса абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению абонент при регистрации у собственного агента отправляет ему сообщение с запросом о регистрации (MIP RRQ),включающее идентификацию абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению идентификация мобильности определяется по идентификации абонента, включенной в сообщение с запросом регистрации, в соответствии с любой конфигурируемой производной функцией. В одном из предпочтительных вариантов осуществления способа согласно изобретению идентификация мобильности определяется по идентификации абонента, включенной в сообщение с запросом регистрации, а также по идентификации сеанса (session ID) абонента в соответствии с конфигурируемой производной функцией. В одном из предпочтительных вариантов осуществления способа согласно изобретению идентификация сеанса формируется с помощью расчетной идентификации (CUI: chargeable user ID) абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению внешняя идентификация абонента формируется с помощью идентификатора доступа к сети NAI (Network AccessIdentifier). В одном из предпочтительных вариантов осуществления способа согласно изобретению внешняя идентификация абонента формируется с помощью анонимного идентификатора доступа к сети NAI. В одном из предпочтительных вариантов осуществления способа согласно изобретению внешняя идентификация абонента формируется с помощью псевдонимного идентификатора доступа к сети NAI,выбранного в соответствии со спецификой сеанса. В одном из предпочтительных вариантов осуществления способа согласно изобретению внешняя идентификация абонента формируется с помощью значения хэш-функции идентификации мобильности. В одном из предпочтительных вариантов осуществления способа согласно изобретению идентификация мобильности (MIPID) формируется с помощью значения хэш-функции внешней идентификации абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации предоставляет собственному агенту при приеме сообщения с запросом кода (key request),включающего идентификацию мобильности, тот сформированный код мобильности, который хранится для той внешней идентификации абонента, по которой совпадающая идентификация мобильности определяется в соответствии с заданной конфигурируемой производной функцией. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации предоставляет собственному агенту при приеме сообщения с запросом кода (key request),включающего идентификацию мобильности, тот сформированный код мобильности, который хранится для той внешней идентификации абонента, по которой идентификация определяется в соответствии с первой заданной конфигурируемой производной функцией, совпадающей с идентификацией, определенной по идентификации мобильности в соответствии со второй заданной конфигурируемой производной функцией. В одном из предпочтительных вариантов осуществления способа согласно изобретению сервер аутентификации предоставляет собственному агенту при приеме сообщения с запросом кода (key request),включающего идентификацию мобильности, тот сформированный код мобильности, который хранится для той внешней идентификации абонента, которая определяется по идентификации мобильности в со-4 013704 ответствии с заданной конфигурируемой производной функцией. В одном из предпочтительных вариантов осуществления способа согласно изобретению идентификация абонента формируется с помощью мобильного терминала абонента или протокола PMIP-Client сети доступа. В одном из предпочтительных вариантов осуществления способа согласно изобретению сформированная идентификация абонента модифицируется с помощью клиента аутентификации или чужого агента FA сети доступа (ASN). В одном из предпочтительных вариантов осуществления способа согласно изобретению сообщения об аутентификации формируются пакетом данных, управленческие данные которого включают внешнюю идентификацию абонента. Пакет данных с сообщением об аутентификации предпочтительно содержит полезные данные, включающие внутреннюю идентификацию абонента с его спецификой. При этом внутренняя идентификация абонента предпочтительно формируется с помощью однозначного имени абонента. В одном из альтернативных вариантов осуществления внутренняя идентификация абонента формируется с помощью номера телефона. В одном из предпочтительных вариантов осуществления способа согласно изобретению внешняя идентификация абонента включает адрес для прокладки маршрута пакета данных в сервер аутентификации собственной сети. В одном из предпочтительных вариантов осуществления способа согласно изобретению сообщение с запросом регистрации формируется пакетом данных, который, в числе прочего, включает внешнюю идентификацию абонента и присвоенный ему текущий адрес Care-of. В одном из предпочтительных вариантов осуществления способа согласно изобретению сообщение с запросом кода (key request) формируется пакетом данных, управленческие данные которого включают идентификацию мобильности (MIPID), которая, предпочтительно, определяется собственным агентом по переданной идентификации абонента в соответствии с заданной производной функцией (AF) . В одном из предпочтительных вариантов осуществления способа согласно изобретению сеть доступа образована сетью с возможностью доступа WiMax. В одном из предпочтительных вариантов осуществления способа согласно изобретению сообщения об аутентификации передаются в соответствии с протоколом передачи данных (Radius). В одном из предпочтительных вариантов осуществления способа согласно изобретению сообщения об аутентификации передаются в соответствии с протоколом передачи данных (Diameter). В одном из предпочтительных вариантов осуществления способа согласно изобретению промежуточная сеть создается с помощью промежуточной сети с возможностью доступа WiMax CSN. В одном из предпочтительных вариантов осуществления способа согласно изобретению собственной сетью является сеть 3GPP. В одном из альтернативных вариантов осуществления способа согласно изобретению собственная сеть образована сетью, предоставляющей абонентам сети WLAN инфраструктуру сервера ААА. Кроме того, изобретение включает создание сервера аутентификации для предоставления кода мобильности, причем сервер аутентификации (11 В) при приеме сообщения об аутентификации (access authentication), переданного абонентом при обращении в сеть, выделяет включенную в него идентификацию абонента (TID) и генерирует соответствующий код мобильности (MIPKEY), который записывается вместе с соответствующей выделенной идентификацией абонента (TID), причем сервер аутентификации (11 В) в дальнейшем при приеме сообщения с запросом кода (Key-Request), переданного при регистрации абонента, выделяет включенную в него идентификацию абонента (ТID) и генерирует соответствующий код мобильности (MIPKEY), который записывается вместе с соответствующей выделенной идентификацией абонента (TID), причем сервер аутентификации (11 В) в дальнейшем при приеме сообщения с запросом кода (Key-Request), переданного при регистрации абонента, выделяет включенную в него идентификацию мобильности (MIP-ID) абонента и отыскивает идентификацию мобильности (MIPID'), совпадающую с ней или однозначно придаваемую ей и определяемую по одной из идентификаций(ТID') абонента, хранящихся в сервере аутентификации (11 В), в соответствии с конфигурируемой производной функцией (AF), и причем сервер аутентификации (11 В) при обнаружении определенной идентификации мобильности (MIP-ID'), совпадающей с выделенной идентификацией мобильности (MIP-ID) или однозначно придаваемой ей, предоставляет для криптографической защиты сигнальных сообщений о мобильности зарегистрированного абонента соответствующий записанный сформированный код мобильности (MIPKEY). В одной из предпочтительных форм выполнения сервера аутентификации согласно изобретению идентификация абонента формируется с помощью внешней идентификации абонента с идентификаторомNAI, включенной в управленческие данные сообщения об аутентификации и служащей для прокладки маршрута сообщения об аутентификации в сервер аутентификации. В одной из предпочтительных форм выполнения сервера аутентификации согласно изобретению последний находится в собственной сети абонента. В одном из предпочтительных вариантов осуществления способа согласно изобретению код мо-5 013704 бильности предоставляется в протокол PMIP-Client сети обращения (ASN) дополнительно. Ниже со ссылкой на приложенные фигуры для пояснения существенных признаков изобретения описываются предпочтительные варианты осуществления способа согласно изобретению и формы выполнения сервера аутентификации согласно изобретению. Фиг. 1 изображает пример таблицы привязки мобильности в соответствии с уровнем техники; фиг. 2 - пример списка гостей в соответствии с уровнем техники; фиг. 3 - структуру опорной сети радиосети с возможностью доступа Wimax; фиг. 4 - структуру связи в обычной сети с возможностью доступа Wimax в соответствии с уровнем техники; фиг. 5 - структуру сети в соответствии с предпочтительным вариантом осуществления способа согласно изобретению; фиг. 6 - блок-схему для пояснения принципа действия способа согласно изобретению; фиг. 7 - другую блок-схему для пояснения принципа действия способа согласно изобретению; фиг. 8 - таблицу для пояснения принципа действия способа согласно изобретению; фиг. 9 - структуры данных различных пакетов данных, используемых при способе согласно изобретению; фиг. 10 - диаграмма для пояснения способа согласно изобретению. Как видно на фиг. 5, мобильный терминал 1 с помощью беспроводного интерфейса 2 соединен с базовой станцией 3 сети доступа 4. В случае мобильного терминала 1 речь идет о любом мобильном терминале, например о портативном компьютере, PDA, мобильном телефоне или каком-либо еще мобильном терминале. Базовая станция 3 сети 4 доступа каналом 5 передачи данных соединена с вычислительной машиной-шлюзом 6 для доступа к сети. В вычислительную машину-шлюз 6 для доступа предпочтительно интегрированы дополнительные функции, в частности чужой агент 6 А, протокол PMIP-Client 6 В,серверы AAA-Client 6 с и DHCP-Proxy 6D. Чужой агент 6 А является маршрутизатором, предоставляющим мобильному терминалу 1 услуги в части маршрутизации. Пакеты данных, направляемые на мобильный терминал 1, туннелируются и распаковываются чужим агентом 6 А. Машина-шлюз 6 сети 4 доступа с помощью интерфейса 7 соединена с компьютером 8 промежуточной сети 9. Компьютер 8 содержит предпочтительно сервер ААА-Proxy. Собственный агент 11 А находится в собственной сети 12 внутри компьютера 11 и является заместителем мобильного терминала 1. Собственный агент 11 А постоянно информируется о текущем местонахождении мобильного компьютера 1. Пакеты данных для мобильного терминала 1 сначала передаются собственному агенту 11 А, а от него туннелируются дальше к чужому агенту 6 А. И, наоборот, пакеты данных, рассылаемые мобильным терминалом 1, отправляются непосредственно соответствующему партнеру по связи. При этом пакеты данных мобильного терминала 1 содержат в качестве адреса отправителя собственный адрес. Собственный адрес имеет тот же адресный префикс, т.е. адрес сети или подсети, как и собственный агент 11 А. Пакеты данных, отправляемые на собственный адрес мобильного терминала 1, перехватываются собственным агентом НА и туннелируются им в адрес Care-of мобильного терминала 1, оказываясь, наконец, в конечной точке туннеля, т.е. принятыми чужим агентом 6 А или самим мобильным терминалом 1. Компьютер 8 промежуточной сети 9 через следующий интерфейс соединен с сервером 11 В аутентификации собственной сети 12. В случае собственной сети 12 речь идет, например, о сети 3GPP дляUMTS. В альтернативной форме выполнения речь идет в случае сервера 11 В о сервере аутентификации сети WLAN. На фиг. 6 изображена блок-схема, поясняющая предпочтительный вариант осуществления способа согласно изобретению. Сервер 11 А аутентификации, находящийся предпочтительно в собственной сети 12 абонента, на этапе S1 постоянно, т.е. через регулярные промежутки времени, контролирует получение сообщения с запросом аутентификации (access authentication). Структура данных такого сообщения об аутентификации представлена на фиг. 9 А. В предпочтительной форме выполнения сообщения об аутентификации сформированы в пакеты данных, причем управленческие данные включают, соответственно, внешнюю идентификацию абонента с идентификатором NAI и полезные данные, предпочтительно внутреннюю идентификацию абонента. Внешняя идентификация абонента с идентификатором NAI используется для прокладки маршрута пакета данных в сервер 11 В аутентификации собственной сети 12. В случае внешней идентификации абонента с идентификатором NAI речь идет предпочтительно о так называемом идентификаторе доступа к сети NAI (network access identifier). В случае идентификатора доступа к сети NAI речь может идти, например, об анонимной идентификации абонента (например, "Guest") или о псевдонимной идентификации абонента (например, "Superman" или "127403L"), выбранной абонентом. Специфичное имя пользователя (user name) также может содержаться в сообщении об аутентификации в качестве внешней идентификации абонента. В одной из возможных форм выполнения внешняя идентификация абонента формируется значением криптографической хэш-функции Hash H(r), причем r является, например, случайным числом или случайно выбранной последовательностью знаков. Внутренняя идентификация, включенная в полезные данные сообщения об аутентификации, как-6 013704 она изображена на фиг. 9 А, формируется, например, с помощью однозначного имени абонента (username) или с помощью номера телефона (OMSI, International Mobile Subscriber Identity; или MSISDN Mobile Station international PSTN/ISDN number). После получения сервером 11 В аутентификации сообщения об аутентификации, как показано на фиг. 9 А, он на этапе S2 выделяет внешнюю идентификацию абонента с идентификатором NAI, включенную в сообщение. Затем сервер 11 В аутентификации на этапе S3 генерирует код мобильности (MIP key). Формирование кода мобильности может осуществляться любым образом. Например, код мобильности формируется как случайное число. В одной из альтернативных форм выполнения код мобильности создается в рамках аутентификации доступа к сети с использованием криптографического описательного протокола кода. Известными криптографическими описательными протоколами кода являются, например, EAP-SIM, EAP-AKA и EAPTLS. В одной из альтернативных форм выполнения код мобильности определяется по внешней идентификации абонента, выделенной в соответствии с любой производной функцией AF. На этапе S4 сервер аутентификации 11 В записывает выделенную идентификацию абонента с идентификатором NAI вместе с соответствующим сформированным кодом мобильности (MIP key). Блоксхема, изображенная на фиг. 6, реализуется при обращении в сеть, т.е. при аутентификации абонента. На фиг. 8 схематически изображена информация, записанная в сервере аутентификации 11 В после завершения процесса согласно фиг. 6. Сервер аутентификации 11 В записывает у себя выделенную внешнюю идентификацию абонента с идентификатором NAI и соответствующий ей сформированный код мобильности MIP key. В одной из предпочтительных форм выполнения в порядке дополнения к внешней идентификации абонента с идентификатором NAI записывается идентификацию сеанса (session ID) абонента, причем,например, речь может идти о расчетной идентификации для расчета затрат CUI (chargeable user ID) абонента. Этот расчет chargeable user ID передается в протокол Radius-Client (network access server) с сервера аутентификации в рамках обращения в сеть. Расчет chargeable user ID CUI, или идентификация расчета,используемая предпочтительно в качестве идентификации абонента со спецификой сеанса, в протоколеmobile IP request или в радиальном протоколе Radius access request чужим агентом 6 А заносится в сервер аутентификации 11 В. Занесение производится чужим агентом 6 А или в соответствии с протоколом PMN(PMIP client), а не с помощью сервера протокола Client мобильной станции Mobile Station MS, поскольку расчета chargeable user ID тот не знает. В соответствии с протоколом PMIP это возможно, так как registration request, или сообщение с запросом регистрации, в случае PMIP исходит не от сервера протокола Client. Сервер аутентификации 11 В управляет набором данных состояния для расчета chargeable user ID и для соответствующего кода протокола MIP с тем, чтобы по запросу собственного агента 11 А предоставить подходящий код мобильности. Наличие идентификаторов ID или CUI сеанса в соответствии со способом согласно изобретению предусматривается по выбору. После аутентификации доступа и последующего присвоения адреса IP по истечении некоторого времени производится регистрация абонента в протоколе MIP. Для этого абонент при своей регистрации у собственного агента 11 А посылает сообщение с запросом регистрации (MIP RRQ), которое включает идентификацию абонента. Структура такого сообщения с запросом регистрации показана на фиг. 9. При этом сообщение с запросом регистрации, предпочтительно, состоит из пакета данных, который, в числе прочего, включает идентификацию абонента с идентификатором NAI и текущий адрес Care-of абонента. Собственный агент 11 А принимает сообщение с запросом регистрации и определяет по идентификации абонента в соответствии с конфигурируемой производной функцией AF идентификацию мобильности регистрируемого абонента. В одной из альтернативных форм выполнения идентификация мобильности абонента определяется по идентификации абонента с идентификатором NAI, включенной в сообщение с запросом регистрации,и по идентификации сеанса абонента в соответствии с другой конфигурируемой производной функциейAF. В случае производной функции AF имеются в виду любые функции. Собственный агент 11 А отправляет в сервер 11 В аутентификации сообщение с запросом кода (Keyrequest). Сервер аутентификации 11 В, как видно на фиг. 7, постоянно контролирует поступление сообщений с запросом кода. Структура данных такого сообщения с запросом кода, представлена, например,на фиг. 9 С. Сообщение с запросом кода предпочтительно формируется как пакет данных, включающий в качестве внешней идентификации абонента с идентификатором NAI идентификацию мобильности, выделенную собственным агентом 11 А из сообщения с запросом регистрации. Пакет данных отмечен как сообщение с запросом кода (Key request). Сервер аутентификации 11 В на этапе S6 выделяет идентификацию мобильности (MIPID), включенную в сообщение с запросом кода. Затем сервер аутентификации 11 В на этапе S7 отыскивает абонента, имеющего идентичную или однозначно присваиваемую идентификацию мобильности, которая в соответствии с заданной производной функцией AF определяется по идентификации абонента, записанной в сервере аутентификации 11 В-7 013704 на этапе S4. С этой целью сервер аутентификации 11 В для каждой хранящейся в нем идентификации абонента определяет в соответствии с заданной производной функцией соответствующую идентификацию мобильности MIPID и сравнивает ее с выделенной идентификацией мобильности MIPID. Как только сервер аутентификации 11 В отыщет абонента, найденная идентификация мобильности MIPID которого совпадает с выделенной идентификацией мобильности MIPID или однозначно придается ей,он предоставляет собственному агенту 11 А хранящийся для этой цели код мобильности (MIP key) для криптографической защиты сигнальных сообщений о мобильности зарегистрированного абонента. Блок-схемы, изображенные на фиг. 6, 7, складываются в общую картину следующим образом. Вопервых, при обращении абонента в сеть сформированный код мобильности MIPKEY записывается сервером аутентификации 11 В вместе с внешней идентификацией с идентификатором NAI.Store (NAI, MIPKEY) Затем во время регистрации абонента сервером аутентификации 11 В в протоколе MIP выдается однозначно присвоенный код мобильности (MIPKEY).IF MIPID' = MIPID THEN OUTPUT MIPKEY В одной из альтернативных форм выполнения сервер аутентификации 11 В вместо этапа S7, изображенного на фиг. 7, по хранящейся идентификации абонента, используя первую производную функцию, и по идентификации мобильности, используя вторую производную функции, определяет, соответственно, идентификацию и организует ее сравнение. Как только сервер аутентификации 11 В отыщет абонента, идентификация которого, найденная по идентификации мобильности MIPID, совпадает с идентификацией, определенной по выделенной идентификации мобильности MIPID, он для криптографической защиты сигнальных сообщений о мобильности зарегистрированного абонента предоставляет собственному агенту НА код мобильности (MIP key), хранящийся для этой цели.IF MIPID' = function 2 (MIPID) THEN OUTPUT MIPKEY В одной из последующих альтернативных форм выполнения сервер аутентификации 11 В вместо этапа S7, изображенного на фиг. 7, предоставляет тот код мобильности, который хранится для той внешней идентификации абонента, которая определяется по идентификации мобильности в соответствии с заданной конфигурируемой производной функцией.IF MIPID' = function (MIPID), THEN OUTPUT MIPKEY Способ согласно изобретению особенно хорошо походит для мобильных радиосетей. На фиг. 10 изображена диаграмма, поясняющая структуру связи для протокола Client-MIP в способе согласно изобретению. Идентификация абонента формируется в одном из вариантов осуществления способа согласно изобретению с помощью мобильного терминала 1 абонента или протокола PMIP-Client сети доступа 4. Сформированная идентификация абонента может быть модифицирована с помощью клиента 6 С аутентификации или чужого агента сети доступа 4. ФОРМУЛА ИЗОБРЕТЕНИЯ 1. Способ криптографической защиты сигнальных сообщений о мобильности, в котором при регистрации абонента в сети генерируют код мобильности (MIPKEY), затем производят регистрацию абонента у собственного агента (11 А) с помощью идентификации мобильности (MIPID) абонента, однозначно присваиваемой сформированному коду мобильности (MIPKEY) в сервере аутентификации(11 В), при регистрации в сети сервер аутентификации принимает по меньшей мере одно сообщение об аутентификации (Access Authentication), включающее внешнюю идентификацию абонента, и при получении сообщения с запросом кода (key request), включающего идентификацию мобильности MIPID,сервер аутентификации (11 В) предоставляет собственному агенту (11 А) тот сформированный код мобильности (MIPKEY), который хранится для той внешней идентификации абонента (NAI), по которому идентичная идентификация мобильности (MIPID') определяется в соответствии с заданной конфигурируемой производной функцией (AF). 2. Способ по п.1, в котором после получения сообщения об аутентификации (Access Authentication) сервер аутентификации (11 В) генерирует по меньшей мере один код мобильности (MIPKEY) для абонента и хранит его вместе с внешней идентификацией абонента, содержащейся в сообщении об идентификации. 3. Способ по п.2, в котором сервер аутентификации (11 В) дополнительно хранит идентификацию-8 013704 сеанса (CUI) абонента для сформированного кода мобильности (MIPKEY) и внешней идентификации абонента. 4. Способ по п.1, в котором при регистрации у собственного агента (11 А) абонент отправляет ему сообщение с запросом о регистрации (MIP RRQ), включающее идентификацию абонента. 5. Способ по п.4, в котором идентификацию мобильности определяют по идентификации абонента,включенной в сообщение с запросом регистрации (MIP RRQ), в соответствии с конфигурируемой производной функцией (AF). 6. Способ по п.4, в котором идентификацию мобильности определяют по идентификации абонента,включенной в сообщение с запросом регистрации (MIP RRQ), и по идентификации сеанса (session ID) абонента в соответствии с конфигурируемой производной функцией (AF). 7. Способ по п.3, в котором идентификацию сеанса формируют с помощью расчетной идентификации абонента (CUI). 8. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью идентификатора доступа к сети NAI (Network Access Identifier). 9. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью анонимного идентификатора доступа к сети NAI. 10. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью специфического для сеанса псевдонимного идентификатора доступа к сети NAI. 11. Способ по п.1, в котором внешнюю идентификацию абонента формируют с помощью значения хэш-функции идентификации мобильности. 12. Способ по п.1, в котором идентификацию мобильности (MIPID) формируют с помощью значения хэш-функции внешней идентификации абонента. 13. Способ по п.1, в котором идентификацию абонента формируют с помощью мобильного терминала (1) абонента или протокола PMIP-client (6 В) сети доступа (4). 14. Способ по п.1, в котором сформированную идентификацию абонента модифицируют с помощью клиента (6 С) аутентификации или чужого агента (6 А) сети доступа (4). 15. Способ по п.1, в котором сообщение об аутентификации (Access Authentication) формируется пакетом данных, управленческие данные которого включают внешнюю идентификацию абонента, а его полезные данные - специфическую для абонента внутреннюю идентификацию абонента. 16. Способ по п.14, в котором внутреннюю идентификацию абонента предпочтительно формируют с помощью однозначного имени абонента. 17. Способ по п.14, в котором внутреннюю идентификацию абонента формируют с помощью заранее определенного номера телефона. 18. Способ по п.14, в котором внешняя идентификация абонента формирует адрес для прокладки маршрута пакета данных в сервер аутентификации (11 В). 19. Способ по п.4, в котором сообщение с запросом регистрации (MIPRRQ) представляет собой пакет данных, который содержит внешнюю идентификацию абонента и присвоенный абоненту текущий адрес Care-of. 20. Способ по п.12, в котором сообщение с запросом кода (key request) формируют пакетом данных,управленческие данные которого содержат идентификацию мобильности (MIPID). 21. Способ по п.1 или 14, в котором сеть доступа (4) образована сетью с возможностью доступаWiMax. 22. Сервер аутентификации для предоставления кода мобильности, причем сервер аутентификации(11 В) при приеме сообщения об аутентификации (access authentication), переданного абонентом при регистрации в сети, выделяет включенную в него идентификацию абонента (T-ID) и генерирует соответствующий код мобильности (MIPKEY), который хранится вместе с соответствующей выделенной идентификацией абонента (TID), причем сервер аутентификации (11 В) при последующем приеме сообщения с запросом кода (Key-Request), переданного при регистрации абонента, выделяет включенную в него идентификацию мобильности (MIP-ID) абонента и отыскивает идентификацию мобильности (MIP-ID'),которая может быть определена по одной из идентификаций (TID') абонента, хранящихся в сервере аутентификации (11 В), в соответствии с конфигурируемой производной функцией (AF), и причем сервер аутентификации (11 В) при обнаружении определенной идентификации мобильности (MIP-ID'), которая может быть присвоена выделенной идентификации мобильности (MIP-ID), предоставляет для криптографической защиты сигнальных сообщений о мобильности зарегистрированного абонента соответствующий сохраненный сформированный код мобильности (MIPKEY). 23. Сервер аутентификации по п.22, в котором идентификация абонента (TID) представляет собой внешнюю идентификацию абонента (NAI), включенную в управленческие данные сообщения об аутентификации и служащую для прокладки маршрута сообщения об аутентификации в сервер аутентификации. 24. Сервер аутентификации по п.22, в котором он предусмотрен в собственной сети абонента. Фиг. 1 Уровень техники Таблица привязки мобильности Фиг. 2 Уровень техники Список гостей

МПК / Метки

МПК: H04W 4/20, H04W 60/00

Метки: мобильности, сервер, предоставления, кода, способ

Код ссылки

<a href="https://eas.patents.su/14-13704-sposob-i-server-dlya-predostavleniya-koda-mobilnosti.html" rel="bookmark" title="База патентов Евразийского Союза">Способ и сервер для предоставления кода мобильности</a>